Чем вам помочь? | Tor Project

Владельцам узлов

Насколько стабильно должен работать мой узел?

Мы хотим, чтобы организация узла Tor была простой и удобной:

- Ничего, если узел иногда оказывается офлайн. Управляющие узлы быстро замечают эту проблему и перестают использовать ваш узел. Постарайтесь, чтобы это не происходило слишком часто. Ведь любое соединение, которое использовало ваш узел в момент выхода его из строя, прервётся.

- У каждого узла Tor есть политика исходящего трафика. В ней определяется, какие типы исходящих соединений разрешены (или не разрешены) для этого узла. Если вы не хотите, чтобы люди могли использовать ваш узел как выходной, настройте эту политику так, чтобы разрешать только подключения к другим узлам Tor.

- Ваш узел в пассивном режиме будет оценивать и анонсировать вашу недавнюю пропускную способность. Узлы с высокой пропускной способностью привлекают больше пользователей, чем узлы с низкой пропускной способностью.

Но последние тоже полезны.

Но последние тоже полезны.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Что означает флаг BadExit?

Когда выходной узел неверно настроен или в руках злоумышленников, ему присваивается флаг BadExit. Для Tor это значит «не пропускать трафик через этот узел». Иначе говоря, узлы с таким флагом перестают действовать. Если вашему узлу присвоен этот флаг, значит, мы обнаружили проблему или подозрительную активность, когда наблюдали за трафиком, проходящим через ваш узел, и не смогли с вами связаться. Чтобы решить вопрос, пожалуйста, свяжитесь с теми, кто у нас занимается плохими узлами.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Я работаю за NAT / брандмауэром

См. инструкции по настройке проброса портов в вашем маршрутизаторе.

Если ваш узел запущен во внутренней сети, вам потребуется настроить проброс портов. Проброс TCP-соединений зависит от системы, и в firewalled-clients FAQ предлагается несколько примеров того, как это сделать.

Проброс TCP-соединений зависит от системы, и в firewalled-clients FAQ предлагается несколько примеров того, как это сделать.

Например, так можно настроить брандмауэр GNU/Linux на базе iptables:

/sbin/iptables -A INPUT -i eth0 -p tcp --destination-port 9001 -j ACCEPT

Вам может потребоваться изменить «eth0», если у вас несколько внешних сетевых интерфейсов (подключенных к интернету). Скорее всего, у вас он только один (за исключением интерфейса loopback), и определить его должно быть не слишком сложно.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Мой узел работает медленно, как я могу это исправить?

Почему изменяется нагрузка на узел

Tor управляет пропускной способностью по всей сети. Это обеспечивает умеренную работу для большинства узлов.

Но цели Tor отличаются от таких протоколов, как BitTorrent.

Tor нужны веб-страницы с низкой задержкой, что требует быстрых соединений с запасом прочности.

Мы работаем над новым сканером пропускной способности, который легче понять и поддерживать. Он будет обеспечивать диагностику для узлов, которые не измеряются, и узлов, которые имеют низкие показатели.

Зачем Tor нужны сканеры пропускной способности?

Большинство провайдеров сообщают вам максимальную скорость вашего локального соединения. Но у Tor есть пользователи по всему миру, и они подключаются к одному или двум узлам Guard случайным образом. Поэтому нам нужно знать, насколько хорошо каждый узел может соединиться со всем миром.

Таким образом, даже если все операторы узлов установят свою рекламируемую пропускную способность на свою локальную скорость соединения, нам все равно понадобится полномочия управления пропускной способностью для балансировки нагрузки между различными частями Интернета.

Что такое нормальная нагрузка на узел?

Для большинства узлов нормальная загрузка составляет 30%-80% от их мощности. Это хорошо для клиентов: перегруженный узел имеет высокую задержку.

(Мы хотим, чтобы узлов было достаточно для загрузки каждого узла на 10%. Тогда Tor будет почти таким же быстрым, как и более широкий Интернет).

Это хорошо для клиентов: перегруженный узел имеет высокую задержку.

(Мы хотим, чтобы узлов было достаточно для загрузки каждого узла на 10%. Тогда Tor будет почти таким же быстрым, как и более широкий Интернет).

Иногда узел работает медленно, потому что его процессор медленный или его соединения ограничены. В других случаях это медленная сеть: узел имеет плохой пиринг с большинством других узлов tor, или слишком большое расстояние до узла.

Определение причины ограничения узла

У замедления узла может быть много причин. Вот как их определить.

Системные ограничения

- Проверьте использование RAM, процессора и дескриптора порта/файла на вашем узле

Tor регистрирует некоторые из них при запуске. Другие можно просмотреть с помощью популярных или аналогичных инструментов.

Ограничения провайдера

- Проверьте пиринг в Интернете (пропускная способность, задержка) от вашего поставщика узла к другим узлам.

Узлы, проходящие через Comcast, временами были медленными.

Узлы за пределами Северной Америки и Западной Европы обычно медленнее.

Узлы за пределами Северной Америки и Западной Европы обычно медленнее.

Ограничения сети Tor

Пропускная способность узла может быть ограничена собственной пропускной способностью узла или измеренной управляющими серверами пропускной способностью. Вот как можно узнать, какое измерение ограничивает ваш узел:

- Проверьте каждый из голосов за ваш узел на consensus-health (страница с большим объемом данных) и проверьте медиану.

Если ваш узел не помечен как Running некоторыми управляющими серверами:

- Проверьте правильность адреса IPv4 или IPv6?

- Возможно его IPv4 или IPv6 адрес недоступен из некоторых сетей?

- Возможно на его IPv4-адресе более 2 узлов?

В противном случае проверьте наблюдаемую пропускную способность узла и предельную скорость передачи данных. Найдите свой узел в Метриках. Затем наведите курсор мыши на заголовок полосы пропускания, чтобы увидеть наблюдаемую полосу пропускания и скорость передачи данных.

Вот еще несколько деталей и примеров: Снижение веса консенсуса и Скорость нарастания выходного узла.

Как это исправить

Наименьшая из этих цифр ограничивает полосу пропускания, выделяемую для узла.

- Если это скорость полосы пропускания, увеличьте BandwidthRate/Burst или RelayBandwidthRate/Burst в вашем torrc.

- Если это наблюдаемая полоса пропускания, ваш узел не будет запрашивать дополнительную полосу пропускания, пока не увидит, что он становится быстрее. Вам нужно выяснить, почему он медленный.

- Если это медиана измеренной пропускной способности, ваш узел выглядит медленным для большинства управляющих серверов. Вам нужно выяснить, почему измеренные ими значения низкие.

Cобственные измерения параметров работы узла

Если ваш узел считает, что он медленный, или управляющие серверы думают, что он медленный, вы можете проверить пропускную способность самостоятельно:

- Запустите тест с помощью tor, чтобы увидеть, как быстро tor может получить доступ к вашей сети/процессору.

- Запустите тест с использованием tor и chutney, чтобы узнать, как быстро tor может получить доступ к вашему процессору.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как можно ограничить полосу пропускания на узле Tor?

В файле torrc можно указать следующие две опции:

BandwidthRate – максимальная выделяемая полоса пропускания (в байтах в секунду). Например, вы можете установить «BandwidthRate 10 MBytes» для 10 мегабайт в секунду (быстрый интернет) или «BandwidthRate 500 KBytes» для 500 килобайт в секунду (неплохое кабельное подключение). Минимальное значение BandwidthRate – 75 килобайт/с.

BandwidthBurst – пул байтов, который используется в случае кратковременного пика трафика выше BandwidthRate. При этом в среднем полоса пропускания на продолжительном отрезке времени остается ниже BandwidthRate.

Низкое значение Rate при высоком Burst обеспечивает соблюдение ограничения «в среднем», при этом пропуская пиковые объёмы трафика, если средние значения не достигали лимита в последнее время. Например, если вы установите «BandwidthBurst 500 KBytes» и используете то же самое значение для BandwidthRate, то вы никогда не будете использовать более 500 килобайт в секунду. Если же вы установите BandwidthBurst выше (например, «5 MBytes»), это позволит пропустить больший поток, пока пул не будет исчерпан.

Например, если вы установите «BandwidthBurst 500 KBytes» и используете то же самое значение для BandwidthRate, то вы никогда не будете использовать более 500 килобайт в секунду. Если же вы установите BandwidthBurst выше (например, «5 MBytes»), это позволит пропустить больший поток, пока пул не будет исчерпан.

Если у вас ассимметричное соединение с интернетом (исходящий канал меньше входящего), например, кабельный модем, вам лучше сделать BandwidthRate меньше меньшего (обычно меньше ширины исходящего канала). Иначе может случиться, что вы будете терять много пакетов данных в моменты максимальной нагрузки на канал. Возможно, стоит поэкспериментировать с разными значениями и опытным путем определить, какие настройки обеспечат комфортное подключение. Затем укажите BandwidthBurst равным BandwidthRate.

Если узел Tor находится на компьютере Linux, у владельца есть еще один вариант. Он может установить низкий приоритет трафика Tor по сравнению с остальным трафиком на компьютере. Таким образом увеличение загрузки канала Tor не скажется на личном трафике владельца. Скрипт для этого можно найти в каталоге исходного кода Tor.

Скрипт для этого можно найти в каталоге исходного кода Tor.

Кроме того, существует вариант гибернации, где вы можете указать Tor обслуживать определенный объем трафика за период времени (например, 100 ГБ в месяц). Этот вариант описан в гибернационном режиме.

Обратите внимание, что BandwidthRate и BandwidthBurst указываются в байтах, а не битах.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как работают офлайновые идентификационные ключи ed25519? Что мне нужно про это знать?

Простыми словами:

- Есть главный идентификационный секретный ключ ed25519 – файл с названием «ed25519_master_id_secret_key». Это самый важный ключ. Убедитесь, что сделали резервную копию и храните ее в надёжном месте. Этот файл уязвим и нуждается в защите. Tor может его для вас зашифровать, если вы создадите ключ вручную и в ответ на запрос укажете пароль.

- Для использования в Tor генерируется среднесрочный подписывающий ключ с названием «ed25519_signing_secret_key».

Кроме того, создается сертификат «ed25519_signing_cert». Он подписан главным идентификационным секретным ключом и подтверждает, что среднесрочный подписывающий ключ актуален в определённый промежуток времени.

По умолчанию этот промежуток – 30 дней, но его можно настроить в файле «torrc» с помощью параметра «SigningKeyLifetime N days|weeks|months».

Кроме того, создается сертификат «ed25519_signing_cert». Он подписан главным идентификационным секретным ключом и подтверждает, что среднесрочный подписывающий ключ актуален в определённый промежуток времени.

По умолчанию этот промежуток – 30 дней, но его можно настроить в файле «torrc» с помощью параметра «SigningKeyLifetime N days|weeks|months». - Существует также основной открытый ключ с названием «ed25519_master_id_public_key», который фактически является идентификатором ретранслятора, объявляемый в сети. Этот ключ не нуждается в защите. Его можно вычислить, зная «ed5519_master_id_secret_key».

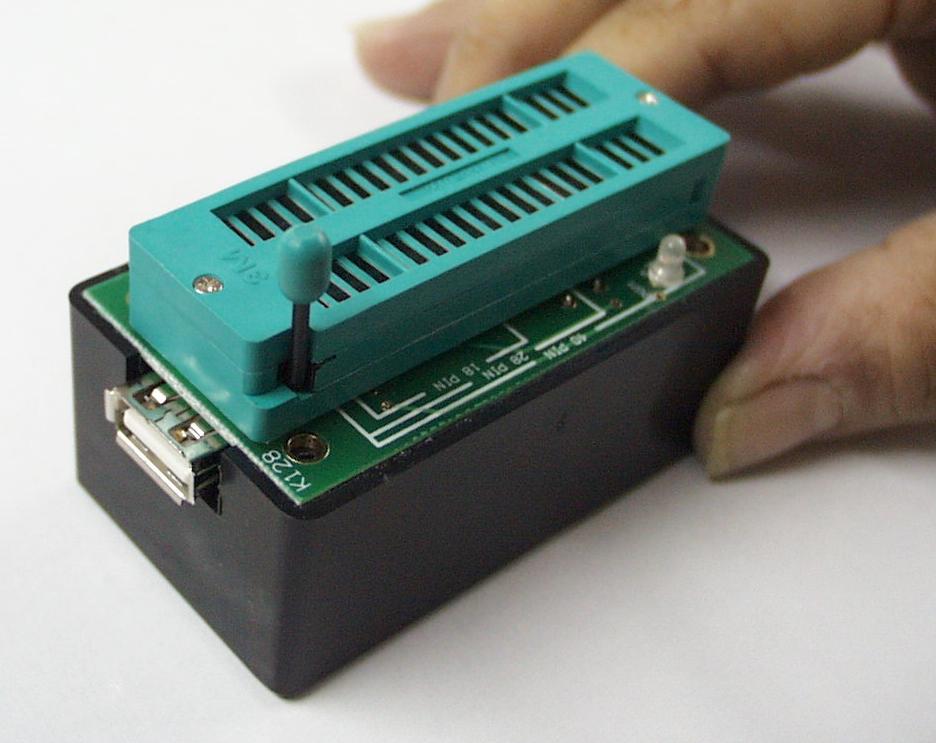

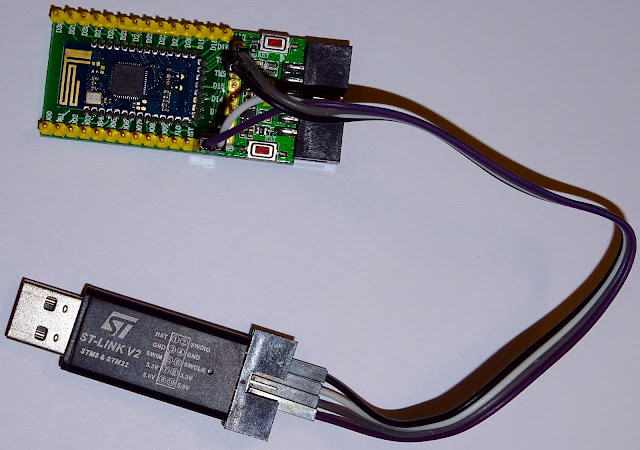

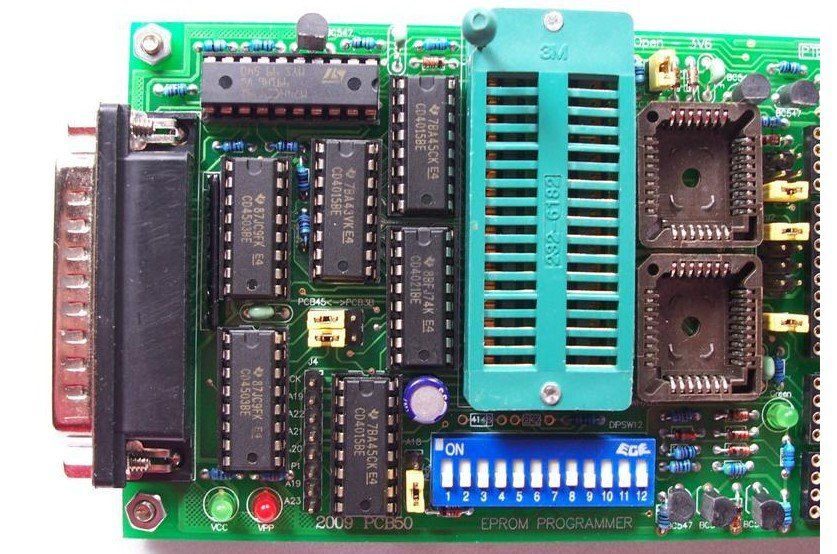

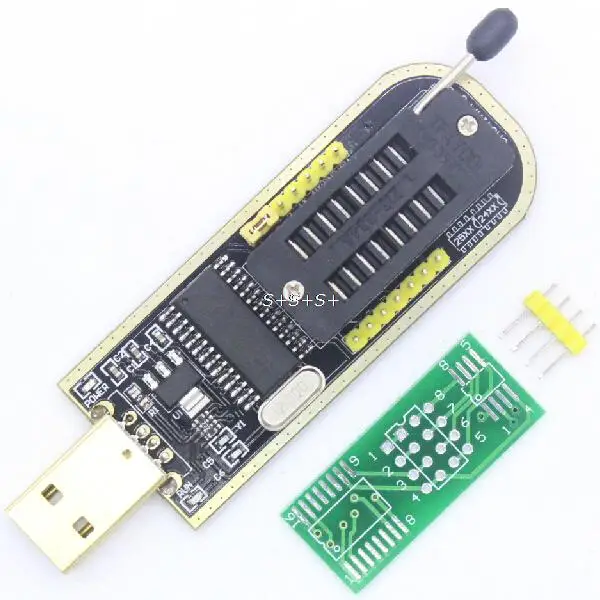

Tor нужен доступ только к среднесрочному ключу подписи и сертификату в пределах их срока действия. Таким образом, главный секретный идентификационный ключ узла Tor может храниться вне папки «DataDirectory/keys», например, на съёмном носителе или на другом компьютере.

Вам придется вручную обновить среднесрочный ключ подписи и сертификат до истечения их срока действия, в противном случае процесс Tor на узле завершится по его истечении.

Эта опция не является обязательной. Вы можете использовать её по необходимости. Если вы предпочитаете, чтобы ваш узел работал продолжительное время без регулярного ручного обновления среднесрочного подписывающего ключа, лучше оставить главный секретный идентификационный ключ узла в папке «DataDirectory/keys». Просто сделайте резервную копию этого ключа на случай переустановки. Если вы хотите использовать эту опцию, вам может пригодиться наше подробное руководство.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Почему нагрузка на мой узел невелика?

Если ваш узел относительно новый, дайте ему время.

Tor эвристически выбирает узлы для использования на основе данных контролирующих узлов. На контролирующих узлах собирается информация о пропускной способности вашего узла. Контролирующий узел направляет на ваш узел больше трафика, пока его загрузка не станет оптимальной. О том, как действует новый узел, подробно рассказано в нашем блоге.

Если ваш узел действует уже какое-то время, а проблемы остаются, попросите совет в списке «tor-relays».

О том, как действует новый узел, подробно рассказано в нашем блоге.

Если ваш узел действует уже какое-то время, а проблемы остаются, попросите совет в списке «tor-relays».

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Какие пакеты для Ubuntu лучше использовать?

- Не используйте пакеты из репозиториев Ubuntu. Они не всегда корректно обновляются. С ними вы будете пропускать важные обновления, обеспечивающие стабильность и защиту.

- Определите версию Ubuntu с помощью такой команды:

$ lsb_release -c

- Работая с правами суперпользователя, добавьте следующие строки в файл «/etc/apt/sources.list». Замените «version» на версию Ubuntu, определенную ранее:

deb https://deb.torproject.org/torproject.org version main deb-src https://deb.torproject.org/torproject.org version main

- Добавьте GPG-ключ для подписи пакетов:

$ curl https://deb.

torproject.org/torproject.org/A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89.asc | sudo apt-key add -

torproject.org/torproject.org/A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89.asc | sudo apt-key add -

- Установите Tor и проверьте подписи:

$ sudo apt-get update $ sudo apt-get install tor deb.torproject.org-keyring

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Мое узел или мост перегружен, что это значит?

При поиске узла мы показываем янтарную точку рядом с ником узла, если он перегружен. Это означает, что сработала одна или несколько из следующих метрик нагрузки:

- Любой вызов Tor OOM из-за нехватки памяти

- Любые ntor onionskins (луковые оболочки) сброшены

- Исчерпание TCP-порта

Обратите внимание, что если узел достигает перегруженного состояния, мы выводим сигнал перегрузки в течение 72 часов после восстановления узла.

Если Вы заметили, что Ваш узел перегружен, пожалуйста:

Проверьте https://status.

torproject.org/ на наличие выявленных проблем в категории «Tor network».

torproject.org/ на наличие выявленных проблем в категории «Tor network».Рассмотрите возможность [настройки

sysctlвашей системы] (#tuning-sysctl-for-network-memory-and-cpu-load) для сети, памяти и загрузки ЦП.Рассмотрите возможность включения ‘MetricsPort’, чтобы понять, что происходит.

Настройка ‘sysctl’ для сети, памяти и загрузки процессора

Исчерпание TCP-порта

В случае исчерпания TCP-порта рассмотрите возможность расширения диапазона локальных портов. Это можно сделать с помощью

# sysctl -w net.ipv4.ip_local_port_range="15000 64000"

или

# echo 15000 64000 > /proc/sys/net/ipv4/ip_local_port_range

Имейте в виду, что приведенная выше настройка sysctl не является постоянной и будет утрачена при перезапуске.

Чтобы сделать ее постоянной, Вам следует добавить конфигурацию в /etc/sysctl.conf или в файл /etc/sysctl.d/.

MetricsPort

Чтобы понять состояние узла Tor и сети Tor, жизненно важно предоставить и иметь доступ к метрикам узла. Информация о перегрузке узла была добавлена в дескрипторы узла с версии 0.4.6+, но только после tor >= 0.4.7.1-alpha был доступен интерфейс к базовым метрикам ретрансляции: порт метрик.

Информация о перегрузке узла была добавлена в дескрипторы узла с версии 0.4.6+, но только после tor >= 0.4.7.1-alpha был доступен интерфейс к базовым метрикам ретрансляции: порт метрик.

Включение MetricsPort

Tor предоставляет доступ к порту метрик через опцию конфигурации torrc под названием MetricsPort.

Важно понимать, что публичное раскрытие MetricsPort tor опасно для пользователей сети Tor, поэтому этот порт не включен по умолчанию, и его доступ должен регулироваться политикой доступа. Пожалуйста, примите дополнительные меры предосторожности при открытии этого порта и закройте его при завершении отладки.

Предположим, что вы единственный пользователь на сервере, на котором запущен узел Tor. Вы можете включить порт метрик, добавив это в файл torrc:

MetricsPort 127.0.0.1:9035 MetricsPortPolicy accept 127.0.0.1

И тогда вы сможете легко получить метрики с помощью:

# curl http://127.0.0.1:9035/metrics

в формате Prometheus по умолчанию.

Примечание: Каждый пользователь на этом сервере сможет получить доступ к этим метрикам узла в приведенном выше примере.

В общем, установите очень строгую политику доступа с помощью MetricsPortPolicyи рассмотрите возможность использования функций брандмауэра ваших операционных систем для глубокой защиты.

Для более подробного объяснения о MetricsPort и MetricsPortPolicy см. справочную страницу tor.

Выходные данные MetricsPort

Вот пример того, что будет выдаваться при включении MetricsPort:

# HELP tor_relay_load_onionskins_total Total number of onionskins handled

# TYPE tor_relay_load_onionskins_total counter

tor_relay_load_onionskins_total{type="tap",action="processed"} 0

tor_relay_load_onionskins_total{type="tap",action="dropped"} 0

tor_relay_load_onionskins_total{type="fast",action="processed"} 0

tor_relay_load_onionskins_total{type="fast",action="dropped"} 0

tor_relay_load_onionskins_total{type="ntor",action="processed"} 0

tor_relay_load_onionskins_total{type="ntor",action="dropped"} 0

# HELP tor_relay_exit_dns_query_total Total number of DNS queries done by this relay

# TYPE tor_relay_exit_dns_query_total counter

tor_relay_exit_dns_query_total{record="A"} 0

tor_relay_exit_dns_query_total{record="PTR"} 0

tor_relay_exit_dns_query_total{record="AAAA"} 0

# HELP tor_relay_exit_dns_error_total Total number of DNS errors encountered by this relay

# TYPE tor_relay_exit_dns_error_total counter

tor_relay_exit_dns_error_total{record="A",reason="success"} 0

tor_relay_exit_dns_error_total{record="A",reason="format"} 0

tor_relay_exit_dns_error_total{record="A",reason="serverfailed"} 0

tor_relay_exit_dns_error_total{record="A",reason="notexist"} 0

tor_relay_exit_dns_error_total{record="A",reason="notimpl"} 0

tor_relay_exit_dns_error_total{record="A",reason="refused"} 0

tor_relay_exit_dns_error_total{record="A",reason="truncated"} 0

tor_relay_exit_dns_error_total{record="A",reason="unknown"} 0

tor_relay_exit_dns_error_total{record="A",reason="tor_timeout"} 0

tor_relay_exit_dns_error_total{record="A",reason="shutdown"} 0

tor_relay_exit_dns_error_total{record="A",reason="cancel"} 0

tor_relay_exit_dns_error_total{record="A",reason="nodata"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="success"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="format"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="serverfailed"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="notexist"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="notimpl"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="refused"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="truncated"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="unknown"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="tor_timeout"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="shutdown"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="cancel"} 0

tor_relay_exit_dns_error_total{record="PTR",reason="nodata"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="success"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="format"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="serverfailed"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="notexist"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="notimpl"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="refused"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="truncated"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="unknown"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="tor_timeout"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="shutdown"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="cancel"} 0

tor_relay_exit_dns_error_total{record="AAAA",reason="nodata"} 0

# HELP tor_relay_load_tcp_exhaustion_total Total number of times we ran out of TCP ports

# TYPE tor_relay_load_tcp_exhaustion_total counter

tor_relay_load_tcp_exhaustion_total 0

# HELP tor_relay_load_socket_total Total number of sockets

# TYPE tor_relay_load_socket_total gauge

tor_relay_load_socket_total{state="opened"} 135

tor_relay_load_socket_total 1048544

# HELP tor_relay_load_oom_bytes_total Total number of bytes the OOM has freed by subsystem

# TYPE tor_relay_load_oom_bytes_total counter

tor_relay_load_oom_bytes_total{subsys="cell"} 0

tor_relay_load_oom_bytes_total{subsys="dns"} 0

tor_relay_load_oom_bytes_total{subsys="geoip"} 0

tor_relay_load_oom_bytes_total{subsys="hsdir"} 0

# HELP tor_relay_load_global_rate_limit_reached_total Total number of global connection bucket limit reached

# TYPE tor_relay_load_global_rate_limit_reached_total counter

tor_relay_load_global_rate_limit_reached_total{side="read"} 0

tor_relay_load_global_rate_limit_reached_total{side="write"} 0

Давайте выясним, что на самом деле означают некоторые из этих строк:

tor_relay_load_onionskins_total{type=»ntor»,action=»dropped»} 0

Когда узел начинает видеть «dropped», обычно это проблема ЦП/ОЗУ.

Tor, к сожалению, является однопоточным,за исключением случаев, когда обрабатываются «луковые оболочки». «Onion skins» (луковые оболочки) — это криптографическая работа, которая должна быть выполнена на знаменитых «onion layers» (луковых слоях) в каждой цепи.

Когда tor обрабатывает слои, мы используем пул потоков и передаем всю эту работу этому пулу. Может случиться так, что этот пул начнет сбоить из-за нагрузки на память или на процессор, и это вызовет состояние перегрузки.

Это, скорее всего, будет выявлено, если ваш сервер работает на полную мощность.

tor_relay_exit_dns_error_total{…}

Любой счетчик в области «*_dns_error_total» указывает на потенциальную проблему, связанную с DNS.

Однако в процессе выпуска релиза 0.4.7 мы поняли, что ошибки DNS слишком зашумлены и содержат много ложных срабатываний, чтобы быть полезными для целей отчетности о перегрузке.

Поэтому мы больше не используем их для этой цели, начиная с релизов 0.4.6.9 и 0.4.7.4-alpha. Тем не менее, мы по-прежнему сохраняем метрики DNS, чтобы дать оператору узла представление о том, что происходит с его узлом.

Тем не менее, мы по-прежнему сохраняем метрики DNS, чтобы дать оператору узла представление о том, что происходит с его узлом.

Проблемы и ошибки с тайм-аутом DNS относятся только к выходным узлам.

tor_relay_load_oom_bytes_total{…}

Вызов Out-Of-Memory указывает на проблему с RAM. Узлу требуется больше RAM или имеется утечка памяти. Если вы заметили, что в процессе tor присутствует утечка памяти, пожалуйста, сообщите о проблеме либо через Tor gitLab, либо отправив электронное письмо в список рассылки tor-relays.

Tor имеет свой собственный обработчик OOM, и он запускается в случае, если достигнуто 75% от общей памяти, которую tor считает доступной. Таким образом, предположим, что tor думает, что ему доступно в общей сложности 2 ГБ памяти, тогда при использовании 1,5 ГБ памяти он начнет её освобождать. Это считается состоянием перегрузки.

Чтобы оценить объем доступной памяти, при запуске tor будет использовать MaxMemInQueues или, если он не установлен, посмотрит на общую RAM, доступную в системе, и применит следующий алгоритм:

if RAM >= 8GB {

memory = RAM * 40%

} else {

memory = RAM * 75%

}

/* Capped. */

memory = min(memory, 8GB) -> [8GB on 64bit and 2GB on 32bit)

/* Минимальное значение. */

memory = max(250MB, memory)

*/

memory = min(memory, 8GB) -> [8GB on 64bit and 2GB on 32bit)

/* Минимальное значение. */

memory = max(250MB, memory)

Чтобы избежать состояния перегрузки, мы рекомендуем запускать узел с объёмом RAM более 2 ГБ на 64bit. Рекомендуется 4 ГБ, хотя, конечно, не помешает добавить больше RAM, если у вас имеется такая возможность.

Важно заметить, что сам tor может быть завершён обработчиком OOM ОС. Поскольку tor использует всю доступную ему в системе память при запуске, в случае, если в общей системе запущено много других приложений, работающих с использованием RAM, он в конечном итоге потребляет слишком много памяти. В этом случае обработчик OOM ОС могла бы завершить tor, даже при отсутствии перегрузки памяти tor.

tor_relay_load_socket_total

Эти строки указывают на то, что у узла заканчиваются сокеты.

Решение заключается в том, чтобы увеличить ulimit -n для процесса tor.

tor_relay_load_tcp_exhaustion_total

Эти строки указывают на то, что у узла заканчиваются TCP-порты.

Попробуйте настроить sysctl как описано выше.

tor_relay_load_global_rate_limit_reached_total

Если этот счетчик увеличивается на некоторое заметное значение за короткий промежуток времени, то узел перегружен. Скорее всего, он используется в качестве сторожа большим onion-ресурсом или для осуществляемой DDoS в сети.

Если ваш узел по-прежнему перегружен и вы не знаете почему, свяжитесь с [email protected]. Вы можете зашифровать свою электронную почту с помощью ключа network-report OpenPGP.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Я хочу поддерживать более одного узла Tor

Прекрасно. Если вы станете поддерживать сразу несколько узлов, чтобы помочь сети, мы будем очень рады.

Но, пожалуйста, не включайте несколько десятков узлов в рамках одной сети. Всё-таки ключевые характеристики Tor (помимо прочих) – распределённость и разнообразие.

Если вы решили поддерживать более одного узла, пожалуйста, используйте опцию «MyFamily» в «torrc» для каждого узла. Перечислите ваши узлы через запятую:

MyFamily $fingerprint1,$fingerprint2,$fingerprint3

Здесь каждый fingerprint – 40-значный идентификационный отпечаток (без пробелов).

Таким образом клиенты Tor будут стараться использовать в каждой своей цепочке не более одного из ваших узлов. Следует использовать опцию MyFamily, если у вас есть административный контроль над компьютерами или сетью, даже если эти компьютеры географически находятся в разных местах.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как запустить промежуточный или входной узел на Debian?

О том, как запустить и поддерживать узел, подробно рассказано в соответствующем разделе нашего руководства.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Могу ли я использовать IPv6 для своего узла?

Tor частично поддерживает IPv6, и мы рекомендуем каждому оператору узла включить функциональность IPv6 в их конфигурационных файлах torrc, если доступно подключение IPv6. В настоящее время Tor требует для своих узлов адреса IPv4. Вы не можете организовать узел Tor только с IPv6.

В настоящее время Tor требует для своих узлов адреса IPv4. Вы не можете организовать узел Tor только с IPv6.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Если я буду поддерживать узел, это повысит мои шансы сохранить анонимность?

Да, при определённых атаках.

Простой пример: у самого злоумышленника есть несколько узлов Tor. Злоумышленник увидит, что трафик исходит от вас, но не сможет узнать, появился ли этот трафик на вашем компьютере или вы просто посредник.

В некоторых случаях это не работает. Например, если злоумышленник имеет возможность отслеживать весь ваш входящий и исходящий трафик. В этом случае ему нетрудно выяснить, какие данные вы просто передаёте, а какие изначально ваши.

(В этом случае адреса назначения все еще скрыты от злоумышленника, если только злоумышленник также не отслеживает их. Ваша ситуация не лучше, чем если бы вы были обычным клиентом).

Поддержка узла Tor имеет свои минусы. Во-первых, у нас всего несколько сотен узлов. Если вы поддерживаете один из них, это может навести злоумышленника на мысль о том, что анонимность имеет для вас большое значение. Во-вторых, есть менее явные виды атак, недостаточно исследованные, которые используют знание того, что вы поддерживает узел Tor. Например, злоумышленник может следить за тем, пересылаете ли вы трафик, даже без доступа к вашей сети. Он будет перенаправлять трафик на ваш узел и отмечать изменения во времени прохождения пакетов данных.

Чего тут больше – плюсов или минусов – сказать трудно. Многое зависит от того, какие типы атак волнуют вас сильнее. Для большинства пользователей поддержка узла Tor – разумный ход.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Мой узел выбирает неверный IP-адрес

Tor узнает свой IP-адрес, запрашивая у компьютера имя хоста и определяя IP по нему. Нередко бывает, что у людей в файле /etc/hosts хранятся старые записи, которые указывают на старые IP-адреса.

Нередко бывает, что у людей в файле /etc/hosts хранятся старые записи, которые указывают на старые IP-адреса.

Если это не работает, вам нужно использовать опцию настройки «Address» и указать желаемый IP-адрес вручную. Если компьютер находится за NAT и имеет только внутренний IP-адрес, см. рекомендации в этом разделе относительно динамических IP-адресов.

Кроме того, если у вас много адресов, можете настроить «OutboundBindAddress», чтобы исходящие соединения были с того IP-адреса, который вы хотите «показывать миру».

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как ограничить пропускную способность канала, используемого узлом Tor?

Настройки статистики в torrc-файле позволяют вам указать максимальное число байтов, которые ваш узел обрабатывает в конкретный промежуток времени.

AccountingStart day week month [день недели] ЧЧ:ММ

Это настройка времени обнуления счётчика. Например, так ограничивается количество переданных за неделю байт (со сбросом счётчика в 10:00 по средам):

Например, так ограничивается количество переданных за неделю байт (со сбросом счётчика в 10:00 по средам):

AccountingStart week 3 10:00

AccountingMax 500 GBytes

Так настраивается максимум передаваемых узлом данных за учётный период. (Так же ограничены принимаемые данные). Когда наступает время сброса в соответствии с AccountingStart, счётчики, соответствующие AccountingMax, обнуляются.

Пример. Допустим, вы хотите разрешить 50 Гб трафика ежедневно в каждом направлении, и чтобы статистика обнулялась каждый полдень:

AccountingStart day 12:00

AccountingMax 50 GBytes

Обратите внимание: ваш узел не вернётся из спячки одновременно с началом учётного периода. Он отметит скорость исчерпания лимита в прошлом периоде и выберет случайный момент для пробуждения в новом интервале. Так мы избегаем ситуации, когда сотни узлов оказались бы в рабочем состоянии в начале месяца, и ни одного узла – в конце месяца.

Если вы можете выделить Tor лишь малый объём трафика по сравнению со скоростью вашего подключения, рекомендуем установить учётный период длиной в сутки. Так вы не окажетесь в ситуации с израсходованным трафиком в первый же день.

Просто поделите месячный объем на 30. Возможно, вы также захотите ограничить пропускную способность для более равномерного распределения вашего вклада на протяжении суток. Если вы хотите выделить по X Гб на прием и на передачу, можете установить параметр RelayBandwidthRate равным 20*X Kб.

Допустим, вы хотите выделить 50 Гб на приём и столько же на передачу. Попробуйте установить RelayBandwidthRate равным 1000 Kб. Так ваш узел будет каждый день приносить пользу по меньшей мере полсуток.

Так вы не окажетесь в ситуации с израсходованным трафиком в первый же день.

Просто поделите месячный объем на 30. Возможно, вы также захотите ограничить пропускную способность для более равномерного распределения вашего вклада на протяжении суток. Если вы хотите выделить по X Гб на прием и на передачу, можете установить параметр RelayBandwidthRate равным 20*X Kб.

Допустим, вы хотите выделить 50 Гб на приём и столько же на передачу. Попробуйте установить RelayBandwidthRate равным 1000 Kб. Так ваш узел будет каждый день приносить пользу по меньшей мере полсуток.

AccountingStart day 0:00

AccountingMax 50 GBytes

RelayBandwidthRate 1000 KBytes

RelayBandwidthBurst 5000 KBytes # allow higher bursts but maintain average

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как запустить выходной узел на Debian?

О том, как запустить и поддерживать узел, подробно рассказано в соответствующем разделе нашего руководства.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Какие узлы востребованы больше всего?

- Выходные узлы. Однако поддержка такого узла сопряжена с наибольшей публичностью и рисками (в частности, вы не должны запускать их из дома).

- Если вы предпочитаете минимум усилий для запуска, попробуйте организовать быстрый входной узел.

- Или мост.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как настроить исходящие фильтры на моем узле?

Все исходящие соединения должны быть разрешены. Каждый узел должен иметь возможность связаться с любым другим узлом.

Операторы узлов Tor во многих юрисдикциях защищены теми же общими законами о коммуникациях, которые снимают с провайдеров доступа к интернету ответственность за информацию третьих лиц, передаваемую через их сети. Выходные узлы, которые фильтруют трафик, скорее всего, не подпадают под такую защиту.

Выходные узлы, которые фильтруют трафик, скорее всего, не подпадают под такую защиту.

Tor выступает за свободный доступ к сети без какого-либо вмешательства. Выходные узлы не должны фильтровать трафик, который проходит через них в интернет. Выходные узлы, уличенные в фильтрации трафика, получают флаг BadExit.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Почему мой узел передает в сеть больше данных, чем получает?

Чаще всего байт на входе в узел Tor означает и байт на выходе. Но есть несколько исключений.

Если у вас открыт DirPort, клиенты Tor будут скачивать с вашего узла копию директории. Присылаемый запрос крошечный (HTTP GET), а ответ довольно большой. Из-за этой разницы, в основном, и образуется расхождение между числом принятых и переданных байтов.

У операторов выходных узлов есть еще одно небольшое исключение. Иногда вы получаете совсем немного данных (например, для мессенджера или SSH) и упаковываете их в полноразмерный 512-байтовый пакет для передачи через сеть Tor.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Стоит ли мне организовывать узел Tor?

Мы ищем людей с относительно стабильным интернетом, готовых поделиться как минимум 10 Mбитi/с в обе стороны. Если это вы, пожалуйста, подумайте о том, чтобы поддерживать у себя узел Tor.

Даже если у вас нет этих 10 Мбит/с, вы можете помочь сети Tor, если станете поддерживать у себя мост Tor с obfs4. В этом случае понадобится минимум 1 Мбит/с в обе стороны.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Я бы организовал у себя узел Tor, но не хочу юридических проблем.

Отлично. Именно поэтому мы реализовали политики исходящего трафика.

У каждого узла Tor есть политика исходящего трафика. Она определяет допустимые соединения от лица этого узла.

Политики исходящего трафика влияют на клиентов Tor через директорию. Если конечное назначение, выбранное клиентом, запрещено в политике исходящего трафика узла, такой узел автоматически не будет предлагаться.

Так владелец каждого узла может сам определять, с какими сервисами и сетями разрешать соединения.

Если вы используете политику исходящего трафика по умолчанию, прочтите на нашем сайте о возможных проблемах. Мы также рекомендуем советы Майка Перри (Mike Perry) о том, как поддерживать выходной узел с минимальными рисками.

Если конечное назначение, выбранное клиентом, запрещено в политике исходящего трафика узла, такой узел автоматически не будет предлагаться.

Так владелец каждого узла может сам определять, с какими сервисами и сетями разрешать соединения.

Если вы используете политику исходящего трафика по умолчанию, прочтите на нашем сайте о возможных проблемах. Мы также рекомендуем советы Майка Перри (Mike Perry) о том, как поддерживать выходной узел с минимальными рисками.

Политика исходящего трафика по умолчанию разрешает доступ ко многим популярным сервисам (например, просматривать интернет-страницы). Она ограничивает доступ к некоторым сервисам, где выше вероятность возникновения проблем (например, к электронной почте), а также к создающим недопустимо большую нагрузку на сеть Tor (например, к обычным портам файлообменных сервисов).

Вы можете изменить политику исходящего трафика в файле torrc.

Если вы хотите избежать большинства, если не всех потенциальных злоупотреблений, установите для него значение «reject *:*». Эта настройка позволит вашему узлу передавать трафик внутри сети Tor, но не разрешит соединяться с внешними сайтами и другими сервисами.

Эта настройка позволит вашему узлу передавать трафик внутри сети Tor, но не разрешит соединяться с внешними сайтами и другими сервисами.

Если вы разрешаете исходящие соединения, убедитесь, что ваш компьютер может корректно преобразовывать имена в IP-адреса. Если какие-либо ресурсы недоступны с вашего компьютера (например, вы ограничены брандмауэром или контентным фильтром), пожалуйста, явным образом укажите эти ресурсы в строчках «reject» вашей политики исходящего трафика. В противном случае пользователи Tor также не смогут пользоваться ими.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Я хочу обновить/переместить мой узел. Как мне сохранить ключ?

Когда обновляете узел Tor или перемещаете его на другой компьютер, весьма важно сохранить те же идентификационные ключи (они хранятся в вашей папке данных DataDirectory, «keys/ed25519_master_id_secret_key» и «keys/secret_id_key»). Рекомендуется делать резервные копии идентификационных ключей, чтобы вы могли восстановить узел в будущем, и репутация узла осталась бы с ним.

Рекомендуется делать резервные копии идентификационных ключей, чтобы вы могли восстановить узел в будущем, и репутация узла осталась бы с ним.

Таким образом, если вы будете обновлять свой узел Tor и сохраните прежние torrc и DataDirectory, то обновление пройдет без осложнений, и ваш узел будет использовать тот же ключ. Если необходимо сменить DataDirectory, позаботьтесь о том, чтобы скопировать свои прежние keys/ed25519_master_id_secret_key и keys/secret_id_key.

If you are a bridge operator, also make sure to copy pt_state/. It contains data required for your bridge to keep working with the same bridge line.

Обратите внимание: начиная с версии Tor 0.2.7 мы используем новое поколение идентификационных ключей узлов Tor, основанное на эллиптической криптографии с кривой ed25519.

В конце концов они заменят старые идентификационные ключи на базе RSA, но это случится не сразу: важно обеспечить совместимость с более старыми версиями.

До тех пор у каждого узла будет как идентификационный ключ, основанный на ed25519 (в файле keys/ed25519_master_id_secret_key), так и ключ RSA (в файле keys/secret_id_key). Вам следует сделать резервные копии обоих ключей на случай восстановления узла, смены настройки DataDirectory или переноса узла на новый компьютер.

Вам следует сделать резервные копии обоих ключей на случай восстановления узла, смены настройки DataDirectory или переноса узла на новый компьютер.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Мне грозят неприятности юридического характера. Как доказать, что мой сервер в определённое время был узлом Tor?

Рекомендуем Exonerator. Это веб-сервис, с помощью которого можно убедиться, что конкретный IP-адрес в определённое время «работал» узлом Tor. Мы также можем предоставить официальное письмо, если это потребуется.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Стоит ли держать выходной узел дома?

Нет.

Если правоохранительные органы проявят интерес к трафику вашего выходного узла, это может привести к изъятию компьютера.

Поэтому лучше не держать выходной узел дома (и не использовать домашнее подключение к интернету).

Лучше подумайте о том, чтобы разместить выходной узел на сервере компании, которая симпатизирует Tor. Обеспечьте для своего выходного узла отдельный IP-адрес. Не пропускайте через узел собственный трафик. Разумеется, лучше воздержаться от хранения любой важной или личной информации на компьютере, где поддерживается выходной узел.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как лучше установить Tor: из менеджера пакетов или из исходных кодов?

Если вы пользователь Debian или Ubuntu, лучше установить Tor из репозитория Tor Project.

- Настройка

ulimit -nустанавливается в 32768; этого достаточно для поддержания всех необходимых Tor-соединений. - Для Tor создается выделенный пользователь. Поэтому Tor не нужно запускаться в режиме суперпользователя (root).

- Tor добавляется в автозагрузку соответствующим init-скриптом.

- Tor запускается с опцией

--verify-config. Так отлавливается большинство опечаток в конфигурационном файле.

Так отлавливается большинство опечаток в конфигурационном файле. - Tor может начать c привилегированных портов, а потом сбрасывать привилегии.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Почему мои порты сканируются чаще, когда я поддерживаю узел Tor?

Если вы поддерживаете выходной узел, некоторые сервисы, к которым пользователи подключаются через вас, будут запрашивать обратное соединение, чтоб собрать больше информации. Например, сервер чата IRC подключается к порту identd, чтобы узнать, какой пользователь устанавливает соединение. (У IRC в данном случае ничего не получится, потому что у Tor просто нет этой информации). Кроме того, пользователи вашего выходного узла могут привлечь внимание других пользователей IRC, сайта и прочих, кто хотел бы узнать побольше об узле, с которого они подключаются.

Те, кто сканирует интернет в поисках открытых прокси-серверов, могут заметить, что иногда узлы Tor открывают свой SocksPort всему миру. Мы рекомендуем ограничить доступ к SocksPort локальной сетью.

Мы рекомендуем ограничить доступ к SocksPort локальной сетью.

В любом случае нужно выполнять обновления безопасности. Другие идеи о безопасности узлов Tor изложены в этой статье.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Есть ли список портов выхода по умолчанию?

Открытые по умолчанию порты перечислены ниже, но имейте в виду, что любой порт или порты могут быть открыты оператором узла посредством конфигурации в torrc или изменения исходного кода. Значение по умолчанию в соответствии с src/or/policies.c (line 85 и line 1901) из исходного кода release-0.4.6:

reject 0.0.0.0/8 reject 169.254.0.0/16 reject 127.0.0.0/8 reject 192.168.0.0/16 reject 10.0.0.0/8 reject 172.16.0.0/12 reject *:25 reject *:119 reject *:135-139 reject *:445 reject *:563 reject *:1214 reject *:4661-4666 reject *:6346-6429 reject *:6699 reject *:6881-6999 accept *:*

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как мне изменить метод распространения мостов?

BridgeDB implements six mechanisms to distribute bridges: HTTPS, Moat, Email, Telegram, Settings and Reserved. Операторы моста могут проверить, какой механизм использует их мост, воспользовавшись Поиском узлов.

Введите

Операторы моста могут проверить, какой механизм использует их мост, воспользовавшись Поиском узлов.

Введите <HASHED FINGERPRINT> моста в форму и нажмите «Поиск».

Операторы также могут выбрать метод распространения своего моста.

To change the method, modify the BridgeDistribution setting in the torrc file to one of these: https, moat, email, telegram, settings, none, any.

Более подробную информацию см. в разделе пост-установка.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Могу ли я запустить узел Tor, имея динамический IP-адрес?

Tor вполне работает с динамическими IP-адресами узлов. Оставьте строчку «Адрес» в torrc пустой, и Tor самостоятельно определит адрес.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Почему я больше не могу пользоваться интернетом после ограничения пропускной способности моего узла Tor?

Значения параметров AccountingMax и BandwidthRate применяются к функциям как узла Tor, так и клиента. Как только Tor впадет в спячку (гибернацию), вы можете остаться с неработающим браузером. В журнале появится такая запись:

Как только Tor впадет в спячку (гибернацию), вы можете остаться с неработающим браузером. В журнале появится такая запись:

Достигнут мягкий предел пропускной способности; приступаем к гибернации. Новые подключения не допускаются

Решение вопроса – запускать два процесса Tor: один для узла, второй клиентский, и у каждого свои настройки. Один из способов сделать это (если вы начали с настройки рабочего Tor-узла):

- В файле «torrc» узла Tor просто установите SocksPort на 0.

- Создайте новый клиентский файл «torrc» из «torrc.sample» и убедитесь, что он использует другой лог-файл узла. Например, «torrc.client» и «torrc.relay».

- Измените клиент Tor и стартовые скрипты узла; включите

-f /path/to/correct/torrc. - В Linux/BSD/mac OS X изменение стартовых скриптов на

Tor.clientиTor.relayможет упростить разделение настроек.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Моему узлу Tor недавно присвоили флаг Guard, и трафик снизился вдвое

Теперь ваш узел входной (сторожевой). В других качествах его будут использовать меньше. Но клиенты не будут спешить сменить свои текущие сторожевые узлы на ваш.

Подробнее об этом можно прочесть в блоге или в статье Changing of the Guards: A Framework for Understanding and Improving Entry Guard Selection in Tor.

В других качествах его будут использовать меньше. Но клиенты не будут спешить сменить свои текущие сторожевые узлы на ваш.

Подробнее об этом можно прочесть в блоге или в статье Changing of the Guards: A Framework for Understanding and Improving Entry Guard Selection in Tor.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как мне запустить мост obfs4?

На этот случай у нас есть руководство по мостам obfs4.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как запустить узел в Windows?

Вы можете запустить узел в Windows, следуя этим руководствам:

- Для запуска сторожевого узла в Windows, пожалуйста, ознакомьтесь с: https://community.torproject.org/relay/setup/guard/windows/>

- Для запуска моста в Windows, пожалуйста, ознакомьтесь с: https://community.

torproject.org/relay/setup/bridge/windows/

torproject.org/relay/setup/bridge/windows/

Вы должны запускать узел на Windows только в том случае, если вы сможете обеспечить его работу 24/7. Если вы не можете гарантировать это, Snowflake — лучший способ предоставить свои ресурсы сети Tor.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Почему мой узел Tor потребляет столько памяти?

Ваш узел Tor использует больше памяти, чем вам бы хотелось? Вот почему это может происходить:

- Если вы используете Linux, вероятны проблемы фрагментации памяти в реализации функции «malloc» в библиотеке «glibc».

Иными словами, когда Tor освобождает память для системы, кусочки памяти настолько фрагментированы, что их сложно использовать повторно.

Архив исходных кодов Tor поставляется с реализаций функции «malloc» из OpenBSD. В ней меньше проблем с фрагментацией, но выше нагрузка на процессор.

Можно указать Tor использовать эту реализацию функции «malloc» следующим образом:

.. /configure --enable-openbsd-malloc

/configure --enable-openbsd-malloc - Если у вас быстрый узел (много открытых TLS-соединений), вы наверняка теряете много памяти на внутренние буферы библиотеки OpenSSL (по 38+ Кб на соединение). Мы изменили OpenSSL, чтобы библиотека активнее освобождала неиспользуемые буферы. Если вы используете OpenSSL 1.0.0 или более позднюю версию, процесс сборки Tor автоматически использует эту возможность.

- Если потребление памяти по-прежнему велико, попробуйте уменьшить пропускную способность, анонсируемую вашим узлом.

Анонс меньшей пропускной способности привлечёт меньше пользователей. Узел не так сильно будет потреблять память.

Подробнее опция

MaxAdvertisedBandwidthописана в руководстве.

Быстрые узлы Tor обычно потребляют довольно много памяти. Быстрый выходной узел вполне может требовать 500-1000 Мб памяти.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

Как запустить промежуточный или входной узел на FreeBSD или HardenedBSD?

О том, как запустить и поддерживать узел, подробно рассказано в соответствующем разделе нашего руководства.

- Редактировать этот элемент — Отправить отзыв — Постоянная ссылка

VPN + TOR Browser безлимитный

Описание

VPN + TOR — единственное приложение, в котором есть как VPN, так и браузер TOR с Adblock. VPN + TOR — самый безопасный и продвинутый браузер, который позволяет вам выбирать между скоростью и простотой использования туннельного соединения VPN и расширенной защитой, предлагаемой сетью TOR. Кроме того, Adblock блокирует аналитику, трекеры и рекламу, значительно улучшая конфиденциальность и производительность просмотра.

Вы уверены, что за вами никто не шпионит? В настоящее время анонимный серфинг в Интернете становится все более важным для защиты ваших личных данных на 360 градусов. Сеть TOR (луковый маршрутизатор) защищает вас, передавая ваше общение по распределенной сети реле, управляемой добровольцами по всему миру: она не позволяет кому-либо, наблюдая за вашим интернет-соединением, узнать, какие сайты вы посещаете, и предотвращает посещение сайтов. узнать ваше физическое местоположение. Более того, он подходит для путешественников, которым нужен доступ к разного рода контенту из-за границы.

узнать ваше физическое местоположение. Более того, он подходит для путешественников, которым нужен доступ к разного рода контенту из-за границы.

При покупке нашей подписки Premium вы получите доступ к следующим функциям:

— Ваш доступ в Интернет будет туннелирован через сеть Tor.

— Веб-сайты не будут видеть ваш реальный IP-адрес, как при использовании прокси-сервера, а трафик вашего браузера будет выглядеть как исходящий из другого места. Более того, ваше соединение зашифровано.

— Интернет-провайдеры и небезопасные беспроводные сети не будут видеть ваш просмотр. Кому-либо будет сложно отследить вашу интернет-активность до вашего устройства.

— Вы сможете получить доступ к веб-сайтам .onion, которые доступны только через сеть TOR.

— Расширенные возможности просмотра с вкладками, а также обнаружение и блокировка всплывающих окон.

— Adblock для блокировки рекламы, трекеров и аналитики

— Вы можете автоматически удалять файлы cookie, кеш и сторонние данные при выходе из приложения.

— Поддержка воспроизведения аудио и видео.

— TOR с возможностью выбора региона

— Простой в использовании интерфейс: всего одна кнопка для подключения к ближайшему серверу!

— Опыт без рекламы.

— Неограниченная продолжительность сеанса VPN.

— Приоритетная поддержка.

VPN + TOR — это идеальное решение для защиты данных, которому можно доверять. Загрузите его сейчас и защитите свое устройство: это быстро и просто, просто нажмите кнопку, чтобы сохранить полную анонимность. Где бы вы ни были, выберите неограниченную конфиденциальность и безопасность!

——————-

ИНФОРМАЦИЯ О ПОДПИСКЕ:

Подпишитесь, чтобы воспользоваться всеми функциями, описанными выше.

• Продолжительность подписки: еженедельно.

• Ваш платеж будет снят с вашей учетной записи iTunes после подтверждения покупки.

• Вы можете управлять своими подписками и отключить автоматическое продление в настройках учетной записи после покупки.

• Ваша подписка будет продлеваться автоматически, если вы не отключите автоматическое продление по крайней мере за 24 часа до окончания текущего периода.

• Стоимость продления будет снята с вашей учетной записи в течение 24 часов до окончания текущего периода.

• При отмене подписки ваша подписка останется активной до конца периода. Автоматическое продление будет отключено, но текущая подписка не будет возвращена.

• Любая неиспользованная часть бесплатного пробного периода, если таковая предлагается, будет аннулирована при покупке подписки.

Условия использования: http://mbv.fallingrain.com/terms-of-use/

Политика конфиденциальности: http://mbv.fallingrain.com/privacy-policy/

У вас есть запрос функции, который вы хотели бы увидеть в будущей версии приложения? Не стесняйтесь обращаться к нам по адресу [email protected]

Версия 3.882

VPN Browser and Ad Block — это универсальное решение для всех ваших потребностей в конфиденциальности, связанных с Mac. В этой последней версии мы внесли ряд рутинных обновлений, чтобы обеспечить удобство работы пользователей. Наслаждаться!

В этой последней версии мы внесли ряд рутинных обновлений, чтобы обеспечить удобство работы пользователей. Наслаждаться!

Оценки и отзывы

Оценок: 102

Самое главное этостаф

Тут для людей главное, чтобы на omgshop точка online заходило, я так понимаю. Не забываем включать впн перед использованием браузера!

Спасибо за такую обнадеживающую звездную оценку. Мы надеемся продолжать служить вам и предлагать качественный сервис. Если у вас есть какие-либо отзывы или предложения, пожалуйста, напишите нам по адресу [email protected]

Онли выдра

у кого лагает просто на ворк версию сайта переходите меняя .

onion на .work в конце и все чикки пукки работает

Thank you for a top star rating.

Отвратительное приложение

Оформляется автоматическая подписка и без вашего ведома снимают деньги. Не скачивайте, не работает и не стоит 2690. Разработчик урод.

Подписки

Ежегодный: Private Internet

Секретный браузер для защиты анонимности

Пробная подписка

ежемесячно: Private Internet

Секретный браузер для защиты анонимности

Пробная подписка

Ежемесячный браузер VPN + TOR

Просматривайте анонимно и блокируйте рекламу.

Пробная подписка

Годовой браузер VPN + TOR

Конфиденциальность с VPN и Adblock

Пробная подписка

VPN + TOR Browser Ad Blocker

Непревзойденная безопасность с VPN через TOR

Пробная подписка

Private Internet Access

Секретный браузер для защиты анонимности

Пробная подписка

Разработчик Falling Rain Software, Limited указал, что в соответствии с политикой конфиденциальности приложения данные могут обрабатываться так, как описано ниже. Подробные сведения доступны в политике конфиденциальности разработчика.

Подробные сведения доступны в политике конфиденциальности разработчика.

Не связанные с пользователем данные

Может вестись сбор следующих данных, которые не связаны с личностью пользователя:

- Покупки

- Идентификаторы

- Данные об использовании

- Диагностика

- Другие данные

Конфиденциальные данные могут использоваться по-разному в зависимости от вашего возраста, задействованных функций или других факторов. Подробнее

Подробнее

Информация

- Провайдер

- Falling Rain Software, Limited

- Размер

- 23,9 МБ

- Категория

- Утилиты

- Возраст

- 17+ Неограниченный доступ к Сети

- Copyright

- © 2020 Falling Rain Software, Limited

- Цена

- Бесплатно

- Сайт разработчика

- Поддержка приложения

- Политика конфиденциальности

Другие приложения этого разработчика

Вам может понравиться

Кто платит за браузер Tor, позволяющий обойти блокировку сайтов

Изабела Багуэрос: Утечки информации часто происходят через Tor / Варвара Свешникова

Алексей Навальный, доступ к блогу и сайту которого пытались блокировать, сделал подборку советов по обходу блокировок в интернете. Отдельно в ней он выделил браузер Tor.

Отдельно в ней он выделил браузер Tor.

Браузер Tor шифрует трафик и не позволяет рекламщикам и проч. отслеживать запросы пользователей. Информация передается по случайной цепочке сети Tor, состоящей из тысяч узлов-серверов. Как любят показывать в фильмах, ваш запрос может пройти через Германию, Польшу и США, а в итоге вы из России зайдете на сайт, который тоже находится в России.

Поддерживают эти узлы в основном волонтеры. Порой это выходит им боком. Например, в апреле 2017 г. в Москве был задержан математик Дмитрий Богатов. С его узла Tor, который находился у него дома, разместили призыв к несанкционированной акции протеста. Почти 3,5 месяца Богатов провел в СИЗО. В конце концов адвокатам удалось доказать, что его IP-адресом мог воспользоваться любой пользователь Tor, и обвинения сняли (позже по этому делу написал явку с повинной и был осужден житель Ставрополя Владислав Кулешов).

Темная сторона Tor

Журналисты, полицейские, разведчики используют Tor, чтобы защитить свои анонимные источники.

«Утечки информации часто происходят через Tor, этим часто пользуются газеты – например The New York Times, The Guardian и др.», – говорит Изабела Багуэрос, исполнительный директор Tor Project (развивает сеть и браузер Tor).

«Эдвард Сноуден не смог бы связаться со мной без Tor и других свободных проектов шифрования [трафика]», – говорила Лора Пойтрас, снявшая документальный фильм с разоблачениями слежки со стороны американских спецслужб.

Есть у Tor и обратная сторона. Любой пользователь может создать в сети Tor анонимный сайт, который, теоретически, никто не сможет заблокировать. Существует немало незаконных ресурсов вроде бирж по продаже запрещенных веществ с оплатой криптовалютой. Создателя самого известного из них, «Шелкового пути», нашли только благодаря счастливой случайности, хотя он жил и работал в США.

Полной безнаказанности Tor не дает. Например, в 2013 г. был задержан студент Гарварда Элдо Ким, который «заминировал» свой вуз, чтобы сорвать экзамен. ФБР изучила трафик и выяснила, кто в кампусе пользовался Tor. Их оказалось не так много, особенно в то время, когда были посланы письма. Ким был застигнут врасплох и сознался.

Их оказалось не так много, особенно в то время, когда были посланы письма. Ким был застигнут врасплох и сознался.

Есть и еще один камень в огород Tor: он существует на деньги правительства США. В 2015 г. Tor получил от американских госструктур 85% бюджета, в 2017 г. – 51,5%. Tor отрицает, что как-либо сотрудничает с властями. Более того, американские власти тратят на борьбу с Tor чуть ли не больше денег, чем на его поддержку. Например, в 2014 г., по данным Tor, американский Университет Карнеги-Меллон получил $1 млн, чтобы вычислить IP-адреса ряда пользователей. В итоге была проведена операция Onymous, в ходе которой было задержано 17 продавцов нелегальной продукции. Университет в ответ клялся, что делится информацией бесплатно, если получает судебный запрос.

Главная задача Багуэрос – снизить зависимость Tor от бюджета США и перевести его на другие источники финансирования. Она твердо знает, что для этого надо сделать.

Муж по интернету

Багуэрос родом из Бразилии. В юности она увлеклась правозащитной тематикой, программированием и свободным ПО. Она считает, что программы должны быть бесплатными и открытыми, т. е. любой имеет право просматривать код и вносить в него изменения. Яркий пример свободного ПО – операционная система Linux, большая часть программистов которой работают на чистом энтузиазме.

В юности она увлеклась правозащитной тематикой, программированием и свободным ПО. Она считает, что программы должны быть бесплатными и открытыми, т. е. любой имеет право просматривать код и вносить в него изменения. Яркий пример свободного ПО – операционная система Linux, большая часть программистов которой работают на чистом энтузиазме.

Окончив в 2000 г. Университет Алфенаса (Бразилия), Багуэрос с друзьями основала проект Indymedia Brazil, который работает с правозащитниками и СМИ. Она создавала на основе свободного ПО сайты, помогала радиостанциям наладить онлайн-вещание, а газетам – печатать тиражи в Бразилии и Аргентине с помощью цифровых инструментов. Сама работала журналистом-фрилансером, выпуская статьи, видеоролики и подкасты на правозащитные темы.

В начале 2000-х власти Бразилии решили перевести чиновников и госкомпании на свободное ПО. Это позволяло экономить миллионы долларов на лицензиях. Опыт Багуэрос пришелся весьма кстати. В 2005 г. она работала в министерстве связи, а потом – в администрации президента. В ее обязанности входил отбор и заказ программ и поддержание связи между чиновниками и программистами.

В ее обязанности входил отбор и заказ программ и поддержание связи между чиновниками и программистами.

Еще в юности у нее появилось множество онлайн-друзей из разных стран. Одним из них был такой же, как она, энтузиаст из США. Позже он станет ее мужем и сыграет важную роль в ее карьере.

Северянин и южанка

Будущий супруг Изабелы Райан Багуэрос вырос на северо-востоке Огайо в семье потомственных металлургов. В 10 лет ему подарили компьютер, и он пропал в виртуальной реальности. В какой-то момент Райан активно участвовал в 216 BBS (электронные доски объявлений, на которых пользователи общались, обменивались файлами, играли). Как ни странно, он считал, что программирование – хобби, которое не может приносить денег. Только когда работа в строительной компании окончательно надоела, Райан переехал в более крупный город Дейтон (Огайо) и основал стартап NiteOnTheTown.com. Он скупал по дешевке старые компьютеры, оснащал веб-камерами и ставил в барах города. Так люди могли заранее увидеть, что творится в том или ином баре, и решить, куда пойти развлекаться.

Как рождался Tor

В 1995 г. сотрудники Военно-морской исследовательской лаборатории США (NRL) задумались о том, как сделать общение в интернете недоступным для отслеживания другими разведками. Возникла идея «луковой» маршрутизации: упрощенно говоря, информация передается по случайной цепочке узлов-серверов и шифруется на каждом этапе. Этим достигается обход блокировок. Сайт может быть недоступен, например, для граждан Бразилии. Но, пройдя по цепочке, запрос из Бразилии превращается в запрос из Голландии или какой-нибудь другой страны.

В начале 2000-х гг. проект получил название The Onion Routing (сокращенно – Tor; onion – англ. «лук»), чтобы отличаться от других «луковых» проектов. В основе Tor лежит децентрализация: его ПО является свободным, энтузиасты могут открывать свои узлы-серверы. В октябре 2002 г. впервые была развернута сеть «луковых» маршрутизаторов, а к концу 2003 г. она насчитывала около дюжины сетевых узлов в США и один в Германии. В 2004 г. проект начал финансировать Фонд электронных рубежей (Electronic Frontier Foundation). В 2006 г. в США для развития сети Tor была создана некоммерческая организация Tor Project. А в 2008 г., чтобы облегчить обычным пользователям работу в этой сети, возник браузер Tor. По собственным данным, в 2017 г. финансирование проекта составило $4,1 млн.

В 2006 г. в США для развития сети Tor была создана некоммерческая организация Tor Project. А в 2008 г., чтобы облегчить обычным пользователям работу в этой сети, возник браузер Tor. По собственным данным, в 2017 г. финансирование проекта составило $4,1 млн.

В 1999 г. его подруга отправилась на учебу в Сан-Франциско и резонно заметила, что в этом городе на такой сервис спрос гораздо выше. Райан снова переехал и попал в местную тусовку поклонников свободного ПО. Со стартапом не задалось, так что он устроился в штат и днем работал ради денег, а по ночам – ради идеи: вместе с единомышленниками писал программы с открытым кодом, которые позволяли публиковать в интернете аудио-, фото- и видеоматериалы. Как раз в то время Латинская Америка кипела: коллапс экономики Аргентины, попытка переворота в Венесуэле, водные бунты в Боливии. Наработками Райана пользовались фрилансеры, освещавшие эти события. Он познакомился со многими программистами и журналистами из Латинской Америки, в том числе с Изабелой.

Когда Бразилия стала мигрировать на свободное ПО, множество латиноамериканских знакомых Райана получили госконтракты. К тому времени Райан работал в одном из бизнес-инкубаторов Сан-Франциско и хорошо понимал, как писать заявки и как координировать работу программистов на удаленке. Он принялся помогать латиноамериканским онлайн-друзьям. В 2006 г. они решили развиртуализироваться (т. е. встретиться в реальном мире) в Бразилии.

На встрече болтали обо всем. Огромным открытием для латиноамериканцев стало то, сколько платят их коллегам в США. Так родилась идея стартапа: заключать контракты в США, а код писать в Латинской Америке. Тем более что система взаимодействия, программы для удаленной работы и совместной разработки – все это было уже создано и отлажено во время создания свободного ПО.

В следующем году возник стартап North by South. Одним из его основателей стала Изабела, которая вышла замуж за Райана Багуэроса и переехала в США.

Очень сложный Tor

В North by South Изабела отвечала за работу программистов в Латинской Америке и контракты с местными правительствами, тогда как Райан искал заказчиков в Сан-Франциско и Лос-Анджелесе.

Стартап сумел найти инвестора, перебрался из тесной каморки в помещение побольше. Раньше он бросался на любые заказы, а теперь стал более придирчиво отбирать клиентов. Правда, в конце концов стартап закрылся, но Изабела к тому времени из него уже ушла. В 2011 г. ее переманили продакт-менеджером в Twitter. Она отвечала за опцию по переводу твитов на другие языки, благо отлично владела английским, испанским и португальским. Оттуда в 2015 г. Багуэрос перешла в Tor менеджером проекта. Она командовала дизайнерами, которые делали браузер, сайт и приложения Tor более дружелюбными для пользователя.

В 2015–2016 гг. каждый квартал браузер Tor скачивало около 7 млн человек, рассказывала Багуэрос. А число его пользователей топталось на месте: около 2 млн человек. Она решила, что люди отказываются от Tor из-за недружественного интерфейса. Статистика показала, что на домашней странице (появляется, когда человек впервые открывает Tor) люди проводили до 40 минут: они просто не понимали, как эта штука работает. Сейчас это время сократилось до 5 минут максимум. Но до сих пор, по словам Багуэрос, Tor ежедневно использует около 2 млн человек, из них активных пользователей около 600 000.

Сейчас это время сократилось до 5 минут максимум. Но до сих пор, по словам Багуэрос, Tor ежедневно использует около 2 млн человек, из них активных пользователей около 600 000.

С ноября 2018 г. Багуэрос работает исполнительным директором Tor. Ее главная задача – усилить финансовую независимость проекта. Над этим же билась ее предшественница Шери Стил. В 2015 г. правительственные гранты составляли 85% от бюджета в $3,3 млн, в 2016 г. – 76% от $3,2 млн, а в 2017 г. (последний год, за который есть отчетность) – 51,5% от $4,1 млн.

На что существует Tor

Кроме грантов из бюджета США Tor получает деньги за исследования и образовательные программы. Например, шведский МИД потратил в 2017 г. $594 000 на тренинги и инструкции, написанные на уровне понимания простых пользователей сети, – как активистам по всему миру избежать слежки в интернете. Помогают и близкие по духу проекты. $522 000 дала Mozilla, выпускающая бесплатный браузер Firefox (браузер Tor сделан на основе Firefox), $25 000 – поисковик DuckDuckGo, стоящий по умолчанию в браузере Tor.

Багуэрос рассчитывает и на корпоративных спонсоров: «Мы не хотим, чтобы какая-либо корпорация владела большей частью интернета. Мы объясняем, сколько серверов им нормально подключить. Если же они хотят добавить еще, могут сделать пожертвование различным некоммерческим организациям, которые управляют узлами интернета, чтобы те смогли расширять сеть». В 2017 г. частные и венчурные фонды предоставили $436 000.

Интерес к сети Tor подстегнет интернет вещей, надеется Багуэрос. Технологии Tor позволяют сделать так, «чтобы информация с камер, записывающих устройств и т. д., которые вполне могут находиться в вашей спальне, была анонимной и менее доступной для взлома – это важно не только для частных домов, но и, например, для больниц, в которых все больше оборудования подключается к интернету».

Растет интерес и со стороны компаний не из IT-сферы. Например, один банк использует технологию сети Tor, чтобы повысить безопасность онлайн-трансляций, утверждает Багуэрос.

Пожалуй, самые большие надежды Tor возлагает на обычных пользователей. В 2015 г. проект начал принимать пожертвования от частных лиц и в 2017 г. собрал от них уже $426 000, т. е. 10% бюджета. Tor надо спешить с налаживанием финансирования. В декабре прошлого года Багуэрос уверяла, что администрация Трампа не предпринимала попыток урезать гранты. Но чиновники постоянно дают ей понять, что тема не снята с повестки, предупреждает CyberScoop.

В 2015 г. проект начал принимать пожертвования от частных лиц и в 2017 г. собрал от них уже $426 000, т. е. 10% бюджета. Tor надо спешить с налаживанием финансирования. В декабре прошлого года Багуэрос уверяла, что администрация Трампа не предпринимала попыток урезать гранты. Но чиновники постоянно дают ей понять, что тема не снята с повестки, предупреждает CyberScoop.

Борьба с Tor

Один из основателей Tor – Дэвид Гольдшлаг рассказывал «Ведомостям», как Роскомнадзор может попытаться заблокировать работу этого браузера. Узлы-серверы у Tor двух типов – публичные и непубличные. Пользователи чаще подключаются к первым, но их список есть в открытом доступе. Регулятор может пытаться заблокировать их.

В феврале этого года ФСБ потребовала от операторов связи заблокировать ряд IP-адресов, часть которых относится к Tor, сообщал «Коммерсантъ». Поводом стала волна ложных сообщений о минировании зданий.

Но бессмысленность блокировок продемонстрировал Telegram, с которым Роскомнадзор воюет с прошлого года. С переменным успехом идут дела и в Китае, который пробует разные методы борьбы. В том числе анализировались передающиеся пакеты, чтобы обнаружить трафик Tor и заблокировать узел, через который он идет.

В Китае запрещены Google, Facebook, Twitter, YouTube и многие другие сайты. В рейтинге свободы интернета Freedom House страна занимает последнее, 65-е место, Россия – 53-е.

С переменным успехом идут дела и в Китае, который пробует разные методы борьбы. В том числе анализировались передающиеся пакеты, чтобы обнаружить трафик Tor и заблокировать узел, через который он идет.

В Китае запрещены Google, Facebook, Twitter, YouTube и многие другие сайты. В рейтинге свободы интернета Freedom House страна занимает последнее, 65-е место, Россия – 53-е.

Как заработать на безопасности

Багуэрос хочет увеличить число пользователей Tor. Это должно повысить сумму пожертвований. Блог Tor не устает повторять, что по всему миру, от Египта до Венесуэлы, ограничивается свобода слова, некоторые страны и вовсе пытаются перекрыть интернет, а на Западе такие корпорации, как Google и Amazon, пристально следят за пользователями и торгуют данными об их поведении.

«Tor, – объясняет Багуэрос, – считают частью даркнета (намеренно скрытая часть интернета, не отображающаяся в поисковиках и стандартных браузерах. – «Ведомости»). А на самом деле, он для защиты от идентификации». Она мечтает сделать Tor популярным среди обычных пользователей: «Мы хотим, чтобы при виде нашего бренда люди думали о безопасности». Так она хочет превратить в достоинство то, что раздражает многих пользователей: из-за мер предосторожности Tor может работать медленнее других браузеров.

Она мечтает сделать Tor популярным среди обычных пользователей: «Мы хотим, чтобы при виде нашего бренда люди думали о безопасности». Так она хочет превратить в достоинство то, что раздражает многих пользователей: из-за мер предосторожности Tor может работать медленнее других браузеров.

Багуэрос намерена расширять число пользователей по всему миру. Ее подчиненные ездили в Африку, Азию и Латинскую Америку, чтобы на месте разобраться, как сделать Tor доступнее и безопаснее. Наконец, в конце прошлого года была выпущена альфа-версия браузера Tor для смартфонов на базе Android. Программа еще далека от совершенства, Багуэрос предстоит довести ее до ума.

«Те же правительства, которые критикуют нас за предоставление анонимности, используют Tor для собственного выхода в сеть, – говорит Багуэрос. – Пусть это кажется фантастикой, но кибервойна действительно ведется. Нечто подобное было в 1990-х, когда граждан старались не допускать до шифрования [сообщений], оставляя право на него только военным. И сейчас они не хотят давать нам право [на анонимность], чтобы сохранить его исключительно в своих руках. Я не верю, что анонимность – истинная причина преступлений, есть много куда более весомых причин».

И сейчас они не хотят давать нам право [на анонимность], чтобы сохранить его исключительно в своих руках. Я не верю, что анонимность – истинная причина преступлений, есть много куда более весомых причин».

Руководство по браузеру Dark Web

Нажмите здесь, чтобы получить краткое руководство по установке Tor

Браузер Tor: Руководство по быстрой установке

Браузер Tor — это интернет-браузер, который позволяет пользователям просматривать веб-страницы анонимно. Это также дает вам доступ к даркнету . Если вы хотите начать работу с браузером Tor, выполните следующие действия:

- Установите VPN, чтобы защитить себя в Интернете.

- Перейти на сайт проекта Tor.

- Загрузите правильный установщик браузера Tor для вашей операционной системы.

- Установить браузер.

- Нажмите «Подключиться».

Теперь вы готовы просматривать все уголки всемирной паутины с помощью браузера Tor. Если вы не уверены, какой VPN лучше всего защитит вас при использовании Tor, мы рекомендуем CyberGhost.

Если вы не уверены, какой VPN лучше всего защитит вас при использовании Tor, мы рекомендуем CyberGhost.

Для получения дополнительной информации о Tor и подробного руководства по установке ознакомьтесь с нашей полной статьей ниже.

Проект Tor способствует истинной свободе в Интернете. Его основное предложение, браузер Tor, представляет собой веб-браузер, который позволяет пользователям оставаться анонимными в сети и защищает их от отслеживания хакерами, интернет-провайдерами и даже корпорациями и правительствами.

В этой статье мы поговорим о том, как работает браузер Tor, для чего его можно использовать и о его преимуществах перед другими решениями, связанными с конфиденциальностью, такими как прокси-сервер.

Что такое браузер Tor?

Tor (сокращение от «The Onion Router») — это полностью бесплатный браузер с открытым исходным кодом , который помогает вам анонимно выходить в Интернет. Он автоматически стирает историю посещенных страниц при каждом сеансе и шифрует весь ваш трафик.

Он также позволяет получить доступ к даркнету — скрытым и неиндексированным веб-сайтам в Интернете. Из-за возможности бесплатного доступа во всемирную паутину некоторые страны полностью блокируют Tor.

Первоначально сеть Tor была разработана ВМС США для обеспечения анонимного онлайн-общения для военных организаций. В 2006 году военные отказались от проекта , которым с тех пор занимается некоммерческая организация.

В настоящее время Tor Project в основном уделяет внимание своему браузеру и разработке нескольких других инструментов конфиденциальности, о которых мы поговорим позже.

Как работает браузер Tor?

Tor стремится улучшить вашу конфиденциальность в Интернете и, в некоторой степени, вашу безопасность. Браузер использует обширную всемирную сеть серверов Tor , чтобы скрыть ваш IP-адрес и защитить ваше соединение.

При использовании браузера Tor ваши данные проходят через разные серверы Tor (или «узлы») . Трафик сильно шифруется, а затем медленно декодируется — по одному слою за раз на разных узлах.

Трафик сильно шифруется, а затем медленно декодируется — по одному слою за раз на разных узлах.

Это означает, что любой, кто попытается идентифицировать вас на основе вашего онлайн-трафика, будет всего натыкаются на последний сервер, через который прошел ваш трафик данных (также известный как «выходной узел Tor»). Другими словами: этот браузер делает невозможным — или, по крайней мере, очень сложным — идентификацию пользователей Tor. Для анонимного веб-серфинга использование браузера Tor лучше, чем использование обычного веб-браузера.

У этого трехуровневого шифрования есть один недостаток. Браузер Tor обычно намного медленнее, чем ваше интернет-соединение . Поскольку ваш онлайн-трафик отправляется через разные узлы, ваше интернет-соединение должно пройти долгий путь и, следовательно, стать значительно медленнее.

Законен ли браузер Tor?

Использование самого браузера Tor (и любого другого программного обеспечения проекта Tor) полностью законно в большинстве юрисдикций, особенно в странах с минимальной цензурой. Однако некоторые пользователи Tor все же занимаются незаконными действиями.

Однако некоторые пользователи Tor все же занимаются незаконными действиями.

Использование браузера Tor не делает эти действия менее незаконными. Поэтому мы настоятельно советуем вам воздержаться от такой практики . Для получения дополнительной информации о законности Tor прочитайте эту статью на эту тему.

Что я могу сделать с браузером Tor?