4 верных способа удалить баннер с рабочего стола Windows

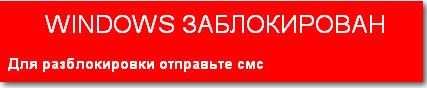

По профилю своей работы наши специалисты часто сталкиваются с тем, что на персональных компьютерах наших клиентов после посещения некоторых веб-узлов, а также после открытия различных приложений присланных по почте или через сервисы мгновенного обмена сообщениями (Skype, ICQ, Mail-агент и прочие) появляются баннеры с шокирующим содержимым, блокирующие доступ к различным функциям операционной системы Windows и не пропадающие после перезагрузки компьютера. Такие баннеры, как правило, требуют для снятия блокировки отправить определённое количество денег на номер сотового телефона или же отправить смс сообщение. Однако мы не рекомендуем следовать указаниям мошенников, так с большой вероятностью можно потерять приличное количество денег и не получить желаемого кода разблокировки, который поможет удалить баннер-блокировщик, лучше уж сразу обратиться к специалистам по удалению баннеров. Чтобы эффективно противостоять появлению вредоносных программ на вашем компьютере стоит знать откуда они берутся. Ниже мы рассмотрим несколько основных способов попадания баннеров-блокеров и других неприятных программ на компьютер пользователя.

Вот несколько путей появления баннеров, блокирующих рабочий стол и веб-обозреватель (браузер):

Первый путь проникновения — установка «Flash Player’а».

При посещении некоторого сайта появляется окно с предложением установить или же обновить Flash player. Пользователь зная, что эта необходимая программа конечно же нужна на компьютере для комфортного серфинга по интернету, просмотра потокового видео, прослушивания музыки и многого другого соглашается с установкой. Но после перезагрузки (или даже без неё) оказывается, что компьютер заражен баннером. Загружайте программное обеспечения только с официальных сайтов разработчиков и всё будет в порядке.

Второй путь проникновения — активация пиратского софта.

Баннер очень легко поймать при активации различных программ, предназначенных для взлома проприетарного программного обеспечения: кряков, кейгенов, патчей и так далее. Именно поэтому эксперты так часто рекомендуют не скупиться и использовать исключительное лицензионное программное обеспечение.

Третий путь проникновения — пользователь самостоятельно загружает и запускает вредоносную программу.

В процессе серфинга по сети интернет и посика различных материалов (рефератов, книг, программ и прочего) пользователь скачивает на персональный компьютер огромное количество архивов, программ, файлов, в некоторых из которых может находиться вредоносное Программное Обеспечение, которое при запуске установит на ваш компьютер баннер. Иногда же, якобы для доступа к материалам просят установить программу, в лицензионном соглашении к которой будет прописано, что Вы соглашаетесь на просмотр рекламных ссылок, но мало кто читает лицензионное соглашение — таким путём и появляется блокер с рекламой на компьютере. Обязательно установите антивирусную программу и поставьте её в режим сканирования.

Четвёртый проникновения — использование уязвимостей в безопасности операционных систем и браузеров.

Различные язвимости в операционной системе Windows и в частности, во встроенном браузере Internet Explorer. Чтобы избежать проникновения вродоносного софта этим путём следует постоянно устанавливать все обновления безопасности и сервис паки. В большинстве случаев виновником появления баннера, который впоследствии довольно проблематично удалить, является невнимательность пользователя. Меньшему риску подвергаются пользователи, на компьютерах которых установлены новые операционные системы Windows 7 и Windows Vista, так как в них реализована серьезная система безопасности, которая контролирует доступ к системным настройкам. Однако некоторые пользователи отключают систему безопасности для того, чтобы в последствии не потверждать действия с операционной системой многократно. Все баннеры, которые блокируют доступ пользователя к рабочему столу операционных систем семейства Windows являются модификациями троянской программы Trojan.Winlock. Этот троян появился несколько лет назад и, довольно быстро развиваясь, стал очень популярен у многочисленных злоумышленников.

К сожалению правоохранительные органы Российской Федерации никак не пресекают действия мошенников-вымогателей, поэтому мы сделаем это самостоятельно, просто удалив докучливый баннер, котрый требует отправить смс или закинуть деньги на номер телефона. Сразу предупреждаем вас — не стоит отправлять деньги мошенникам, ибо почти наверняка это никак не повлияет на ситуацию с баннером, вы лишь потратите свое время и конечно же деньги.

Теперь рассмотрим несколько способов бесплатного удаления баннера с рабочего стола Windows.

Первый способ:

1. Сперва требуется перезапустить ваш компьютер

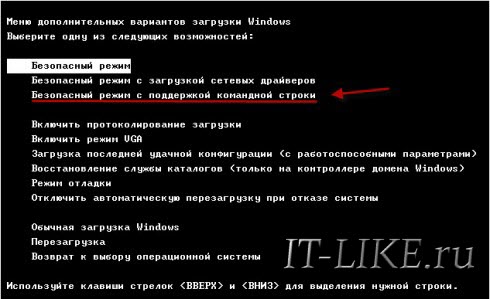

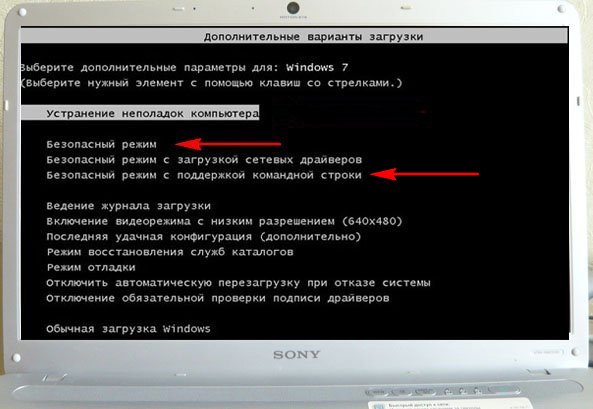

2. Во время загрузки нажимаем клавишу F8

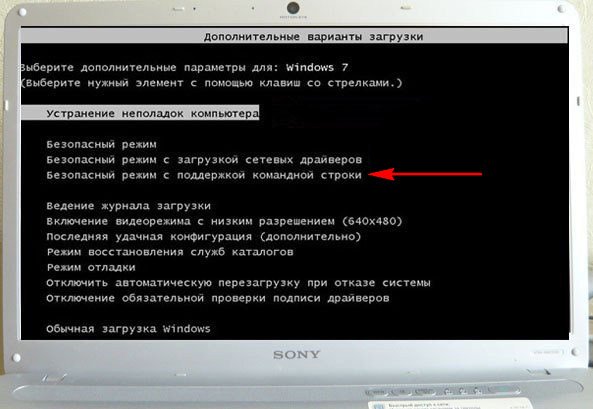

3. На экране вашего компьютера появится меню входа в операционную систему. Здесь следует выбрать безопасный режим с поддержкой командной строки, нажимаем Enter.

4. В меню выбора операционной системы для запуска отмечаем необходимую и нажимаем Enter (как правило ОС одна, в этом случае сразу нажимаем Enter). В случае, если система заблокирована и в безопасном режиме — потребуется загрузочный носитель, например флешка или диск.

5. Ждём загрузки Windows.

6. В меню выбора пользователя жмем Администратор.

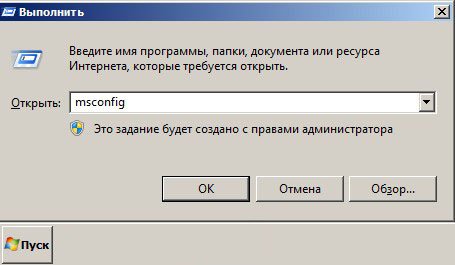

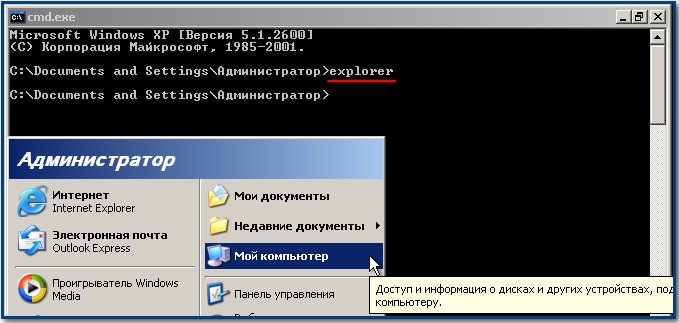

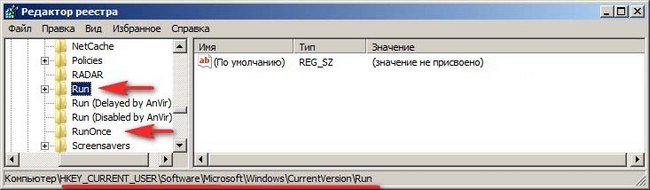

7. Пуск-Выполнить, воодим regedit и нажимаем Enter. Или в окне cmd вводим regedit.exe

9. Закрываем редактор реестра

10. Перезагружаем компьютер. После этого при обычном входе в систему баннера быть не должно.

Также Вы можете посмотреть видео, где подробно показан данный метод очистки

Как правило именно этот способ используют те, кто часто сталкивается с проблемами блокировки операционной системы вредоносными программами.

Второй способ:

Воспользоваться специальной утилитой Kaspersky WindowsUnlocker позволяющей исправлять изменения в реестре в автоматическом режиме, более подробно читайте в статье по ссылке.

Третий способ:

1. В этом случае нам необходим доступ к глобальной сети Интернет (приготовьтесь к борьбе с вредоносными программами заблаговременно или воспользуйтесь доступом в сеть на другом компьютере). Вам нужно скачать DrWeb Live CD и прожечь его соответствующей программой (например в этом может помочь Ashampoo Burning Studio). Этот загрузочный диск не только поможет Вам избавиться от нежелательного программного обеспечения, но и позволит в процессе сохранить важную информацию на флешку или другие съемные носители информации.

3. После обнаружения и удаления баннера необходимо перезагрузить компьютер.

Ну и последний способ:

В этом случае мы также предполагаем наличие у выхода в сеть Интернет, однако можно позвонить друзьям, которые готовы помочь справиться с баннером-вымогателем и у которых есть доступ к интернету.

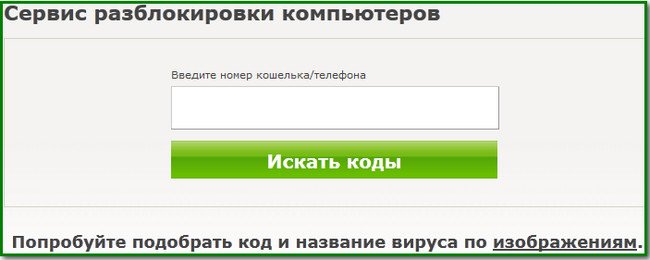

2. Или же перейти по этой ссылке — это сервис для удаления баннеров от Лаборатории Касперского.

3. В соответствующих полях необходимо будет ввести номер телефона или счета, куда требуют отправить деньги или смс. В некоторых случаях может потребоваться набрать текст сообщения или текст смс, которую требуют отправить (в последнее время правда это в основном лишь номер телефона, на который мошенники просят закинуть некоторую сумму денег), нажимаем кнопку «получить код разблокировки» и получаем список кодов к разблокировки. Вооружившись им разблокируем компьютер, подвергшийся воздействию троянской программы. К сожалению данный метод отнимает очень много времени и в последнее время почти не актуален ввиду своей неработоспособности.

Также Вы можете почитать другие наши статьи на эту тему — например про удаление MBR баннера, который заражает загрузочную область и появляется до загрузки операционной системы. В случае если самостоятельно удалить баннер с рабочего стола Windows, Вы всегда можете обратиться в нашу службу компьютерной помощи или же к специалистам из вашего города.

Возможно Вам будут интересны следующие материалы

Как удалить баннер с компьютера: пошаговая инструкция

Каждый пятый владелец персонального компьютера подвергался атаке мошенников во всемирной паутине. Популярным видом обмана являются трояны «винлокеры» — это баннеры, блокирующие рабочие процессы Windows и требующие отправить СМС на платный номер. Чтобы избавиться от такого вымогателя, нужно разобраться, какие угрозы от него исходят, и какими путями он попадает в систему. В особо сложных случаях придется обращаться в сервисный центр.

Как вирусные баннеры попадают на компьютер?

Первыми в списке источников заражения стоят пиратские программы для работы и отдыха. Не надо забывать, что у пользователей интернета вошло в привычку получать софт в сети бесплатно. Но загрузка программного обеспечения с сайтов, вызывающих подозрение, влечет за собой высокий риск заражения баннером.

Блокировка Windows часто происходит при открытии скачанного файла с расширением «.exe». Конечно, это не аксиома, отказываться от скачивания софта с таким расширением бессмысленно. Просто запомните простое правило — «.exe» является расширением установки игр или программ. А наличие его в названии файлов видео, аудио, изображений или документов максимально увеличивает вероятность заражения компьютера трояном «винлокером».

Второй по распространенности способ основывается на призыве обновить flash-плеер или браузер. Выглядит это так: при переходе от страницы к странице во время интернет-серфинга всплывает надпись следующего вида — «ваш браузер устарел, установите обновление». Такие баннеры ведут не на официальный сайт. Согласие с предложением апгрейда на стороннем ресурсе в 100% случаев приведет к заражению системы.

Как удалить баннер вымогатель с компьютера

Способ со 100% гарантией только один — переустановка Windows. Минус здесь единственный, но очень жирный — если у вас нет архива важных данных с диска «С», то при стандартной переустановке они потеряются. Не горите желанием заново устанавливать программы и игры из-за баннера? Тогда стоит взять на заметку другие методы. Все они делятся на две основные категории:

- Есть доступ к безопасному режиму;

- Нельзя воспользоваться режимом безопасного запуска.

Вирусы постоянно совершенствуются и могут выводить из строя любые режимы загрузки ОС. Поэтому первым вариантом удалить баннер с компьютера получится не всегда.

При всем многообразии способов борьбы с вредителями, все операции сводятся к одному принципу. По окончании процедуры удаления и успешной перезагрузки системы (когда баннеры вымогатели отсутствуют) требуются дополнительные меры. В противном случае вирус вновь проявится, или возникнут зависания в работе компьютера. Рассмотрим два наиболее распространенных способа избежать этого.

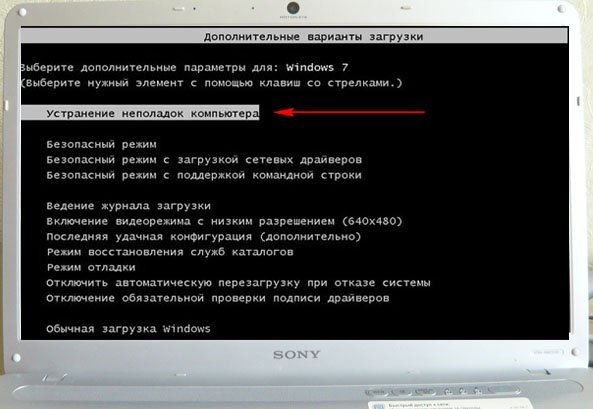

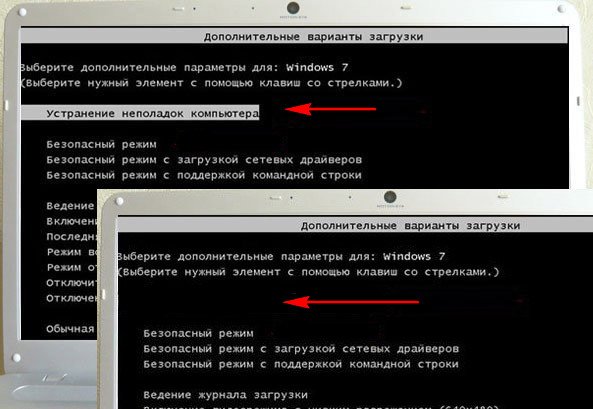

Безопасный режим

Перезагружаем компьютер, нажимая на клавишу F8 до тех пор, пока не отобразится меню иных вариантов загрузки ОС. В нем, используя стрелочки на клавиатуре, выбрать из перечня строку «Безопасный режим с поддержкой командной строки».

Если вредоносная программа проникла в систему не глубоко, то отобразится рабочий стол. Через кнопку «Пуск» выбираем пункт «Найти файлы и программы». В появившемся окошке заполняем команду «regedit». Здесь понадобятся базовые знания компьютерных систем, чтобы почистить реестр от вируса и удалить его последствия.

Начинаем с директории:

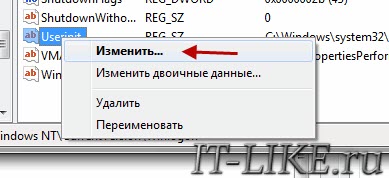

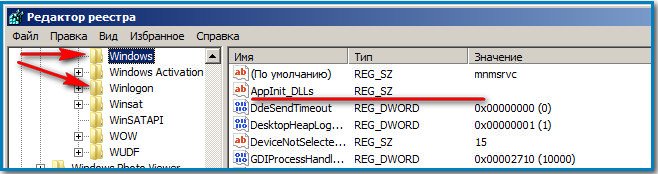

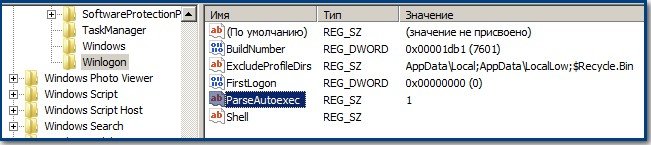

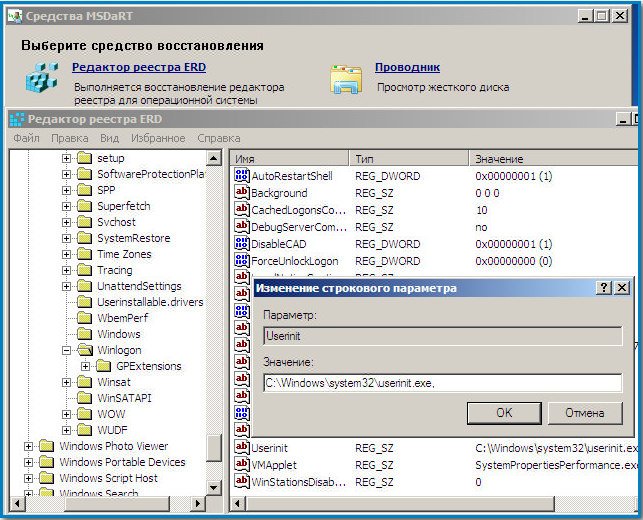

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon. В ней последовательно изучаем 2 подпункта. Shell – должен присутствовать только пункт «explorer.exe». Иные значения — признак баннера — удаляем. Userinit должен содержать «C:\Windows\system32\userinit.exe». Вместо буквы «C» может быть другая, если операционная система работает с иного локального диска.

Далее проверяем директории:

- HKEY_CURRENT_USER (поддиректории аналогичные). Если присутствуют подпункты, перечисленные выше, то их необходимо удалить.

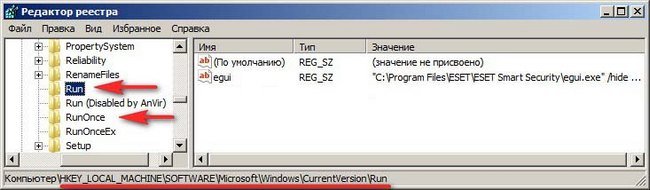

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run. Очистке подлежат все вызывающие подозрения строчки с бессмысленными названиями — например, «skjgghydka.exe». Есть сомнения по поводу вреда файла реестра? На самом деле процесс удаления не обязателен. Добавьте в начале его названия «1». Имея ошибку, он не запустится, а в случае необходимости — можно вернуть исходное значение.

- HKEY_CURRENT_USER (поддиректории). Действия как и в предыдущем пункте.

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce. Повторяем все операции.

- HKEY_CURRENT_USER (дальнейший путь, как в пункте выше). Проводим аналогичные действия.

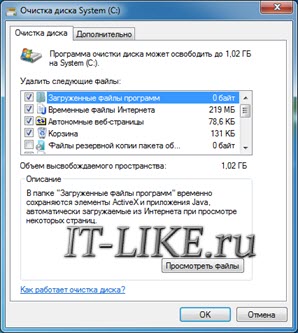

По окончании всех действий запускаем системную утилиту «cleanmgr». Выбрав локальный диск с Windows, запускаем сканирование. Далее в появившемся окошке отмечайте все пункты, кроме «Файлы резервной копии пакета обновления». После работы утилиты остается выполнить чистку и удаление последствий пребывания вируса.

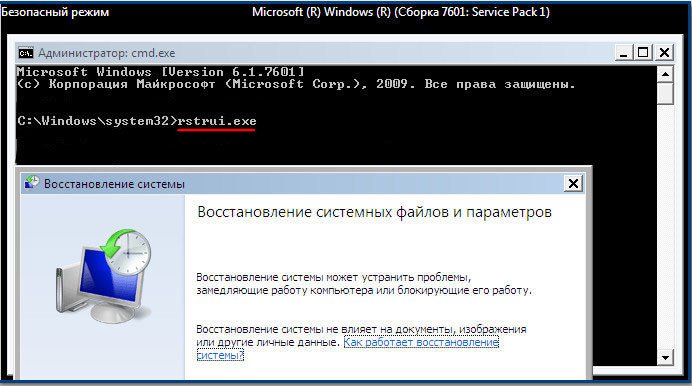

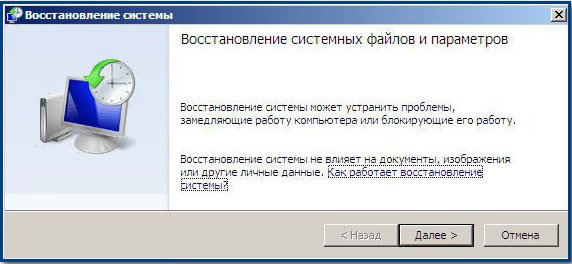

Восстановление системы до контрольной точки

Чтобы удалить баннер с компьютера, воспользуемся стандартным восстановлением системы до имеющейся точки сохранения, предшествующей появлению винлокера. Процесс запускается через командную строку при вводе значения «rstrui». В открывшемся окошке можно выбрать рекомендуемую дату или задать свою из имеющегося списка.

Восстановление займет некоторое время и завершится перезагрузкой системы. Итогом станет полное удаление вредоносной программы. В отдельных случаях может появится сообщение о невозможности восстановить систему. При таком варианте остается обратиться только в сервисный центр. Это же лучше сделать, если нет необходимых навыков для работы с реестром.

Защитите свой компьютер от блокировки

Встреча с трояном-винлокером может быть у каждого. Избежать нервозной ситуации легко, если соблюдать простые правила безопасности:

- Установить рабочую антивирусную программу;

- Не открывать подозрительные письма в электронной почте;

- Не кликать по всплывающим сообщениям в интернете;

- Регулярно обновлять операционную систему.

Но если беда уже возникла, вам поможет сервисный центр Рекомп. Наши специалисты удалят блокирующие программы и другие вирусы, устранят следы их пребывания и наладят работу операционной системы. С нами легко избежать потери важных данных, а при необходимости — мы восстановим утраченные файлы!

Услуга

Цена

Срок

Как убрать баннер с компьютера

Пожалуй, одной из самых неприятных проблем, с которой приходится сталкиваться пользователям Windows, являются баннеры. Обычной перезагрузкой здесь вопрос не решишь – после перезагрузки баннер и не думает пропадать. И полбеды, если это обычная назойливая реклама. Хуже, когда это вымогательство, приправленное запугиванием статьёй уголовного кодекса, которую никто на самом деле не нарушал. Новички ведутся и на такое, отправляя деньги на неизвестный кошелёк. Неосведомлённость играет с ними злую шутку.

Как убрать баннер с компьютера

Что делать, если вы стали одним из счастливчиков, подцепивших баннер на свой компьютер? Есть ли решение этой проблемы? Есть, и не одно. В данной статье мы рассмотрим не только несколько способов удаления баннера с компьютера, но и разберёмся с причинами его появления, чтобы вы впредь не наступали на одни и те же грабли. Начнём со способов удаления.

Способ №1. Редактор реестра

Чтобы удалить баннер данным способом, следуйте дальнейшим инструкциям:

- Перезагрузите компьютер.

- Во время его включения нажмите кнопку F8, чтобы открыть меню выбора режима запуска. Необходимо успеть сделать это прежде, чем операционная система загрузится.

- Выберите «Безопасный режим с поддержкой командной строки». В данном меню мышь не работает, поэтому пользуйтесь стрелочками для перемещения между вариантами и кнопкой «Enter» для выбора.

Перемещаясь стрелкой вниз, выбираме «Безопасный режим с поддержкой командной строки», нажимаем «Enter»

- Дождитесь загрузки Windows, после чего откройте окно «Выполнить», нажав на комбинацию кнопок «Win+R».

Вызываем окно «Выполнить», нажав сочетание клавиш «Win+R»

- Введите «regedit» и нажмите «ОК».

Вводим команду «regedit», нажимаем «ОК»

- Откройте папку: «HKEY_LOCAL_MACHINE-SOFTWARE-Microsoft-Windows NT-CurrentVersion-Winlogon», затем найдите параметр под названием «Shell» и замените его значение на «explorer.exe».

Открываем поочередно папки, следуя пути «HKEY_LOCAL_MACHINE-SOFTWARE-Microsoft-Windows NT-CurrentVersion-Winlogon»

Находим параметр под названием «Shell»

Левой кнопкой мыши кликаем на парметр «Shell», меняем его значение на «explorer.exe», нажимаем «ОК»

- Перезагрузите ваш ПК, чтобы подтвердить изменения. Дело сделано.

Видео — удаляем баннер с компьютера

Способ №2. Удаление с помощью антивируса

Читайте подробный обзор лучших антивирусных программ в статье — «Лучший бесплатный антивирус».

Этот способ проще, чем первый, так как не требует от вас почти никаких действий. Вам нужен всего лишь установленный антивирус. Подойдёт любой: Касперский, Avast, Dr.Web и прочие. Теперь перейдём к инструкции:

- Запустите вашу антивирусную программу, дважды щёлкнув левой кнопкой мыши по её ярлыку на рабочем столе или значку на панели задач.

- Зайдите в меню «Сканирование».

В меню нажимаем «Сканирование»

- Выберите тип сканирования «Полное сканирование» и нажмите на «Пуск».

Выбираем тип сканирования «Полное сканирование», нажимаем на «Пуск»

- Дождитесь окончания сканирования и удалите вредоносные файлы, которые обнаружил антивирус, после чего перезагрузите компьютер. Время сканирования может занять до нескольких часов, особенно если на вашем ПК много файлов.

После сканирования удаляем все зараженные файлы

Способ №3. «Ва-банк»

Самый простой способ решения проблем, связанных с ОС – это её переустановка. Если у вас нет возможности установить антивирус и нет желания копаться в реестре, то вы можете прибегнуть к такому незамысловатому методу. Но не забывайте придерживаться двух простых правил:

- переместите важные файлы на не системный диск, чтобы избежать их удаления при форматировании. А ещё лучше – на съёмный носитель, вроде флешки или диска, чтобы потом переместить их на компьютер;

- устанавливайте лицензионную версию ОС, а не стороннюю сборку.

Если при удалении баннера ничего не помогает, решение проблемы переустановка системы

Итак, баннер вы удалили. Теперь вам не помешает знать что нужно делать, чтобы не засорять баннерами свой компьютер в будущем и раз за разом не прибегать к системным манипуляциям, описанным в способах выше. Давайте разберёмся с причинами и способами избежать их.

Причины появления баннера на компьютере

Причина №1. Установка «Flash Player»

Нет, не спешите удалять флеш-плеер! Это полезная программа, с помощью которой можно смотреть видео прямо в браузере, слушать музыку и делать много других приятных вещей. Другое дело, когда под видом его установки с сомнительного сайта на ваш компьютер попадает вредоносный софт, засоряющий его баннерами и прочими непотребствами.

На самом деле в большинстве браузеров Flash Player установлен изначально, и в его повторной установке нет никакой необходимости. Вы можете легко проверить его наличие. Для этого проделайте следующие операции:

- Откройте меню «Пуск».

Заходим в меню «Пуск»

- Щёлкните левой клавишей мыши на «Панель управления».

Щёлкаем левой клавишей мыши на «Панель управления»

- Кликните левой кнопкой мыши на «Программы и компоненты». Откроется перечень программ, установленных на ваш компьютер.

В категории «Просмотр» выбираем «Крупные значки», находим и открываем раздел «Программы и компоненты»

- Найдите Adobe Flash Player в этом списке. Для упрощения поиска можно отсортировать программы по имени, чтобы они располагались в алфавитном порядке.

Проверяем есть ли Adobe Flash Player в этом списке

Важно! Если же флеш-плеер у вас отсутствует, то скачивайте его с сайта разработчика, ни в коем случае не позволяйте делать это за вас странным всплывающим окнам. Он бесплатный и находится в свободном доступе.

Если Adobe Flash Player нет в списке программ, скачиваем его только с официального сайта

Причина №2. Установка пиратского софта

Очень много людей любят халяву. Они предпочтут скачать кряк, патч, кейген и прочее, что поможет им пользоваться какой-нибудь программой в обход оплаты. К сожалению, после активации подобного софта вы с большой вероятностью получите в награду баннер. Поэтому самый лучший вариант в данном случае – проявить уважение к разработчикам и не поскупиться на средства. Лучше спокойно пользоваться лицензионным программным обеспечением и не тратить своё время и нервы.

Что бы не получить баннер на компьютер, нужно скачивать только официальные и лицензионные программы и приложения

Причина №3. Опасные сайты

Читайте полезную информацию и лучшие сервисы для проверки в статье — «Как проверить сайт на надёжность».

Интернет прекрасен тем, что предоставляет массу возможностей. С его помощью вы можете получать почти любую информацию, проводить финансовые операции, будь то заказ товаров или оплата авиабилетов, скачивать игры, программы, книги и т.д. Казалось бы, в чём проблема? А проблема в том, что интернет пестрит огромным множеством сомнительных сайтов, с которых подцепить вирус (коим, по сути, и является баннер) проще простого.

Что бы избежать заражения системы каким-либо вирусом, нужно не переходить на сомнительные сайты

Чтобы избежать этого, придерживайтесь простых правил:

- скачивайте софт только с сайта разработчика. Но будьте внимательны – есть много «сайтов-подделок», которые копируют интерфейс официальных сайтов. Обращайте внимание на адрес страницы в адресной строке. Если в нём есть лишняя цифра или неправильно написана буква – незамедлительно покиньте его;

- не скачивайте исполняемые файлы (файлы с расширением .exe), особенно если вам нужно скачать картинку, музыку или любой другой файл иного формата. Скачивание экзешников – самый простой способ угробить вашу ОС;

- не кликайте по сомнительным рекламным баннерам. Нередки случаи, когда пользователи Windows XP и более старых ОС ловили после такого Winlocker, полностью блокирующий им доступ к системе.

Следуя простым инструкциям и правилам, описанным в данной статье, вы без проблем удалите назойливый баннер и в будущем минимизируете риск наградить им свой компьютер снова.

Видео — Как удалить баннер с рабочего стола

Понравилась статья?

Сохраните, чтобы не потерять!

Как убрать баннер «Windows заблокирован»

Наверняка, каждый четвертый пользователь персонального компьютера сталкивался с различным мошенничеством в интернете. Один из видов обмана – это баннер, который блокирует работу Windows и требует отправить СМС на платный номер или требует криптовалюту. По сути это просто вирус.

Наверняка, каждый четвертый пользователь персонального компьютера сталкивался с различным мошенничеством в интернете. Один из видов обмана – это баннер, который блокирует работу Windows и требует отправить СМС на платный номер или требует криптовалюту. По сути это просто вирус.

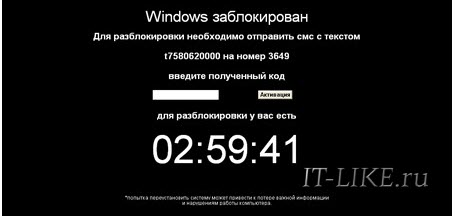

Чтобы бороться с баннером-вымогателем, нужно понять, что он собой представляет и как проникает в компьютер. Обычно баннер выглядит так:

Но могут быть и другие всевозможные вариации, но суть одна – жулики хотят заработать на вас.

Пути попадания вируса в компьютер

Первый вариант «заражения» — это пиратские приложения, утилиты, игры. Конечно, пользователи интернета привыкли получать большинство желаемого в сети «на халяву», но при загрузке с подозрительных сайтов пиратского ПО, игр, различных активаторов и прочего, мы рискуем заразиться вирусами. В этой ситуации обычно помогает хороший рабочий антивирус.

Windows может быть заблокирован из-за скачанного файла с расширением «.exe». Это не говорит о том, что нужно отказываться от загрузки файлов с таким расширением. Просто помните, что «.exe» может относиться только к играм и программам. Если вы качаете видео, песню, документ или картинку, а в её названии на конце присутствует «.exe», то шанс появления баннера вымогателя резко возрастает до 99.999%!

Есть ещё хитрый ход с, якобы, необходимостью обновления Flash плеера или браузера. Может быть так, что вы будете работать в интернете, переходить со странички на страничку и однажды обнаружите надпись что «ваш Flash плеер устарел, обновитесь пожалуйста». Если вы кликаете на этот баннер, и он вас ведёт не на официальный сайт adobe.com, то это 100% вирус. Поэтому проверяйте, прежде чем кликнуть по кнопку «Обновить». Лучшим вариантом будет игнорирование подобных сообщений вовсе.

И последнее, устаревшие обновления Windows ослабляют защиту системы. Чтобы компьютер был защищенным, старайтесь вовремя устанавливать обновления. Эту функцию можно настроить в на автоматический режим, чтобы не отвлекаться.

Как разблокировать Windows 7/8/10

Один из простых вариантов убрать баннер-вымогатель – это переустановка операционной системы. Помогает 100%, но переустанавливать Windows имеет смысл тогда, когда у вас нет важных данных на диске «С», которые вы не успели сохранить. При переустановке системы, все файлы удалятся с системного диска. Поэтому, если у вас нет желания заново устанавливать программное обеспечение и игры, то вы можете воспользоваться другими способами.

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе вирус может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

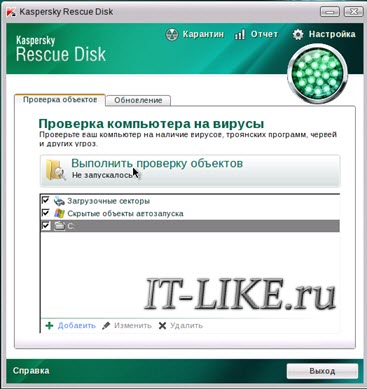

Kaspersky Rescue Disk + WindowsUnlocker нам поможет!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и записать его на флешку или на компакт-диск (пролистайте статьи, там есть).

Скачать WindowsUnlocker

Когда это будет готово, нужно загрузиться с внешнего носителя. В момент запуска появится небольшое сообщение, типа «Press any key to boot from CD or DVD». Здесь нужно нажать любую кнопку на клавиатуре, иначе запустится заражённый Windows.

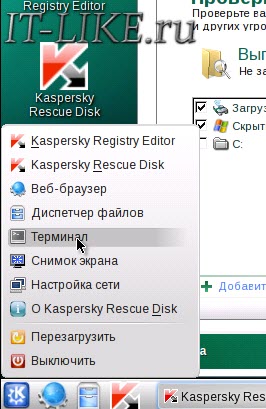

При загрузке нажимаем любую кнопку, затем выбираем язык – «Русский», принимаем лицензионное соглашение с помощью кнопки «1» и используем режим запуска – «Графический». После запуска операционной системы Касперского не обращаем внимания на автоматически запустившийся сканер, а идём в меню «Пуск» и запускаем «Терминал»

Откроется чёрное окошко, куда пишем команду:

windowsunlocker

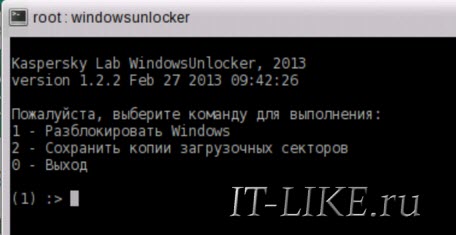

Откроется небольшое меню:

Выбираем «Разблокировать Windows» кнопкой «1». Программа сама всё проверит и исправит. Теперь можно закрыть окно и проверить, уже запущенным сканером, весь компьютер. В окошке ставим галочку на диске с ОС Windows и жмём «Выполнить проверку объектов»

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Если у вас ноутбук без мышки, а тачпад не заработал, то предлагаю воспользоваться текстовым режимом диска Касперского. В этом случае после запуска операционной системы нужно сначала закрыть открывшееся меню кнопкой «F10», затем ввести в командной строке всё ту же команду: windowsunlocker

Разблокировка в безопасном режиме, без специальных образов

Сегодня вирусы типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

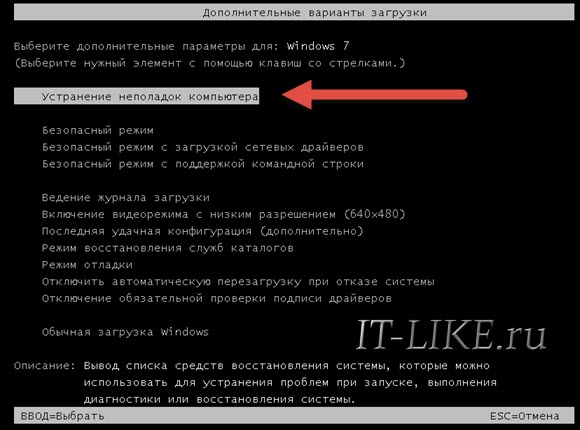

Перезагружаем компьютер. Во время загрузки нужно нажимать клавишу F8, пока не появится меню дополнительных вариантов запуска Windows. Нам нужно с помощью стрелочек «вниз» выбрать из списка пункт, который называется .

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Лечимся средствами Windows

Нужно восстановить систему до ближайшей точки восстановления, когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Если не помогло, то нажимаем кнопки «Win+R» и пишем в окошке команду чтобы открыть редактор реестра:

regedit

Если же вместо рабочего стола запустилась чёрная командная строка, то просто вводим команду «regedit» и жмём «Enter». Нам предстоит проверить некоторые разделы реестра на наличие вирусных программ, или если быть точнее – вредоносного кода. Для начала этой операции зайдите вот по этому пути:

Теперь по порядку проверяем такие значения:

- Shell – здесь обязательно должно быть написано «explorer.exe», других вариантов быть не должно

- Userinit – здесь текст должен быть «C:\Windows\system32\userinit.exe,»

Если ОС установлена на другой диск, отличный от C:, то соответственно и буква там будет другая. Чтобы изменить неправильные значения, нажмите правой кнопкой мыши по строчке, которую нужно отредактировать, и выберите пункт «изменить»:

Затем проверяем:

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

Дальше нужно удалить все подозрительные ключи, запускаемые файлы с непонятными именами, типа «skjdghsdkj.exe», в таких ветках реестра:

И ещё обязательно:

Если не уверены, нужно ли удалять ключ, можно просто к параметру вначале дописать единичку «1». Путь окажется с ошибкой, и эта программа просто не запустится. Потом можно будет вернуть как было.

Теперь нужно запустить встроенную утилиту очистки системы, делаем это так же, как запускали редактор реестра «regedit», но пишем:

cleanmgr

Выбираем диск с операционной системой (по умолчанию C:) и после сканирования отмечаем все галочки, кроме «Файлы резервной копии пакета обновления»

И жмём «ОК». Этим действием мы, возможно, отключили автозапуск вируса, а дальше нужно почистить следы его пребывания в системе, а об этом – читайте в конце статьи.

Утилита AVZ

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Исправление проблем после удаления вируса-вымогателя

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно скачать антивирусный сканер и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского: XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

Скачать AVZ

При загрузке с помощью Google Chrome может возникнуть проблема, т.к. этот браузер считает программу вредоносной и не даёт её скачать! Этот вопрос уже поднимался на официальном форуме гугла, и на момент написания статьи всё уже нормально.

Чтобы всё-таки скачать архив с программой, нужно перейти в «Загрузки» и там нажать «Скачать вредоносный файл» 🙂 Да, понимаю, что выглядит это немного глупо, но видимо хром считает, что программа может нанести вред обычному пользователю. И это правда, если тыкать там куда ни попадя! Поэтому строго следуем инструкции!

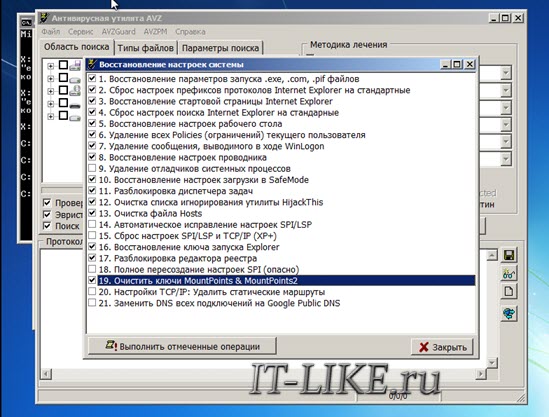

Распаковываем архив с программой, записываем на внешний носитель и запускаем на заражённом компьютере. Идём в меню , отмечаем галочки как на картинке и выполняем операции:

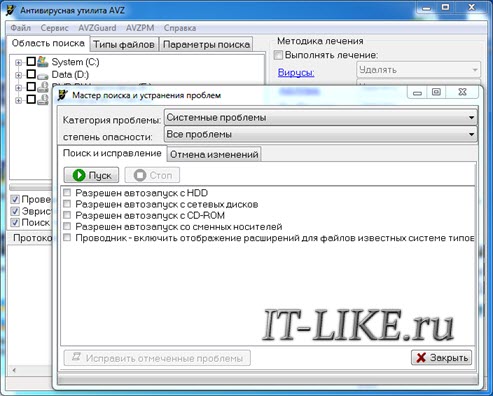

Теперь идём по следующему пути: , далее переходим в и кликаем по кнопке «Пуск». Программа просканирует систему, и затем в появившемся окне выставляем все галочки кроме «Отключение обновления операционной системы в автоматическом режиме» и тех, которые начинаются с фразы «Разрешён автозапуск с…».

Кликаем по кнопке «Исправить отмеченные проблемы». После успешного завершения переходим по: , здесь выставляем все галочки и точно так же нажимаем на кнопку «Исправить отмеченные проблемы».

То же самое делаем и с «Приватностью», но здесь не ставьте галочки, которые отвечают за чистку закладок в браузерах и что вам ещё покажется нужным. Заканчиваем проверку в разделах «Чистка системы» и «Adware/Toolbar/Browser Hijacker Removal».

Под конец закрываем окно, при этом не выходя из AVZ. В программе находим и убираем галочки с тех пунктов, которые помечены черным цветом. Теперь переходим по: и полностью стираем все строки в появившемся окне.

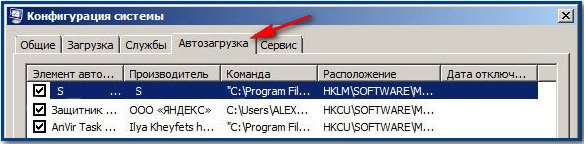

Выше я уже сказал, что этот раздел статьи также является одним из способов лечения Windows от банера-вымогателя. Так вот, в этом случае скачать программу нужно на рабочем компьютере и затем записать на флешку или на диск. Все действия проводим в безопасном режиме. Но есть ещё один вариант запустить AVZ, даже если не работает безопасный режим. Нужно запуститься, из того же меню при загрузке системы, в режиме «Устранение неполадок компьютера»

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

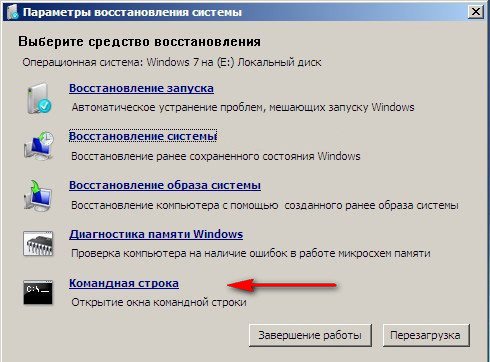

Запуск с установочного диска Windows

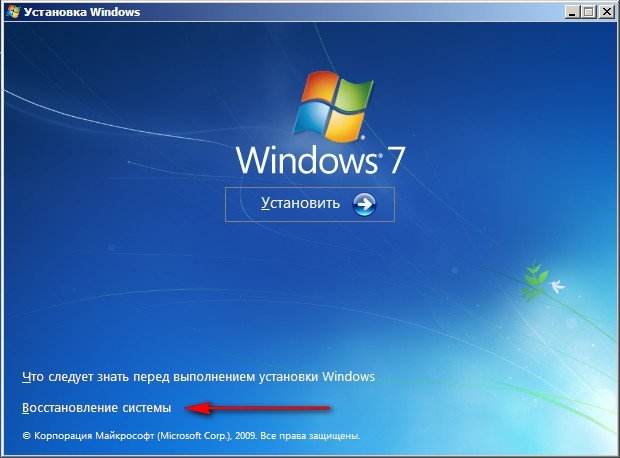

Ещё один верный способ – это загрузиться с любого установочного диска Windows 7-10 и выбрать там не «, а . Когда средство устранения неполадок запущено:

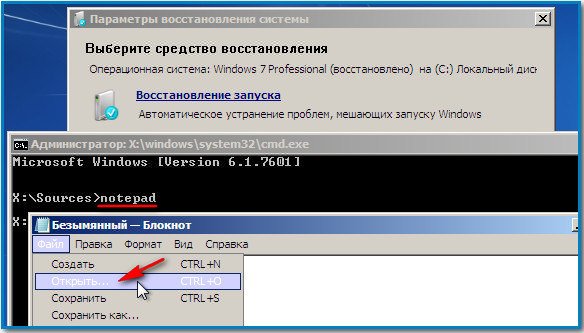

- Нужно там выбрать «Командная строка»

- В появившемся чёрном окне пишем: «notepad», т.е. запускаем обычный блокнот. Его мы будем использовать как мини-проводник

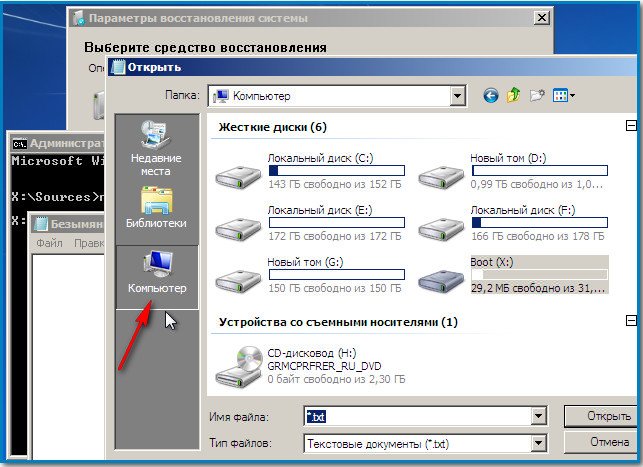

- Идём в меню «Файл -> Открыть», тип файлов выбираем «Все файлы»

- Далее находим папку с программой AVZ, кликаем правой кнопкой по запускаемому файлу «avz.exe» и запускаем утилиту с помощью пункта меню «Открыть» (не пункт «Выбрать»!).

Если ничего не помогает

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте об основах безопасности в интернете. Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

PS: какой способ помог Вам? Напишите об этом в комментариях ниже.

Как убрать баннер с компьютера

Нередко пользователи становятся жертвами вирусов, которые серьезно мешают работать в Windows. Ярким примером является блокировка рабочего стола с помощью баннера. Это случается, если вы не позаботились о защите своего компьютера. Вы не можете совершать никакие действия, ОС заблокирована, а на экране написано что-то вроде «Вы нарушили закон. Пополните такой-то номер мобильного, иначе потеряете все свои данные». В данной статье описано, как убрать подобный баннер с рабочего стола своего компьютера.

Нередко пользователи становятся жертвами вирусов, которые серьезно мешают работать в Windows. Ярким примером является блокировка рабочего стола с помощью баннера. Это случается, если вы не позаботились о защите своего компьютера. Вы не можете совершать никакие действия, ОС заблокирована, а на экране написано что-то вроде «Вы нарушили закон. Пополните такой-то номер мобильного, иначе потеряете все свои данные». В данной статье описано, как убрать подобный баннер с рабочего стола своего компьютера.

Стоит понимать, что это мошенничество. Вы ничего не нарушали, в законодательстве нет пунктов насчет блокировки рабочего стола пользователей. Ни в коем случае не идите на поводу у мошенников и не отправляйте им свои деньги.

Скорее всего, это даже не поможет – разблокировка с помощью кода вряд ли поможет избавиться от вируса, и баннер так и останется на компьютере.

Часто, чтобы избавиться от подобных проблем, рекомендуется просто переустановить операционную систему. Конечно, удаление и повторная установка Windows обязательно поможет. Но это долгий способ. Не забывайте, что вам еще нужно установить все необходимые драйвера и программы.

В данной статье рассмотрены более простые и быстрые способы избавиться от баннеров-вымогателей.

Запуск в безопасном режиме

Если вы обнаружили, что при запуске Windows выскакивает баннер, блокирующий все функции компьютера, вам необходимо запустить операционную систему в режиме диагностики. Чтобы сделать это, следуйте представленным инструкциям:

- Перезагрузите ПК, или включите его, если он выключен.

- После того как вы услышите звуковой сигнал БИОСа, свидетельствующий о том, что все компоненты компьютера в порядке, начните нажимать клавишу F8.

- Нажимайте до тех пор, пока не появится экран с меню настройки загрузки Windows. Если вместо этого началась обычная загрузка ОС, необходимо проделать пункты 1-3 сначала.

- С помощью стрелок «вверх» и «вниз» выберите пункт «Безопасный режим с поддержкой командной строки».

- Нажмите Энтер, чтобы подтвердить выбор.

- Когда Windows предложит вам выбрать учетную запись, войдите под своей (в которой нужно снять блокировку).

Таким образом вы попадете в диагностический режим Виндовс. Если вам это удалось, и баннера здесь нет, переходите к следующей части руководства. Если блокировка есть и в этом режиме, вам потребуется запустить ПК с помощью LiveCD (описано ниже).

Как правило, вирус-баннер изменяет некоторые записи в реестре, что приводит к неисправной работе Windows. Ваша задача – найти все эти изменения и устранить их.

Редактирование реестра

Вызовите диалог «Выполнить» с помощью сочетания клавиш «Win» и «R». В открывшемся окошке нужно ввести команду «regedit» и нажать Энтер. Вы попадете в редактор реестра Windows. Внимательно следуйте инструкции, чтобы ничего не пропустить.

С помощью каталога в левой части окна программы пользователям необходимо открыть следующие директории:

· HKEY_LOCAL_MACHINE/Software/Microsoft/Windows/Current Version/Run

Здесь нужно найти запись, отвечающую за автозапуск вашего баннера при старте системы. Далее ее следует удалить. Щелкните ПКМ по записи и выберите опцию «Удалить» в раскрывшемся контекстном меню. Смело удаляйте все подозрительное, это никак не скажется на работе вашей системы. Если удалите что-то лишнее, например автозапуск Skype, сможете все вернуть.

· HKEY_LOCAL_MACHINE/Software/Microsoft/Windows NT/CurrentVersion/Winlogon

В этой папке нужно найти параметр с названием «Shell» и присвоить ему значение «explorer.exe». Далее найдите запись «Userinit» и задайте ей значение «C:\Windows\system32\userinit.exe». Чтоб редактировать записи, просто дважды кликайте по ним.

· HKEY_CURRENT_USER/Software/Microsoft/Windows NT/CurrentVersion/Winlogon

Также найдите параметры «Userinit» и «Shell». Запишите где-нибудь их значения – это и есть пути к вашему баннеру. Удалите обе записи. В этой директории их быть не должно.

Профилактика

После того, как у вас получилось убрать все лишние записи из реестра Windows, вы можете закрыть редактор и запустить перезагрузку компьютера. Система должна запуститься без каких-либо проблем.

Теперь вам нужно убрать «хвосты», которые остались от вредоносного скрипта. Откройте проводник Windows (Мой компьютер). Найдите файлы, на которые ссылались «неправильные» параметры «Shell» и «Userinit» и удалите их.

После этого очень важно просканировать систему с помощью антивирусной программы. Желательно самой глубокой проверкой, которая есть в вашем антивирусе. Если у вас нет никакой защиты системы – немедленно скачайте и установите. Например, вы можете воспользоваться бесплатной программой от Майкрософт — Security Essentials. Загрузить ее можно по этой ссылке — https://www.microsoft.com/ru-ru/download/details.aspx?id=5201.

Далее в руководстве описывается, как удалить баннер, если он открывается даже во время запуска безопасного режима Виндовс.

Далее в руководстве описывается, как удалить баннер, если он открывается даже во время запуска безопасного режима Виндовс.

Создание Live CD от Kaspersky

Если у вас не получается убрать баннер через безопасный режим, стоит воспользоваться LiveCD. Это специальная мини-ОС, которая записывается на диск или флешку. С ее помощью вы можете загрузиться и отредактировать поврежденный реестр или запустить утилиту для автоматического устранения неполадок.

К примеру, вы можете воспользоваться бесплатным сервисом от Лаборатории Касперского. Для этого вам нужно создать загрузочную флешку или диск на другом, рабочем компьютере:

- Загрузите образ LiveCD http://rescuedisk.kaspersky-labs.com/rescuedisk/updatable/kav_rescue_10.iso.

- Загрузите утилиту для записи образа на флешку http://rescuedisk.kaspersky-labs.com/rescuedisk/updatable/rescue2usb.exe.

- Запустите утилиту.

- Вставьте флешку в USB порт компьютера.

- Укажите нужную флешку и путь к сохраненному образу.

- Нажмите «Старт».

- Подождите, пока закончится процесс записи и перезагрузите свой ПК.

Разблокировка через Live CD Касперского

Чтобы убрать последствия заражения вирусами, вам понадобится выполнить следующее:

- После звукового сигнала BIOS вызовите Boot Menu и выберите

.

. - Нажмите любую кнопку.

- Выберите язык (русский присутствует в списке).

- Нажмите «1», чтобы принять условия лицензионного соглашения.

- Выберите запуск в графическом режиме.

- Когда система Live CD будет загружена, кликните по значку в виде белой буквы «К» на синем фоне. Он располагается на том месте, где обычно находится «Пуск».

- Выберите опцию «Терминал».

- В открывшейся консоли необходимо ввести строку «windowsunlocker» и нажать Энтер. Эта команда запускает специальную утилиту, которая поможет вам избавиться от баннера.

- Введите «1», чтобы разблокировать Windows, и нажмите Enter.

- Введите «0», чтобы закрыть и снова Энтер.

- Запустите перезагрузку своего компьютера.

Установочный диск

Вы также можете воспользоваться установочным диском от своей операционной системы, чтобы избавиться от последствий заражения вирусами. К этому приходится прибегать, когда баннер появляется сразу после звукового сигнала БИОС, и у вас нет возможности использовать другие средства.

Вставьте инсталляционный диск или загрузочную флешку с образом своей системы и перезагрузите ПК. Вызовите Boot Menu и выберите загрузку с внешнего носителя. Если потребуется, нажмите любую клавишу на клавиатуре. Далее удаление последствий вирусной атаки описано на примере Windows 7.

Выберите язык интерфейса и нажмите «Далее». В нижней части экрана кликните по гиперссылке «Восстановление системы». Откроется новое окно, в котором вам потребуется выбрать пункт «Командная строка».

В открывшей консоли введите команду «bootrec.exe /FixMbr» и нажмите Энтер. После этого введите еще одну команду — «bootrec.exe /FixBoot» и снова нажмите Enter. Также введите строку «bcdboot.exe c:\windows» (Если система установлена на другой диск, нужно указать его). Перезагрузите PC – и проблема будет решена.

Как убрать баннер

Прошу посильного вашего участия в моей проблеме. Вопрос у меня такой: Как убрать баннер:«Отправьте смс», операционная система Windows 7. Кстати вторая система на моём компьютере Windows XP тоже заблокирована баннером ещё месяц назад, вот такой я горе-пользователь. В безопасный режим войти не могу, но удалось войти в Устранение неполадок компьютера и оттуда запустить Восстановление системы и вышла ошибка- На системном диске этого компьютера нет точек восстановления.

Код разблокировки на сайте Dr.Web, а так же ESET подобрать не удалось. Недавно такой баннер удалось убрать у друга с помощью Диска восстановления системы LiveCD ESET NOD32, но в моём случае не помогает. Dr.Web LiveCD тоже пробовал. Переводил часы в BIOS вперёд на год, баннер не пропал. На различных форумах в интернете советуют исправить параметры UserInit и Shell в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Но как мне туда попасть? С помощью LiveCD ? Почти все диски LiveCD не делают подключения к операционной системе и такие операции как редактирование реестра, просмотр объектов автозапуска, а так же журналов событий с такого диска недоступны или я ошибаюсь.

Вообще информация о том как убрать баннер в интернете есть, но в основном она не полная и мне кажется многие эту инфу где-то копируют и публикуют у себя на сайте, для того что бы она просто была, а спроси у них как это всё работает, плечами пожмут. Думаю это не ваш случай, а вообще очень хочется найти и удалить вирус самостоятельно, переустанавливать систему надоело. И последний вопрос — есть ли принципиальная разница в способах удаления баннера-вымогателя в операционных системах Windows XP и Windows 7. Поможете?

Сергей.

Как убрать баннер

Таких писем друзья приходит очень много и я выбрал самое интересное. Кстати, для тех кто часто сталкивается с баннером-вымогателем, вышли три новые статьи: Как избавиться от баннера, в ней так же описан пошаговый способ удаления реального баннера, который попадается в последнее время и ещё одна Как убрать баннер с рабочего стола, в ней мы удалим баннер с помощью диска AntiWinLockerLiveCD. Ну и совсем недавно вышедшая статья — Как с гарантией не допустить заражения Windows вирусом при путешествии по интернету даже, если у Вас отсутствует антивирус и всё это бесплатно!

Существует довольно много способов помочь Вам избавиться от вируса, ещё его называют Trojan.Winlock, но если вы начинающий пользователь, все эти способы потребуют от вас терпения, выдержки и понимания того, что противник для вас попался серьёзный, если не испугались давайте начнём.

- Статья получилась длинная, но всё сказанное реально работает как в операционной системе Windows 7, так и в Windows XP, если где-то будет разница, я обязательно помечу этот момент. Самое главное знайте, убрать баннер и вернуть операционную систему – быстро, получится далеко не всегда, но и деньги на счёт вымогателям класть бесполезно, никакого ответного кода разблокировки вам не придёт, так что есть стимул побороться за свою систему.

- Друзья, в этой статье мы будем работать со средой восстановления Windows 7, а если точнее с командной строкой среды восстановления. Необходимые команды я Вам дам, но если Вам их будет трудно запомнить, можно создать шпаргалку — текстовый файл со списком необходимых реанимационных команд и открыть его прямо в среде восстановления. Это сильно облегчит Вам работу.

Начнём с самого простого и закончим сложным. Как убрать баннер с помощью безопасного режима. Если ваш интернет-серфинг закончился неудачно и вы непреднамеренно установили себе вредоносный код, то нужно начать с самого простого — попытаться зайти в Безопасный режим (к сожалению, в большинстве случаев у вас это не получится, но стоит попробовать), но Вам точно удастся зайти в Безопасный режим с поддержкой командной строки (больше шансов), делать в обоих режимах нужно одно и тоже, давайте разберём оба варианта.

В начальной фазе загрузки компьютера жмите F-8, затем выбирайте Безопасный режим, если вам удастся зайти в него, то можно сказать вам сильно повезло и задача для вас упрощается. Первое, что нужно попробовать, это откатиться с помощью точек восстановления на некоторое время назад. Кто не знает как пользоваться восстановлением системы, читаем подробно здесь — Точки восстановления Windows 7. Если восстановление системы не работает, пробуем другое.

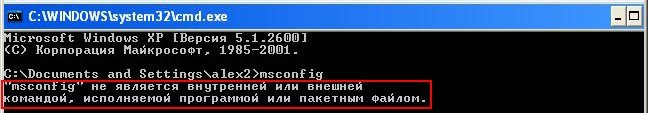

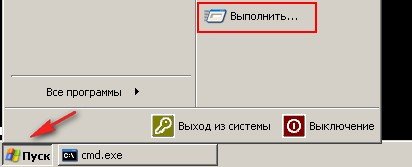

В строке Выполнить наберите msconfig,

В строке Выполнить наберите msconfig,

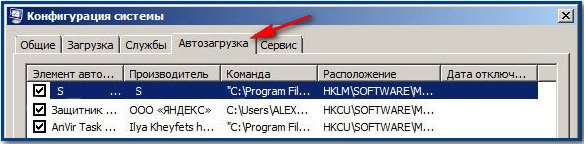

далее удалите из автозагрузки все незнакомые прописавшиеся там программы, а лучше удалите всё.

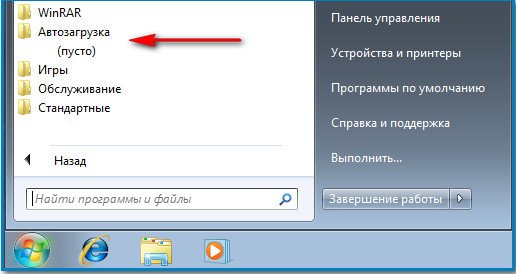

В папке Автозагрузка у вас тоже ничего не должно быть, Пуск->Все программы->Автозагрузка. Или она расположена по адресу

C:\Users\Имя пользователя\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Важное замечание: Друзья, в данной статье Вам придётся иметь дело в основном с папками, имеющими атрибут Скрытый (например AppData и др), поэтому, как только вы попадёте в Безопасный режим или Безопасный режим с поддержкой командной строки, сразу включите в системе отображение скрытых файлов и папок, иначе нужные папки, в которых прячется вирус, вы просто не увидите. Сделать это очень просто.

Windows XP

Откройте любую папку и щёлкните по меню «Сервис», выберите там «Свойства папки», далее переходите на вкладку «Вид» Далее в самом низу отметьте пункт «Показывать скрытые файлы и папки» и нажмите ОК

Windows 7

Пуск->Панель управления->Просмотр: Категория-Мелкие значки->Параметры папок->Вид. В самом низу отметьте пункт «Показывать скрытые файлы и папки».

Итак возвращаемся к статье. Смотрим папку Автозагрузка, у вас в ней ничего не должно быть.

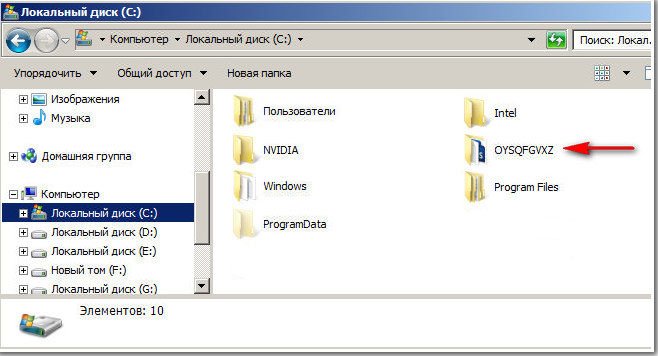

Убедитесь, что в корне диска (С:), нет никаких незнакомых и подозрительных папок и файлов, к примеру с таким непонятным названием OYSQFGVXZ.exe, если есть их нужно удалить.

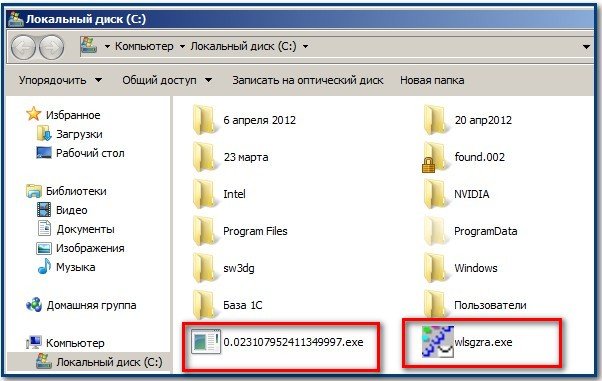

Теперь внимание: В Windows ХР удаляем подозрительные файлы (пример виден выше на скришноте) со странными названиями и

с расширением .exe из папок

C:\

C:\Documents and Settings\Имя пользователя\Application Data

C:\Documents and Settings\Имя пользователя\Local Settings

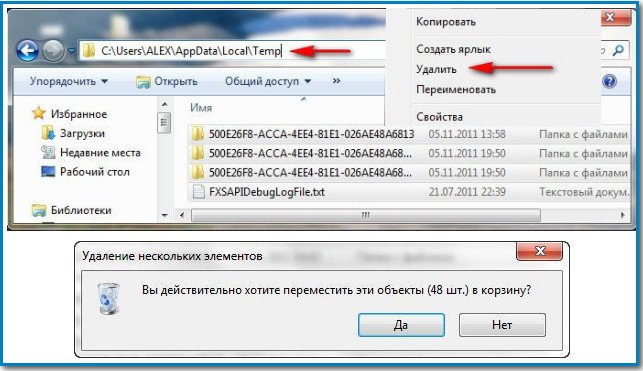

С:\Documents and Settings\Имя пользователя\Local Settings\Temp — отсюда вообще всё удалите, это папка временных файлов.

Windows 7 имеет хороший уровень безопасности и в большинстве случаев не позволит внести изменения в реестр вредоносным программам и подавляющее большинство вирусов так же стремятся попасть в каталог временных файлов:

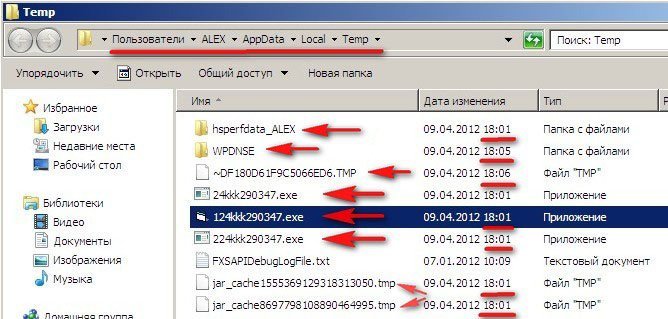

C:\USERS\имя пользователя\AppData\Local\Temp, отсюда можно запустить исполняемый файл .exe. К примеру привожу заражённый компьютер, на скришноте мы видим вирусный файл 24kkk290347.exe и ещё группу файлов, созданных системой почти в одно и тоже время вместе с вирусом, удалить нужно всё.

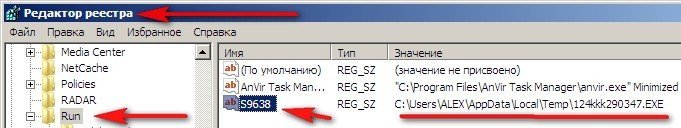

Далее нужно проверить ключи реестра отвечающие за АВТОЗАГРУЗКУ ПРОГРАММ:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce, в них не должно быть ничего подозрительного, если есть, удаляем.

И ещё обязательно:

И ещё обязательно:HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

В большинстве случае, вышеприведённые действия приведут к удалению баннера и нормальной загрузки системы. После нормальной загрузки проверяйте весь ваш компьютер бесплатным антивирусным сканером с последними обновлениями — Dr.Web CureIt, скачайте его на сайте Dr.Web.

- Примечание: Нормально загрузившуюся систему, вы можете сразу же заразить вирусом вновь, выйдя в интернет, так как браузер откроет все страницы сайтов, посещаемые вами недавно, среди них естественно будет и вирусный сайт, так же вирусный файл может присутствовать во временных папках браузера. Находим и удаляем полностью временные папки браузера, которым вы пользовались недавно по адресу: C:\Users\Имя пользователя\AppData\Roaming\Название браузера, (Opera или Mozilla к примеру) и ещё в одном месте C:\Users\Имя пользователя\AppData\Local\Имя вашего браузера, где (С:) раздел с установленной операционной системой. Конечно после данного действия все ваши закладки пропадут, но и риск заразиться вновь значительно снижается.

Безопасный режим с поддержкой командной строки.

Если после всего этого ваш баннер ещё живой, не сдаёмся и читаем дальше. Или хотя бы пройдите в середину статьи и ознакомьтесь с полной информацией о исправлении параметров реестра, в случае заражения баннером-вымогателем.

Что делать, если в безопасный режим войти не удалось? Попробуйте Безопасный режим с поддержкой командной строки, там делаем то же самое, но есть разница в командах Windows XP и Windows 7 .

Применить Восстановление системы.

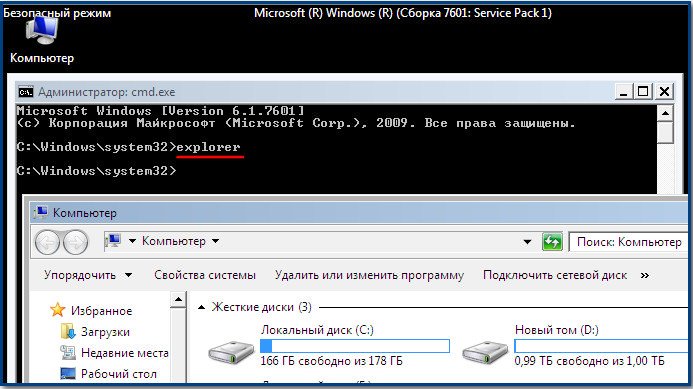

В Windows 7 вводим rstrui.exe и жмём Enter — попадаем в окно Восстановления системы.

Или попробуйте набрать команду: explorer – загрузится подобие рабочего стола, где вы сможете открыть мой компьютер и проделать всё то же самое, что и безопасном режиме -проверить компьютер на вирусы, посмотреть папку Автозагрузка и корень диска (С:), а так же каталог временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp, отредактировать реестр по необходимости и так далее.

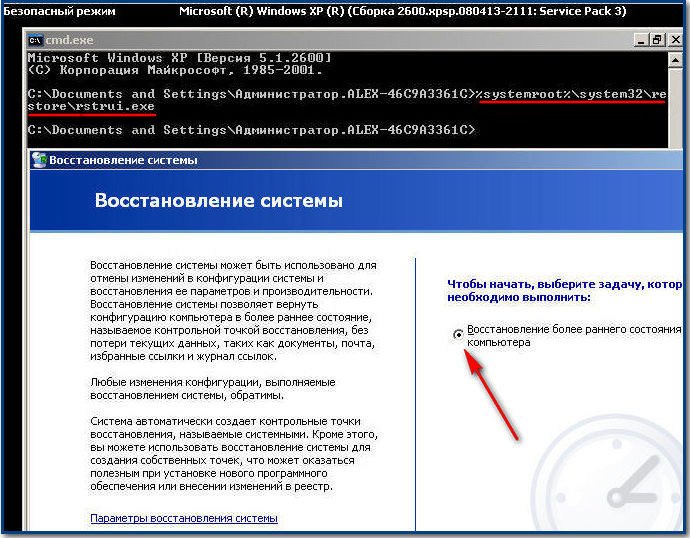

Что бы попасть в Восстановление системы Windows XP, в командной строке набирают- %systemroot%\system32\restore\rstrui.exe,

что бы попасть в Windows XP в проводник и окно Мой компьютер, как и в семёрке набираем команду explorer.

- Многие из вас друзья, судя по письмам, делают в этом месте ошибку, а именно набирают в командной строке команду msconfig, желая попасть в Конфигурацию системы-Автозагрузка и сразу получают ошибку, не забывайте, это Windows XP,

здесь сначала нужно набрать команду explorer и вы попадёте прямо на рабочий стол. Многие не могут переключить в командной строке выставленную по умолчанию русскую раскладку клавиатуры на английскую сочетанием alt-shift, тогда попробуйте наоборот shift-alt.

Уже здесь идите в меню Пуск, затем Выполнить,

далее выбирайте Автозагрузку — удаляете из неё всё, затем делаете всё то, что делали в Безопасном режиме: очищаете папку Автозагрузка и корень диска (С:), удаляете вирус из каталога временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp, отредактируйте реестр по необходимости (с подробностями всё описано выше).

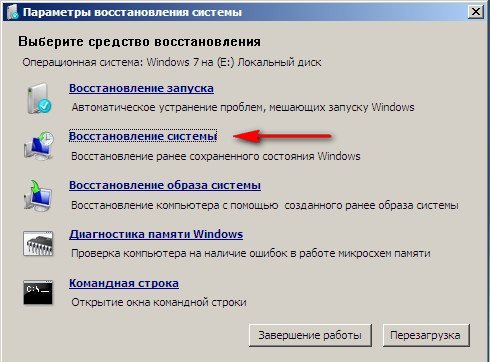

Восстановление системы. Немного по другому у нас будут обстоять дела, если в Безопасный режим и безопасный режим с поддержкой командной строки вам попасть не удастся. Значит ли это то, что восстановление системы мы с вами использовать не сможем? Нет не значит, откатиться назад с помощью точек восстановления возможно, даже если у вас операционная система не загружается ни в каком режиме. В Windows 7 нужно использовать среду восстановления, в начальной фазе загрузки компьютера жмёте F-8 и выбираете в меню Устранение неполадок компьютера,

далее выбираем Восстановление системы.

В окне Параметры восстановления опять выбираем Восстановление системы,

ну а дальше выбираем нужную нам точку восстановления – по времени созданную системой до нашего заражения баннером.

Теперь внимание, если при нажатии F-8 меню Устранение неполадок не доступно, значит у вас повреждены файлы, содержащие среду восстановления Windows 7.

Тогда вам нужен диск восстановления Windows 7. Как создать и как пользоваться читайте у нас. Так же вместо диска восстановления можно использовать установочный диск Windows 7, содержащий среду восстановления в себе. Загрузившись с Диска восстановления или с установочного диска Windows 7 всё делаете так же как описано чуть выше, то есть выбираете Восстановление системы, далее в параметрах восстановления системы выбираете точку восстановления и так далее.

- Кому интересна более полная информация по восстановлению, можете найти её в нашей статье Как восстановить систему Windows 7.

- Друзья, если вы не можете зайти ни в один из безопасных режимов, вы можете просто загрузиться с простого Live CD— операционная система, загружающаяся со сменного носителя (CD, DVD, USB-накопителя) и проделать там то же самое: удалить вирусные файлы из папки Автозагрузка и корня диска (С:), обязательно удаляете вирус из каталога временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp. Но вы можете заметить — простой Live CD не позволит вам подключиться к реестру заражённого компьютера и исправить ключи реестра, в большинстве случаев будет достаточно просто удалить вирусные файлы из указанных выше папок.

Многие могут заметить: А как убрать баннер в Windows XP, ведь там нет среды восстановления и даже если Восстановление системы было включено, то как до него добраться в случае блокировки баннером –вымогателем нашего компьютера. Обычно в этом случае при загрузке компьютера как уже было сказано нажимают клавишу F-8 и используют Безопасный режим или Безопасный режим с поддержкой командной строки. Набирают в строке %systemroot%\system32\restore\rstrui.exe, далее жмём Enter и входим в окно Восстановления системы.

Если в Безопасный режим и Безопасный режим с поддержкой командной строки в Windows XP недоступны, как тогда, при блокировке компьютера баннером войти в восстановление системы Windows XP? Во первых опять же попробуйте использовать простой Live CD AOMEI PE Builder.

- Можно ли обойтись без Live CD? В принципе да, читайте статью до конца.

Теперь давайте подумаем, как будем действовать, если Восстановление системы запустить нам не удастся никакими способами или оно вовсе было отключено. Во первых посмотрим как убрать баннер с помощью кода разблокировки, который любезно предоставляется компаниями разработчиками антивирусного ПО- Dr.Web, а так же ESET NOD32 и Лабораторией Касперского, в этом случае понадобится помощь друзей. Нужно что бы кто-нибудь из них зашёл на сервис разблокировки- к примеру Dr.Web

https://www.drweb.com/xperf/unlocker/

или NOD32

http://www.esetnod32.ru/.support/winlock/

а так же Лаборатории Касперского

http://sms.kaspersky.ru/ и ввёл в данное поле номер телефона, на который вам нужно перевести деньги для разблокировки компьютера и нажал на кнопку- Искать коды. Если код разблокировки найдётся , вводите его в окно баннера и жмите Активация или что там у вас написано, баннер должен пропасть.

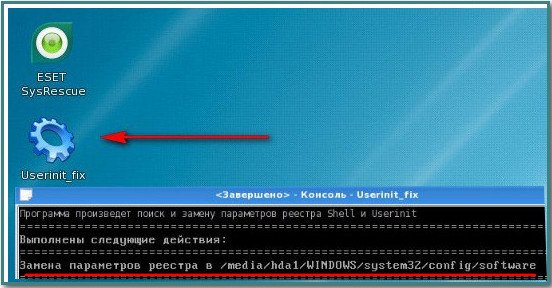

Ещё простой способ убрать баннер, это с помощью диска восстановления или как их ещё называют спасения от Dr.Web LiveCD и ESET NOD32. Весь процесс от скачивания, прожига образа на чистый компакт-диск и проверки вашего компьютера на вирусы, подробнейшим образом описан в наших статьях, можете пройти по ссылкам, останавливаться на этом не будем. Кстати диски спасения от данных антивирусных компаний совсем неплохие, их можно использовать как и LiveCD — проводить файловые различные операции, например скопировать личные данные с заражённой системы или запустить с флешки лечащую утилиту от Dr.Web — Dr.Web CureIt. А в диске спасения ESET NOD32 есть прекрасная вещь, которая не раз мне помогала — Userinit_fix, исправляющая на заражённом баннером компьютере важные параметры реестра — Userinit, ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Как всё это исправить вручную, читаем дальше.

Ну друзья мои, если кто-то ещё читает статью дальше, то я сильно рад Вам, сейчас начнётся самое интересное, если вам удастся усвоить и тем более применить данную информацию на практике, многие простые люди, которых вы освободите от баннера вымогателя, вполне посчитают вас за настоящего хакера.

Давайте не будем обманывать себя, лично мне всё что описано выше помогало ровно в половине встречающихся случаев блокировки компьютера вирусом –блокировщиком — Trojan.Winlock . Другая же половина требует более внимательного рассмотрения вопроса, чем мы с вами и займёмся.

На самом деле блокируя вашу операционную систему, всё равно Windows 7 или Windows XP, вирус вносит свои изменения в реестр, а также в папки Temp, содержащие временные файлы и папку С:\Windows->system32. Мы должны эти изменения исправить. Не забывайте так же про папку Пуск->Все программы->Автозагрузка. Теперь обо всём этом подробно.

- Не торопитесь друзья, сначала я опишу где именно находится то, что нужно исправлять, а потом покажу как и с помощью каких инструментов.

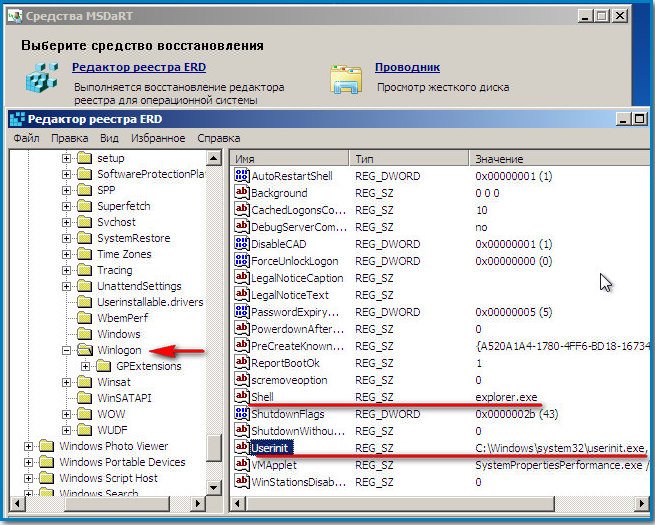

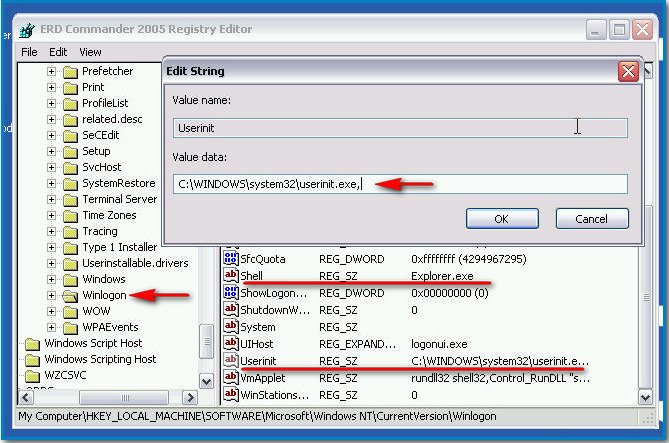

В Windows 7 и Windows XP баннер вымогатель затрагивает в реестре одни и те же параметры UserInit и Shell в ветке

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

В идеале они должны быть такими:

Userinit — C:\Windows\system32\userinit.exe,

Shell — explorer.exe

Всё проверьте по буквам, иногда вместо userinit попадается к примеру usernit или userlnlt.

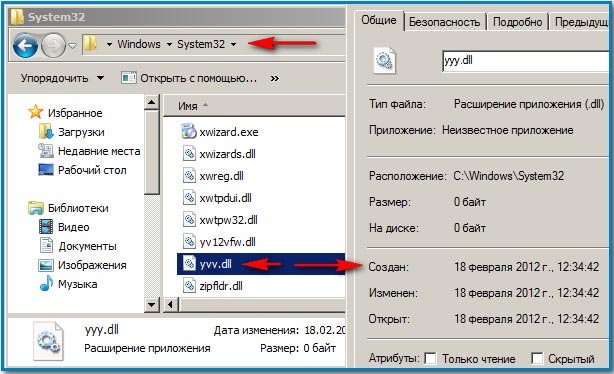

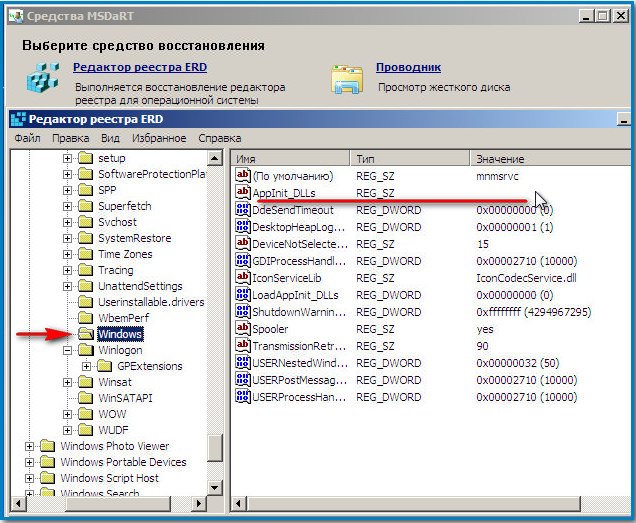

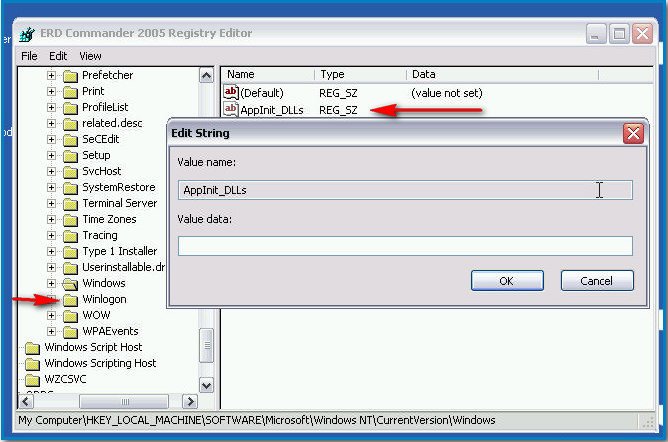

Так же нужно проверить параметр AppInit_DLLs в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs, если вы там что-то найдёте, например C:\WINDOWS\SISTEM32\uvf.dll, всё это нужно удалить.

Далее нужно обязательно проверить параметры реестра отвечающие за АВТОЗАГРУЗКУ ПРОГРАММ:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce, в них ни должно быть ничего подозрительного.

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell ( должен быть пустой) и вообще здесь тоже ничего не должно быть лишнего. ParseAutoexec должен быть равен 1.

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell ( должен быть пустой) и вообще здесь тоже ничего не должно быть лишнего. ParseAutoexec должен быть равен 1. Ещё нужно удалить ВСЁ из временных папок Temp (на эту тему тоже есть статья), но в Windows 7 и в Windows XP они расположены немного по разному:

Ещё нужно удалить ВСЁ из временных папок Temp (на эту тему тоже есть статья), но в Windows 7 и в Windows XP они расположены немного по разному:

Windows 7:

C:\Users\Имя пользователя\AppData\Local\Temp. Здесь особенно любят селится вирусы.

C:\Windows\Temp

C:\Windows\Prefetch

Windows XP:

С:\Documents and Settings\Профиль пользователя\Local Settings\Temp

С:\Documents and Settings\Профиль пользователя\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Не будет лишним посмотреть в обоих системах папку С:\Windows->system32, все файлы оканчивающиеся на .exe и dll с датой на день заражения вашего компьютера баннером. Файлы эти нужно удалить.

А теперь смотрите, как всё это будет осуществлять начинающий, а затем опытный пользователь. Начнём с Windows 7, а потом перейдём к XP.

Как убрать баннер в Windows 7, если Восстановление системы было отключено?

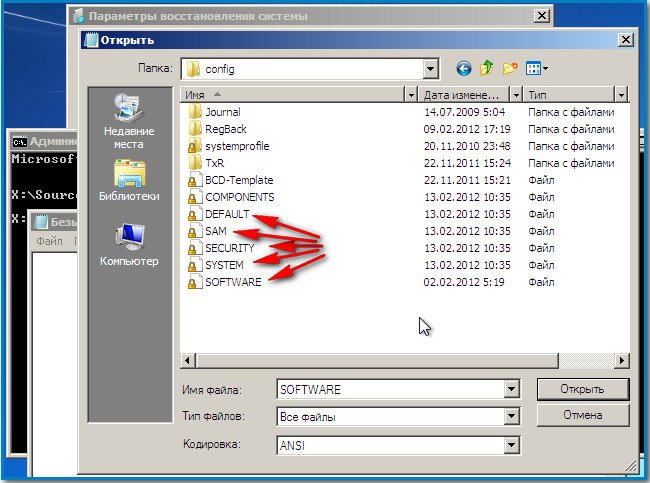

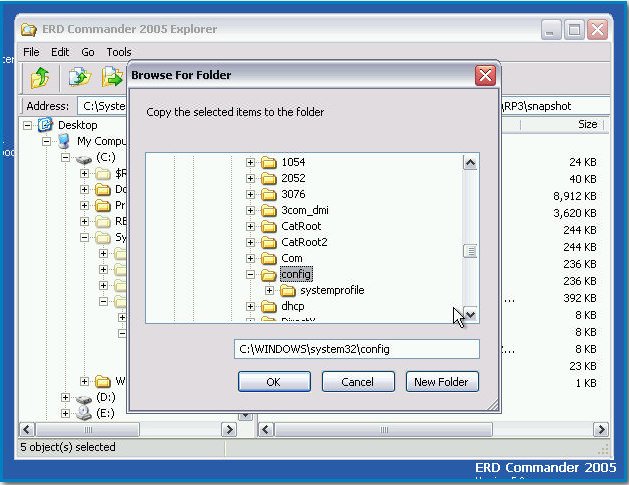

Представим худший вариант развития событий. Вход в Windows 7 заблокирован баннером — вымогателем. Восстановление системы отключено. Самый простой способ — заходим в систему Windows 7 с помощью простого диска восстановления (сделать его можно прямо в операционной системе Windows 7 –подробно описано у нас в статье), ещё можно воспользоваться простым установочным диском Windows 7 или любым самым простым LiveCD . Загружаемся в среду восстановления, выбираем Восстановление системы- далее выбираем командную строку

и набираем в ней –notepad, попадаем в Блокнот, далее Файл и Открыть.

Заходим в настоящий проводник, нажимаем Мой компьютер.

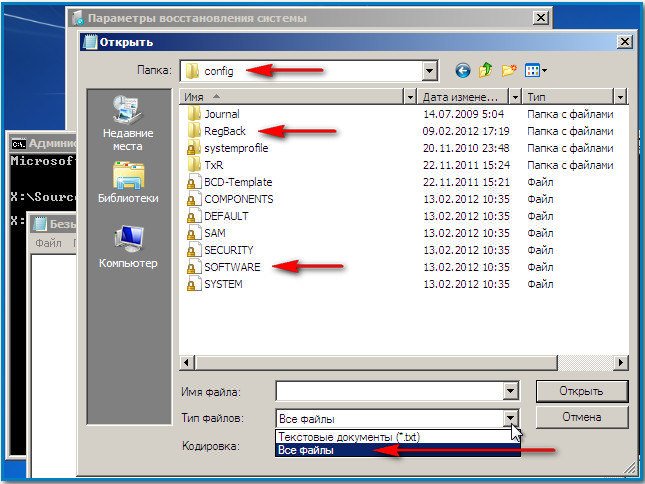

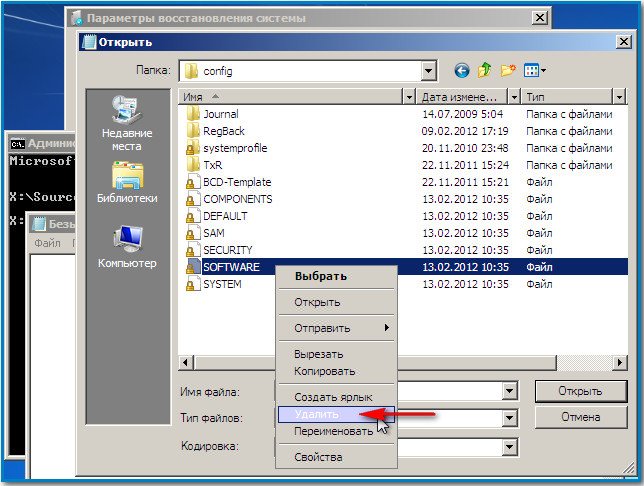

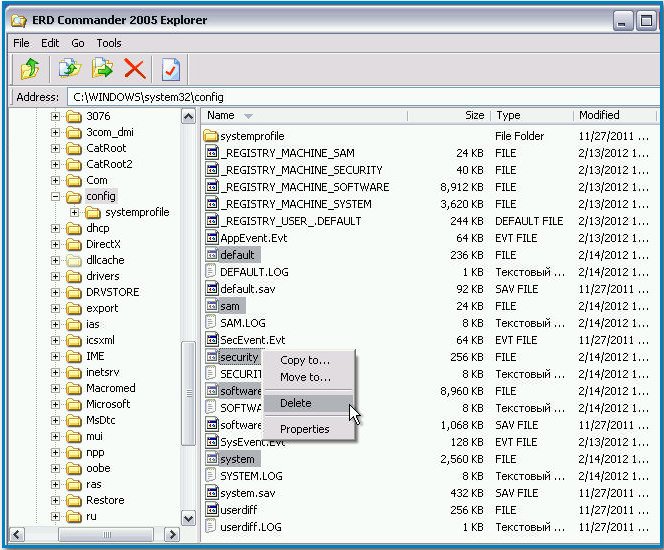

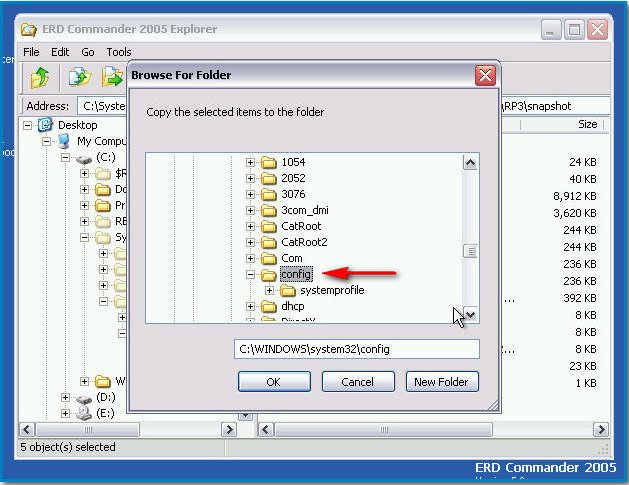

Идём в папку C:\Windows\System32\Config, здесь указываем Тип файлов – Все файлы и видим наши файлы реестра, так же видим папку RegBack,

в ней каждые 10 дней Планировщик заданий делает резервную копию разделов реестра — даже если у вас Отключено Восстановление системы. Что здесь можно предпринять – удалим из папки C:\Windows\System32\Config файл SOFTWARE, отвечающий за куст реестра HKEY_LOCAL_MACHINE\SOFTWARE, чаще всего вирус вносит свои изменения здесь.

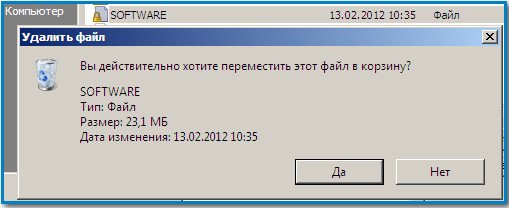

А на его место скопируем и вставим файл с таким же именем SOFTWARE из резервной копии папки RegBack.

В большинстве случаев это будет достаточно, но при желании можете заменить из папки RegBack в папке Config все пять кустов реестра: SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM.

Далее делаем всё как написано выше- удаляем файлы из временных папок Temp, просматриваем папку С:\Windows->system32 на предмет файлов с расширением .exe и dll с датой на день заражения и конечно смотрим содержимое папки Автозагрузка.

В Windows 7 она находится:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Windows XP:

C:\Documents and Settings\ All Users\Главное меню\ Программы\Автозагрузка.

Далее перезагружаемся, очень много шансов, что баннер вымогатель пропадёт после данных манипуляций и вход в вашу Windows 7 будет разблокирован.

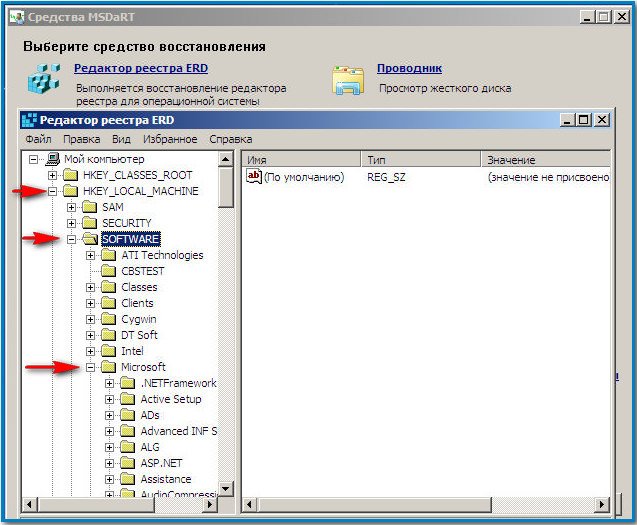

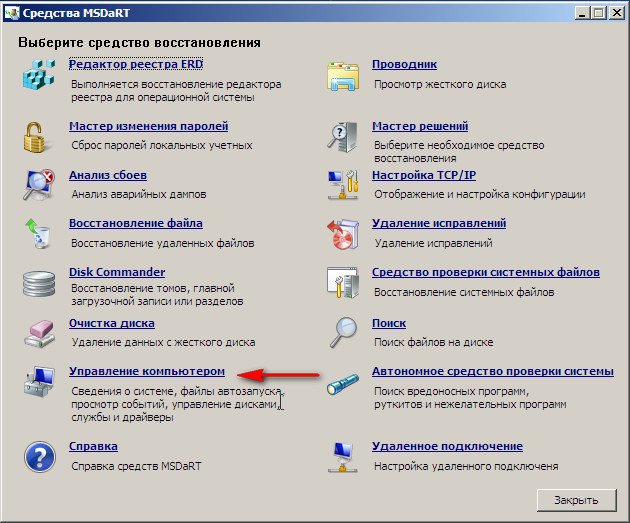

- Как проделывают тоже самое опытные пользователи, вы думаете они используют простой LiveCD или диск восстановления Windows 7? Далеко нет друзья, они используют очень профессиональный инструмент — Microsoft Diagnostic and Recovery Toolset (DaRT) Версия: 6.5 для Windows 7 — это профессиональная сборка утилит находящихся на диске и нужных системным администраторам для быстрого восстановления важных параметров операционной системы. Если Вам интересен данный инструмент, читайте нашу статью Создание диска реанимации Windows 7 (MSDaRT) 6.5.

Кстати может прекрасно подключиться к вашей операционной системе Windows 7. Загрузив компьютер с диска восстановления Microsoft (DaRT), можно редактировать реестр, переназначить пароли, удалять и копировать файлы, пользоваться восстановлением системы и многое другое. Без сомнения далеко не каждый LiveCD обладает такими функциями.

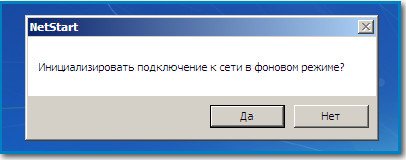

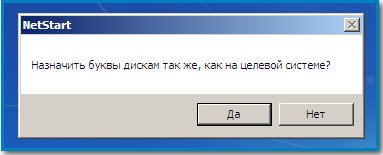

Загружаем наш компьютер с данного, как его ещё называют -реанимационного диска Microsoft (DaRT), Инициализировать подключение к сети в фоновом режиме, если нам не нужен интернет — отказываемся.

Назначить буквы дискам так же как на целевой системе- говорим Да, так удобней работать.

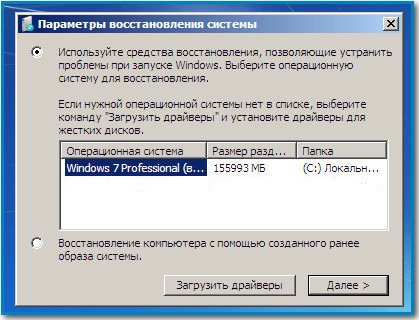

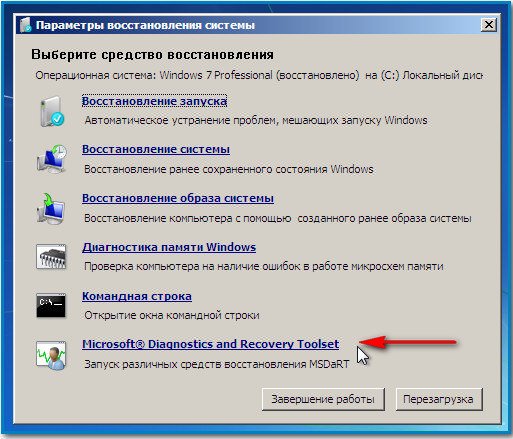

Раскладка русская и далее. В самом низу мы видим то, что нам нужно- Microsoft Diagnostic and Recovery Toolset.

Все инструменты я описывать не буду, так как это тема для большой статьи и я её готовлю.

Возьмём первый инструмент Registry Editor инструмент дающий работать с реестром подключенной операционной системы Windows 7.

Идём в параметр Winlogon ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и просто правим вручную файлы – Userinit и Shell. Какое они должны иметь значение, вы уже знаете.

Userinit — C:\Windows\system32\userinit.exe,

Shell — explorer.exe

Не забываем тоже параметр AppInit_DLLs в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

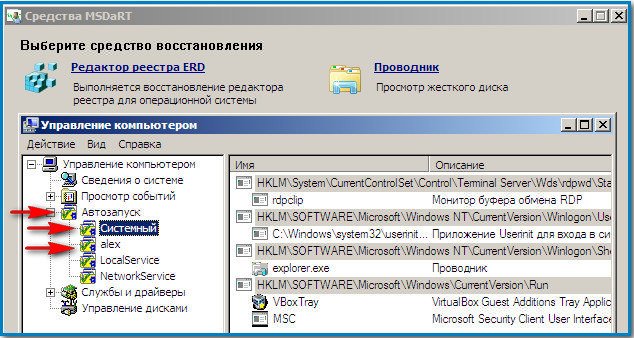

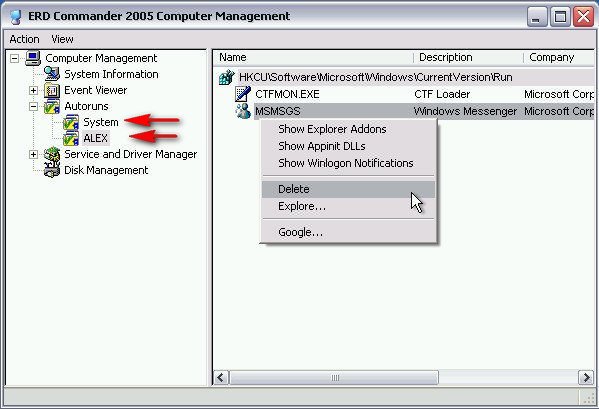

Так же мы с вами можем зайти в автозагрузку с помощью инструмента Управление компьютером.

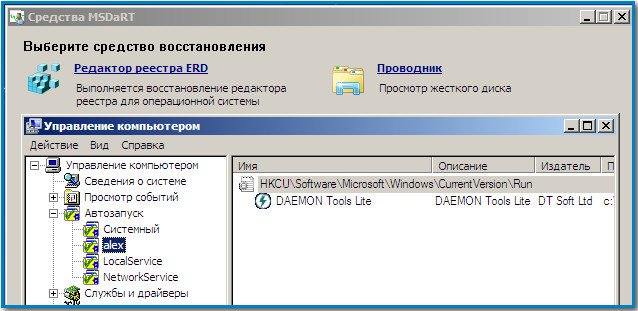

Автозапуск. Далее удаляем всё подозрительное, в данном случае можно сказать ничего страшного нет. DAEMON Tools Lite можете оставить.

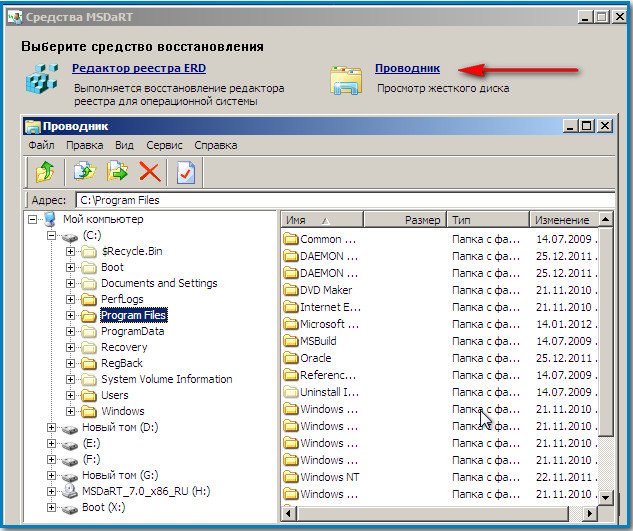

Инструмент проводник – без комментариев, здесь мы можем проводить любые операции с нашими файлами: копировать, удалять, запустить с флешки антивирусный сканер и так далее.

В нашем случае нужно почистить от всего временные папки Temp, сколько их и где они находятся в Windows 7, вы уже знаете из середины статьи.

Но внимание! Так как Microsoft Diagnostic and Recovery Toolset полностью подключается к вашей операционной системе, то удалить к примеру файлы реестра -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, у вас не получится, ведь они находятся в работе, а внести изменения пожалуйста.

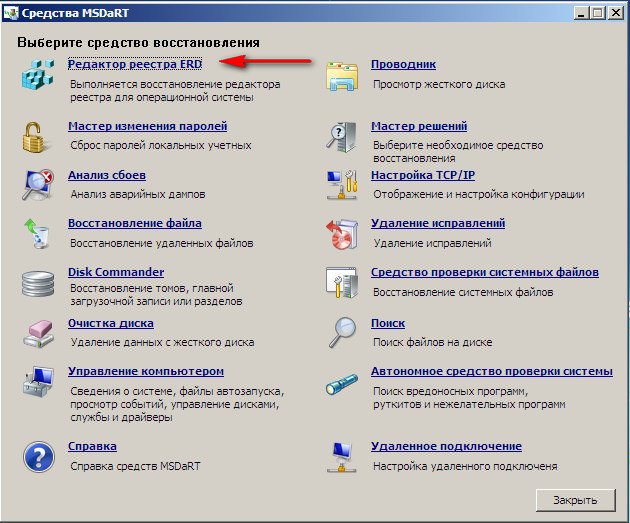

Как убрать баннер в Windows XP

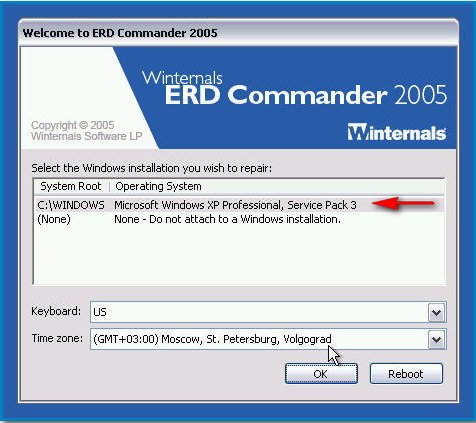

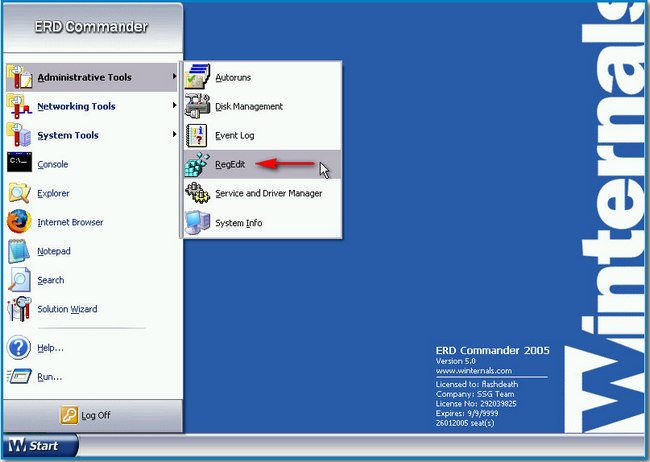

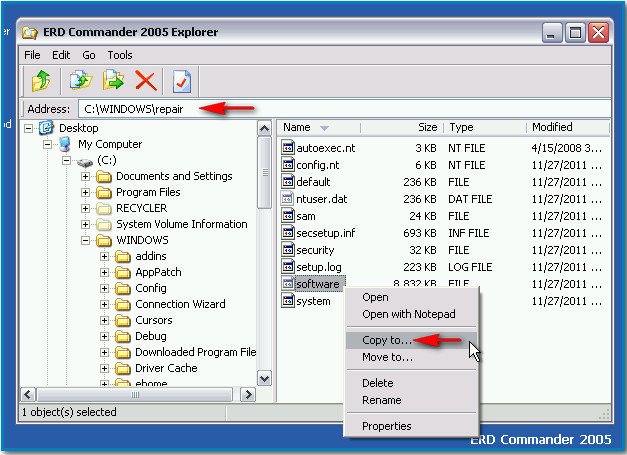

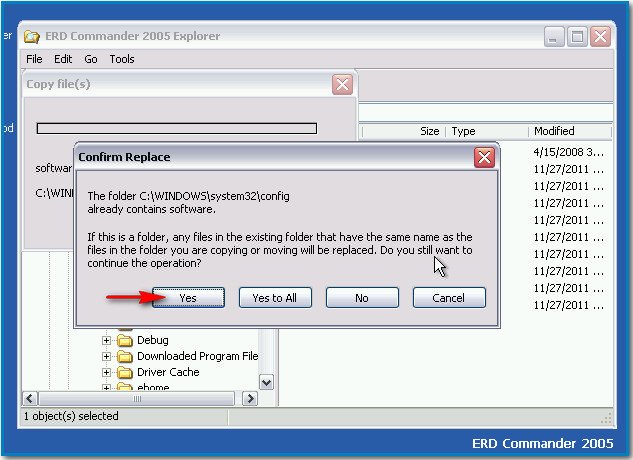

Опять же дело в инструменте, я предлагаю использовать ERD Commander 5.0 (ссылка на статью выше), как я уже говорил в начале статьи он специально разработан для решения подобных проблем в Windows XP. ERD Commander 5.0 позволит непосредственно подключиться к операционной системе и проделать всё то же, что мы сделали с помощью Microsoft Diagnostic and Recovery Toolset в Windows 7.

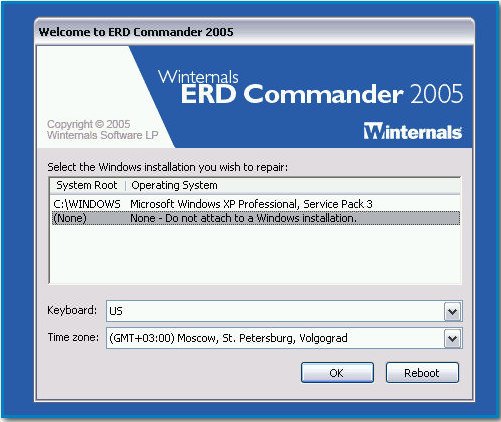

Загружаем наш компьютер с диска восстановления ERD Commander. Выбираем первый вариант подключение к заражённой операционной системе.

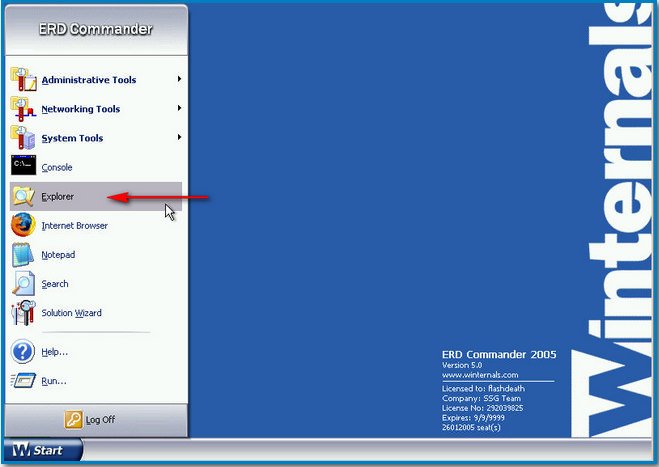

Выбираем реестр.

Смотрим параметры UserInit и Shell в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Как я уже говорил выше, у них должно быть такое значение.

Userinit — C:\Windows\system32\userinit.exe,

Shell — explorer.exe

Так же смотрим HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

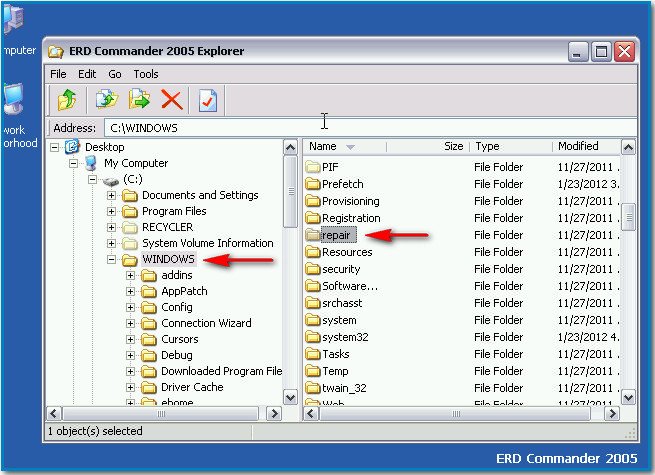

Далее идём в проводник и удаляем всё из временных папок Temp.

Как ещё можно удалить баннер в Windows XP с помощью ERD Commander (кстати такой способ применим для любого Live CD). Можно попытаться сделать это даже без подключения к операционной системе. Загружаем ERD Commander и работаем без подключения к Windows XP,

в этом режиме мы с вами сможем удалять и заменять файлы реестра, так как они не будут задействованы в работе. Выбираем Проводник.

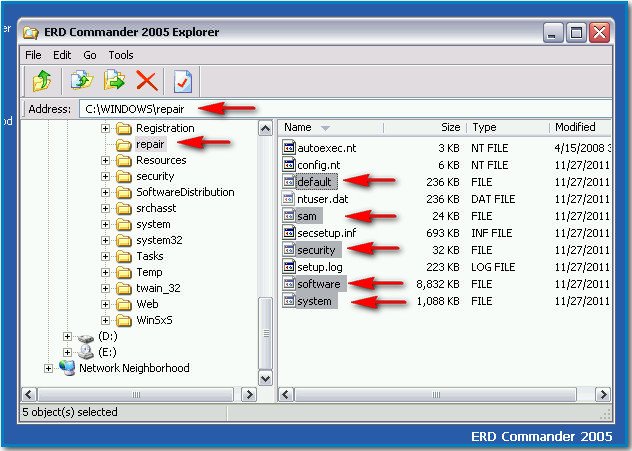

Файлы реестра в операционной системе Windows XP находятся в папке C:\Windows\System32\Config. А резервные копии файлов реестра, созданные при установке Windows XP лежат в папке repair, расположенной по адресу С:\Windows\repair.

Поступаем так же, копируем в первую очередь файл SOFTWARE,

а затем можно и остальные файлы реестра — SAM , SEСURITY, DEFAULT, SYSTEM по очереди из папки repair и заменяем ими такие же в папке C:\Windows\System32\Config. Заменить файл? Соглашаемся- Yes.

Хочу сказать, что в большинстве случаев хватает заменить один файл SOFTWARE. При замене файлов реестра из папки repair, появляется хороший шанс загрузить систему, но большая часть изменений произведённая вами после установки Windows XP пропадёт. Подумайте, подойдёт ли этот способ вам. Не забываем удалить всё незнакомое из автозагрузки. В принципе клиент MSN Messenger удалять не стоит, если он вам нужен.

И последний на сегодня способ избавления от баннера вымогателя с помощью диска ERD Commander или любого Live CD

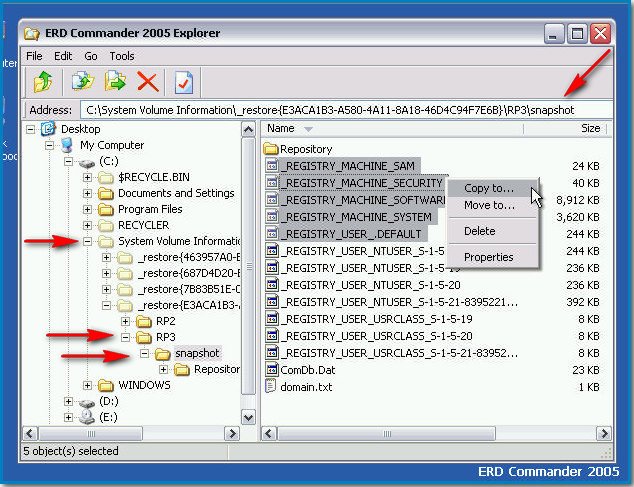

Если у вас было включено восстановление системы в Windows XP, но применить его не получается, то можно попробовать сделать так. Идём в папку C:\Windows\System32\Config содержащую файлы реестра.

Открываем с помощью бегунка имя файла полностью и удаляем SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM. Кстати перед удалением их можно скопировать на всякий случай куда-нибудь, мало ли что. Может вы захотите отыграть назад.

Далее заходим в папку System Volume Information\_restore{E9F1FFFA-7940-4ABA-BEC6- 8E56211F48E2}\RP\snapshot, здесь копируем файлы представляющие из себя резервные копии ветки нашего реестра HKEY_LOCAL_MACHINE\

REGISTRY_MACHINE\SAM

REGISTRY_MACHINE\SECURITY

REGISTRY_MACHINE\SOFTWARE

REGISTRY_MACHINE\DEFAULT

REGISTRY_MACHINE\SYSTEM

Вставляем их в папку C:\Windows\System32\Config

Затем заходим в папку Config и переименовываем их, удаляя REGISTRY_MACHINE\, оставляя тем самым новые файлы реестра SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM.

Затем удаляем содержимое папок Temp и Prefetch, удаляем всё из папки Автозагрузка как показано выше. Буду рад, если кому-нибудь помогло. В дополнение к статье, написан небольшой и интересный рассказ, можете почитать.

Метки к статье: Вирусы LiveDisk

Как убрать баннер в браузере и удалить его из системы

windows | лечение вирусов

Помимо баннера, блокирующего Windows (прочитать о нем Вы можете в инструкции как удалить баннер), пользователи обращаются в ремонт компьютеров еще из-за одной напасти: на всех страницах в браузере появляется рекламный баннер (или назойливый баннер, предлагающий обновить оперу и любой другой браузер, не являющийся при этом уведомлением самого браузера, баннер, на котором написано, что доступ к сайту заблокирован), подчас перекрывая собой все остальное содержимое страницы. В этой инструкции мы подробно разберем, как убрать баннер в браузере, а также как удалить все его компоненты с компьютера.

Помимо баннера, блокирующего Windows (прочитать о нем Вы можете в инструкции как удалить баннер), пользователи обращаются в ремонт компьютеров еще из-за одной напасти: на всех страницах в браузере появляется рекламный баннер (или назойливый баннер, предлагающий обновить оперу и любой другой браузер, не являющийся при этом уведомлением самого браузера, баннер, на котором написано, что доступ к сайту заблокирован), подчас перекрывая собой все остальное содержимое страницы. В этой инструкции мы подробно разберем, как убрать баннер в браузере, а также как удалить все его компоненты с компьютера.

Обновление 2014: если у вас в браузере Google Chrome, Яндекс или Опера на всех сайтах стали появляться всплывающие окна с непонятной рекламой (вирус), от которой не получается избавиться, то на эту тему есть новая подробная инструкция Как избавиться от рекламы в браузере

Откуда берется баннер в браузере

Баннер в браузере Опера. Ложное уведомление о необходимости обновить оперу.

Также, как и все аналогичное вредоносное программное обеспечение, рекламный баннер на всех страницах баннера появляется в результате загрузки и запуска чего-то из ненадежных источников. Подробнее об этом я писал в статье «Как поймать вирус в браузере». Иногда, от этого может спасти антивирус, иногда — нет. Достаточно частое явление также, что пользователь сам отключает антивирус, так как об этом написано в «руководстве по установке» нужной ему программы, загруженной из Интернета. Вся ответственность за такие действия, естественно, остается лишь на нем самом.

Дополнение от 17.06.2014: с тех пор, как была написана эта статья реклама в браузерах (которая появляется независимо от наличия ее на сайте. Например, всплывающее окно по клику на любой странице) стала очень актуальной проблемой для многих пользователей (раньше было реже). А также появились иные способы распространения такой рекламы. В свете изменившейся ситуации, рекомендую начать удаление со следующих двух пунктов, а у же после этого переходить к тому, что будет описано ниже.

- Используйте средства для удаления вредоносных программ с компьютера (даже если ваш Антивирус молчит, так как эти программы не совсем вирусы).

- Обратите внимание на расширения в вашем браузере, отключите сомнительные. Если у вас стоит AdBlock, убедитесь, что это официальное расширение (так как их сразу несколько в магазине расширений и только один официальный). (Про опасность расширений Google Chrome и других).

- Если вы знаете точно, какой именно процесс на компьютере вызывает появление рекламных баннеров в браузере (Conduit Search, Pirrit Suggestor, Mobogenie и др.), введите его имя в поиске у меня на сайте — возможно, у меня есть описание удаления именно этой программы.

Шаги и способы удаления

Сначала простые способы, воспользоваться которыми проще всего. Прежде всего, Вы можете воспользоваться восстановлением системы, откатив ее до точки восстановления, соответствующей тому времени, когда баннера в браузере еще не было.

Также можно очистить всю историю, кэш и настройки браузеров — иногда это может помочь. Для этого:

- В Google Chrome, Яндекс Браузер зайдите в настройки, на странице настроек нажмите «Показывать дополнительные настройки», затем — «Очистить историю». Нажмите кнопку «Очистить».

- В Mozilla Firefox нажмите на кнопку «Firefox», чтобы зайти в меню, и откройте пункт «Справка», затем — «Информация для решения проблем». Нажмите кнопку «Сбросить Firefox».

- Для Opera: удалите папку C:\Documents and Settings\имя пользователя\Application Data\Opera

- Для Internet Explorer: зайдите в «Панель управления» — «Свойства браузера (обозревателя)», на вкладке дополнительно, внизу, нажмите «Сброс» и сбросьте настройки.

- Более подробно по всем браузерам см. в статье Как очистить кэш

Дополнительно к этому, проверьте свойства подключения к Интернет и убедитесь, что там не указан какой-либо адрес DNS сервера или прокси. Подробнее о том, как это сделать написано здесь.

Очистите файл hosts, если там имеются какие-либо записи неясного происхождения — подробнее.

Снова запустите браузер и проверьте, остались ли рекламные баннеры там, где им не место.

Способ не для самых начинающих

Я рекомендую воспользоваться следующим порядком действий, для того, чтобы убрать баннер в браузере:

- Экспортируйте и сохраните Ваши закладки из браузера (если он не поддерживает их хранение онлайн, как, например, Google Chrome).

- Удалите используемый Вами браузер — Google Chrome, Mozilla Firefox, Opera, Яндекс Браузер и т.д. Именно тот, который используете. Для Internet Explorer не делайте ничего.

- Перезагрузите компьютер в безопасном режиме (Как это сделать)

- Зайдите в «Панель управления» — «Свойства обозревателя (браузера). Откройте вкладку «Подключения» и нажмите кнопку «Настройка сети» внизу. Убедитесь, что стоят галочки «Автоматическое определение параметров» (а не «Использовать сценарий автоматической настройки). Также обратите внимание, чтобы не было установлено «Использовать прокси-сервер».

- В свойствах браузера, на вкладке «Дополнительно» нажмите «Сброс» и удалите все настройки.

- Проверьте, нет ли чего-то незнакомого и странного в разделах автозагрузки реестра — нажмите клавиши «Win» + R, введите msconfig и нажмите Enter. В появившемся окне выберите «Автозагрузка». Удалите все ненужное и явно лишнее. Можно также посмотреть разделы реестра вручную с помощью regedit (о том, какие именно разделы следует проверить, можно прочесть в статье про удаление баннера-вымогателя в Windows).

- Скачайте антивирусную утилиту AVZ здесь http://www.z-oleg.com/secur/avz/download.php

- В меню программы выберите «Файл» — «Восстановление системы». И отметьте галочками пункты, которые отмечены на картинке ниже.

- После завершения восстановления перезагрузите компьютер и заново установите Ваш любимый Интернет-браузер. Проверьте, продолжает ли проявлять себя баннер.

Баннер в браузере при подключении по Wi-Fi

С данным вариантом столкнулся лишь один раз: клиент вызвал с этой же проблемой — появление баннера на всех страницах в Интернете. Причем происходило это на всех компьютерах в доме. Я принялся методично удалять все хвосты вредоносного ПО на компьютерах (а оно там присутствовало в изобилии — позже выяснилось, что загружено было с этих самых баннеров в браузере, но само их не вызывало). Однако ничего не помогало. Более того, баннер проявлял себя и при просмотре страниц в Safari на планшете Apple iPad — а это может говорить о том, что дело явно не в ключах реестра и настройках браузера.

В итоге, предположил, что проблема может быть и в Wi-Fi роутере, через который производится подключение к интернету — мало ли, вдруг в настройках подключения указан левый DNS или прокси-сервер. К сожалению, просмотреть, что именно было не так в настройках роутера я не смог, т.к. стандартный пароль для входа в админку не подходил, а другого никто не знал. Тем не менее сброс и настройка роутера с нуля позволили убрать баннер в браузере.

А вдруг и это будет интересно:

.

.