Протоколы передачи данных | это… Что такое Протоколы передачи данных?

Протоколы передачи данных — это набор соглашений, который определяет обмен данных между различными программами. Протоколы задают способы передачи сообщений и обработки ошибок в сети, а также позволяют разрабатывать стандарты, не привязанные к конкретной аппаратной платформе.

Содержание

|

Сетевой протокол

Сетево́й протоко́л — набор правил, позволяющий осуществлять соединение и обмен данными между двумя и более включёнными в сеть устройствами.

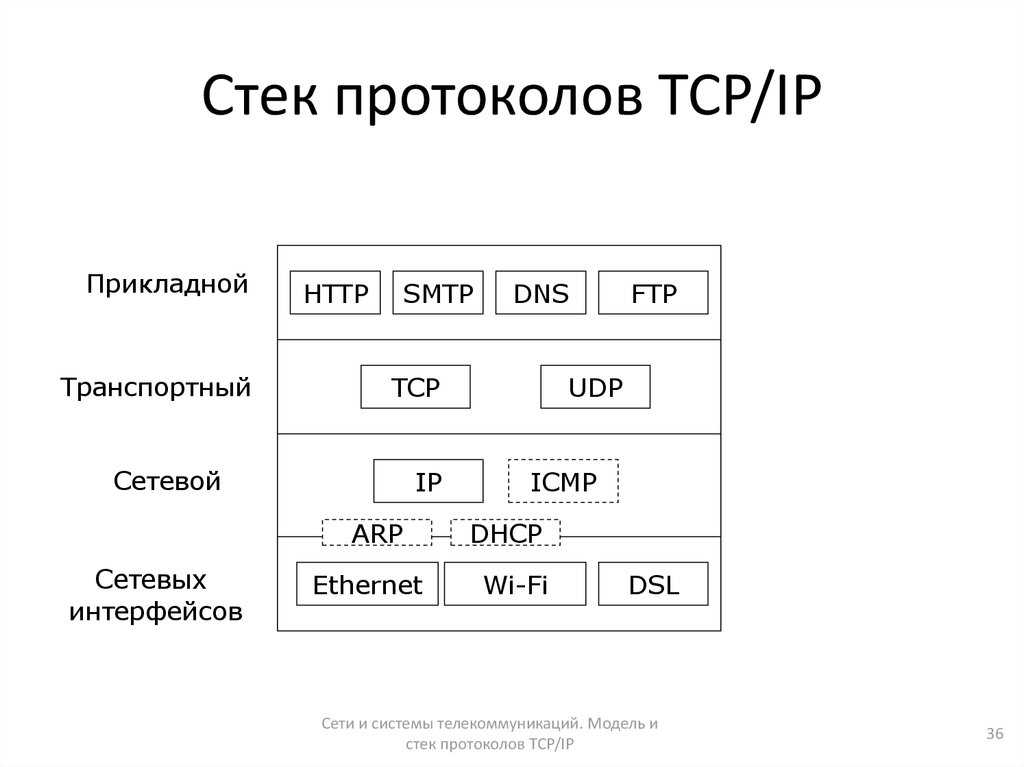

Разные протоколы зачастую описывают лишь разные стороны одного типа связи; взятые вместе, они образуют стек протоколов. Названия «протокол» и «стек протоколов» также указывают на программное обеспечение, которым реализуется протокол.

Названия «протокол» и «стек протоколов» также указывают на программное обеспечение, которым реализуется протокол.

Новые протоколы для Интернета определяются IETF, а прочие протоколы — IEEE или ISO. ITU-T занимается телекоммуникационными протоколами и форматами.

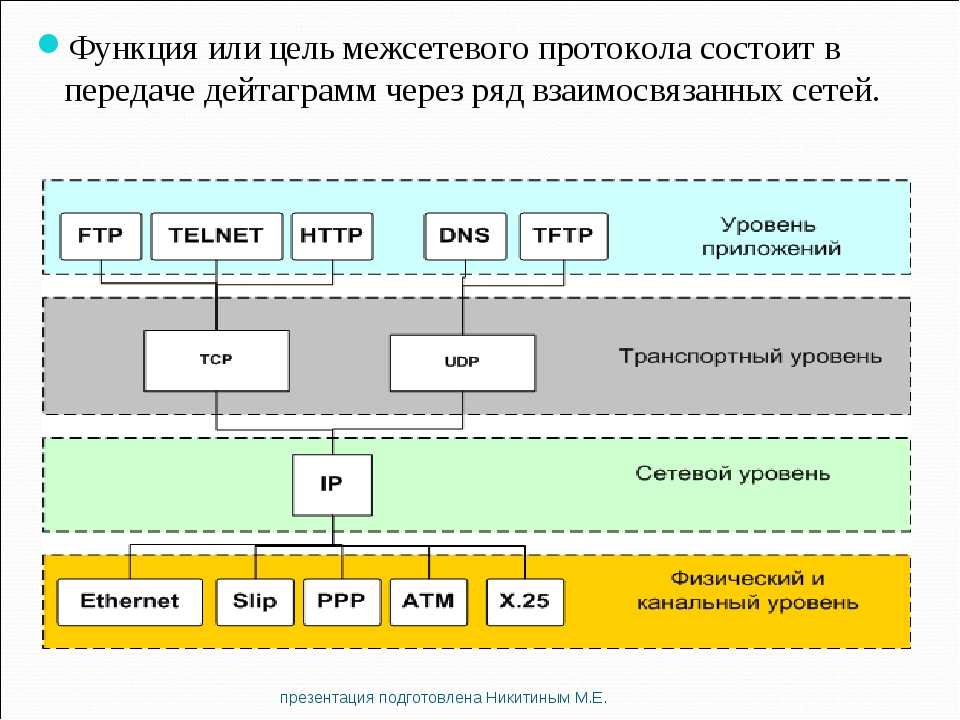

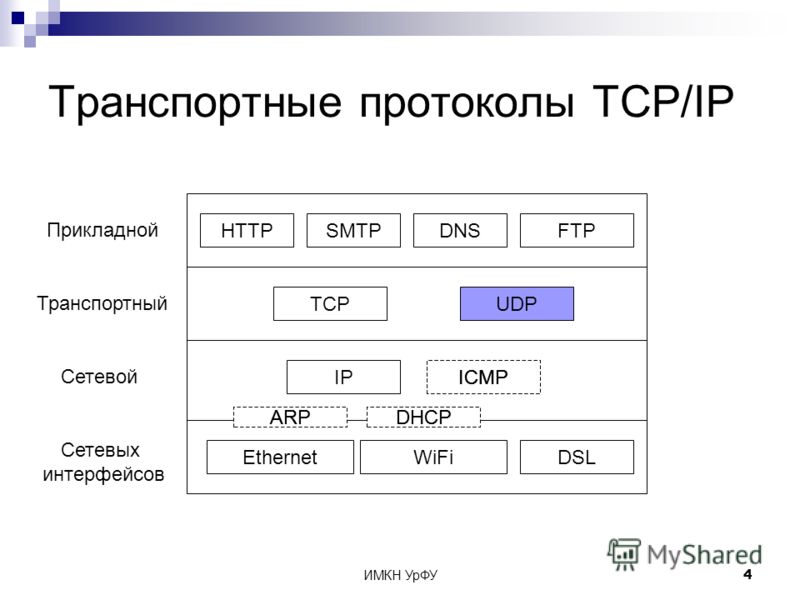

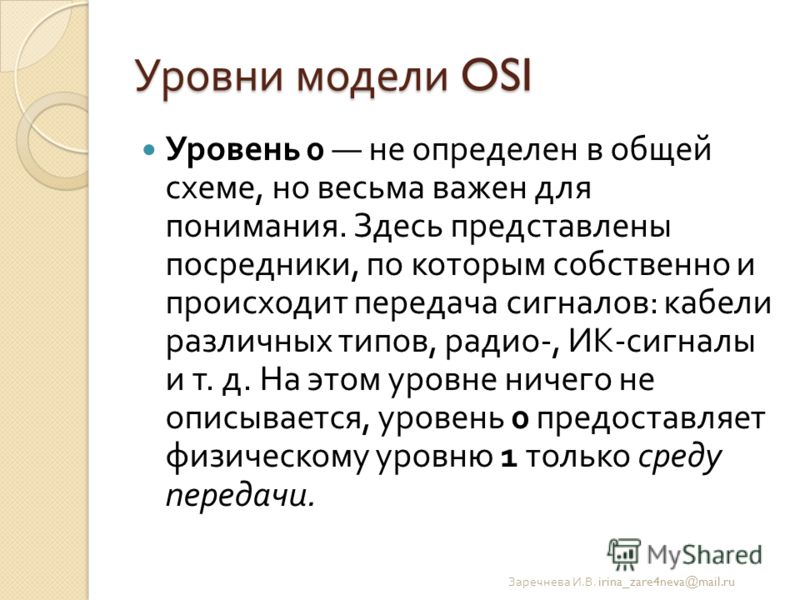

Наиболее распространённой системой классификации сетевых протоколов является так называемая модель OSI, в соответствии с которой протоколы делятся на 7 уровней по своему назначению — от физического (формирование и распознавание электрических или других сигналов) до прикладного (API для передачи информации приложениями).

Общие сведения

Сетевые протоколы предписывают правила работы компьютерам, которые подключены к сети. Они строятся по многоуровневому принципу. Протокол некоторого уровня определяет одно из технических правил связи. В настоящее время для сетевых протоколов используется модель OSI (Open System Interconnection — Взаимодействие Открытых Систем, ВОС).

Модель OSI — это семиуровневая логическая модель работы сети. Модель OSI реализуется группой протоколов и правил связи, организованных в несколько уровней.

Модель OSI реализуется группой протоколов и правил связи, организованных в несколько уровней.

- На физическом уровне определяются физические (механические, электрические, оптические) характеристики линий связи.

- На канальном уровне определяются правила использования физического уровня узлами сети.

- Сетевой уровень отвечает за адресацию и доставку сообщений.

- Транспортный уровень контролирует очередность прохождения компонентов сообщения.

- Задача сеансового уровня — координация связи между двумя прикладными программами, работающими на разных рабочих станциях.

- Уровень представления служит для преобразования данных из внутреннего формата компьютера в формат передачи. Прикладной уровень является пограничным между прикладной программой и другими уровнями.

- Прикладной уровень обеспечивает удобный интерфейс связи сетевых программ пользователя.

Протоколы

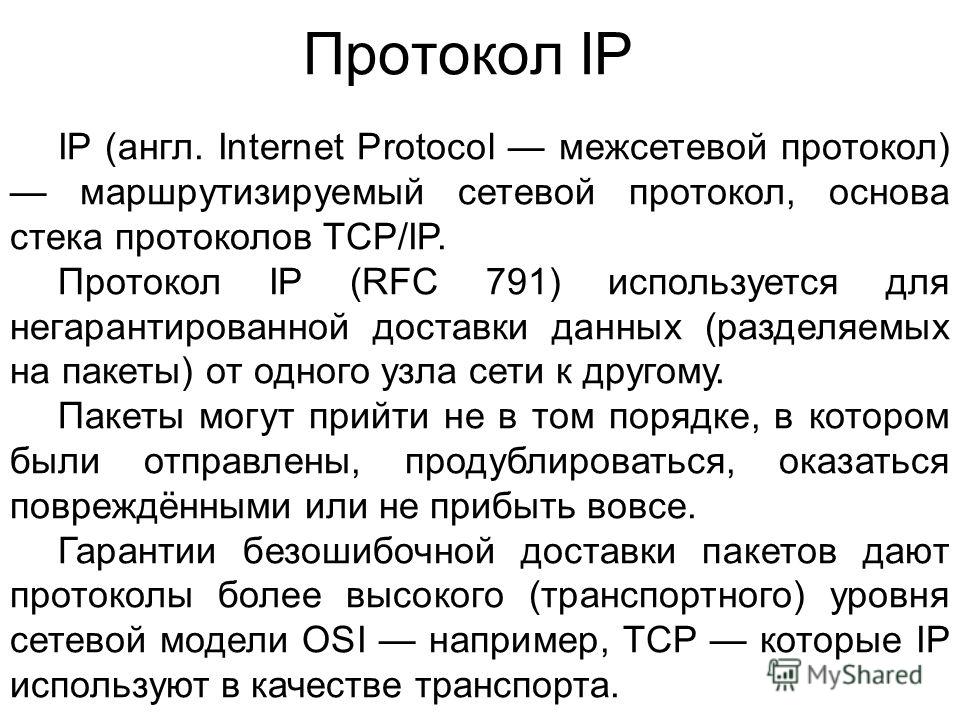

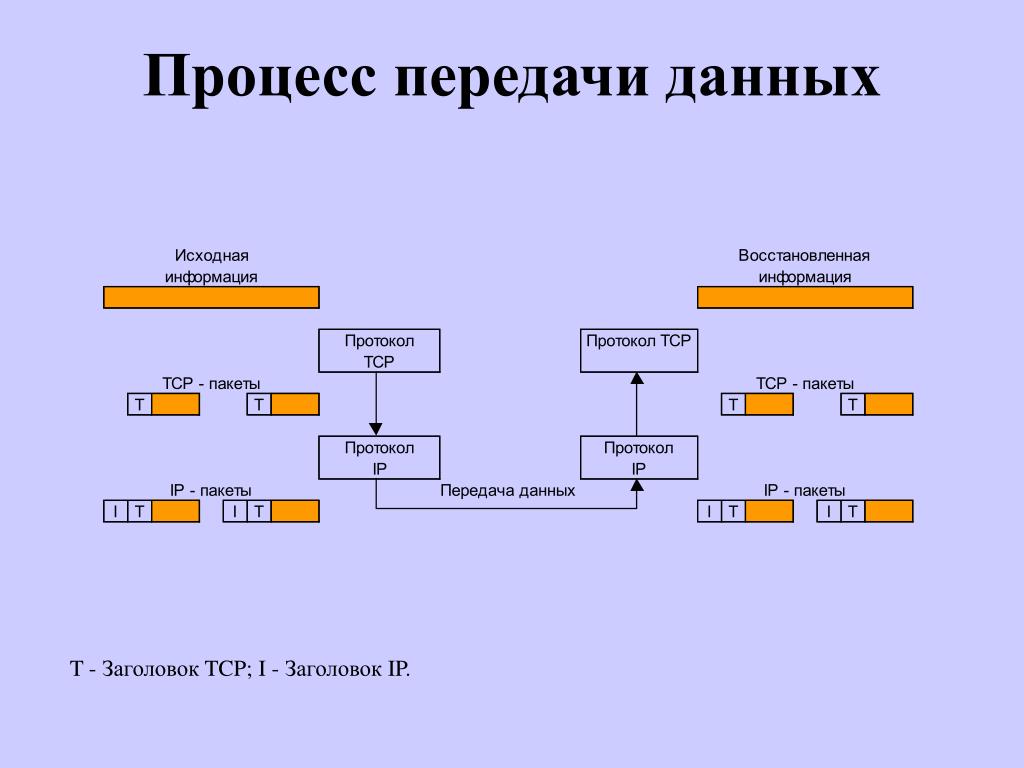

Протокол TCP/IP — это два протокола нижнего уровня, являющиеся основой связи в сети Интернет. Протокол TCP (Transmission Control Protocol) разбивает передаваемую информацию на порции и нумерует все порции. С помощью протокола IP (Internet Protocol) все части передаются получателю. Далее с помощью протокола TCP проверяется, все ли части получены. При получении всех порций TCP располагает их в нужном порядке и собирает в единое целое.

Протокол TCP (Transmission Control Protocol) разбивает передаваемую информацию на порции и нумерует все порции. С помощью протокола IP (Internet Protocol) все части передаются получателю. Далее с помощью протокола TCP проверяется, все ли части получены. При получении всех порций TCP располагает их в нужном порядке и собирает в единое целое.

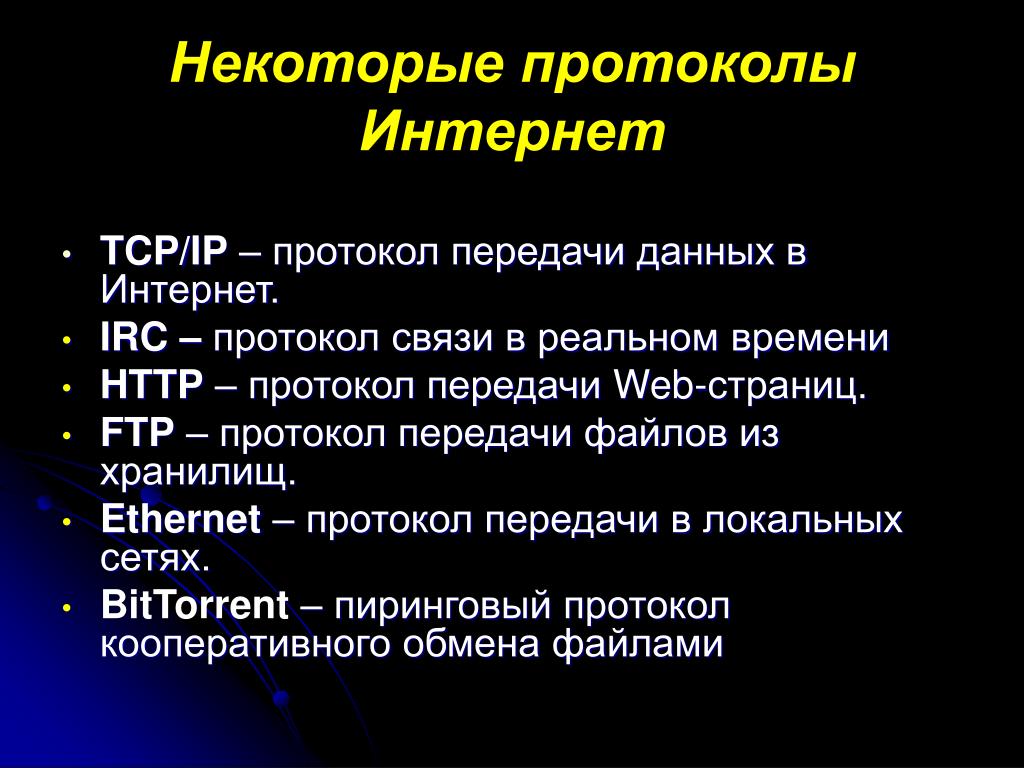

Наиболее известные протоколы, используемые в сети Интернет:

- HTTP (Hyper Text Transfer Protocol) — это протокол передачи гипертекста. Протокол HTTP используется при пересылке Web-страниц с одного компьютера на другой.

- FTP (File Transfer Protocol)- это протокол передачи файлов со специального файлового сервера на компьютер пользователя. FTP дает возможность абоненту обмениваться двоичными и текстовыми файлами с любым компьютером сети. Установив связь с удаленным компьютером, пользователь может скопировать файл с удаленного компьютера на свой или скопировать файл со своего компьютера на удаленный.

- POP (Post Office Protocol) — это стандартный протокол почтового соединения.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

- SMTP (Simple Mail Transfer Protocol) — протокол, который задает набор правил для передачи почты. Сервер SMTP возвращает либо подтверждение о приеме, либо сообщение об ошибке, либо запрашивает дополнительную информацию.

- UUCP (Unix to Unix Copy Protocol) — это ныне устаревший, но все еще применяемый протокол передачи данных, в том числе для электронной почты. Этот протокол предполагает использование пакетного способа передачи информации, при котором сначала устанавливается соединение клиент- сервер и передается пакет данных, а затем автономно происходит его обработка, просмотр или подготовка писем.

- TELNET — это протокол удаленного доступа. TELNET дает возможность абоненту работать на любой ЭВМ сети Интернет, как на своей собственной, то есть запускать программы, менять режим работы и т. д. На практике возможности лимитируются тем уровнем доступа, который задан администратором удаленной машины.

- DTN — протокол дальней космической связи, предназначенный для обеспечения сверхдальней космической связи.

Перечень сетевых протоколов

См. также статью: Таблица сетевых протоколов по функциональному назначению

Канальный уровень

- Ethernet

- Token ring

- FDDI

- HDLC

- GVRP

- PPP, PPTP, L2TP

- ATM

- xDSL

Сетевой уровень

- ICMP

- IPv4, IPv6

- IPX

- ARP

Транспортный уровень

- SPX

- TCP

- UDP (Unreliable/User Datagram Protocol)

- SCTP

- RDP (Reliable Data Protocol)

- RUDP (Reliable User Datagram Protocol)

- RTCP

Сеансовый уровень

- SSL

- NetBIOS

Уровень представления данных

- ASN.1

- XML-RPC

- TDI

- XDR

- SNMP

- FTP

- Telnet

- SMTP

- NCP

Прикладной уровень

- binkp

- DHCP (в модели OSI располагают на транспортном уровне)

- FTP

- Finger

- DNS

- Gnutella

- Gopher

- HTTP

- HTTPS

- IMAP

- IRC

- XMPP

- LDAP

- NTP

- NNTP

- POP3

- RDP (Remote Desktop Protocol)

- SSH

- SMTP

- Telnet

- SNMP

- SIP

Протоколы передачи данных | это.

.. Что такое Протоколы передачи данных?

.. Что такое Протоколы передачи данных?Содержание

|

Сетевой протокол

Сетево́й протоко́л — набор правил, позволяющий осуществлять соединение и обмен данными между двумя и более включёнными в сеть устройствами.

Разные протоколы зачастую описывают лишь разные стороны одного типа связи; взятые вместе, они образуют стек протоколов. Названия «протокол» и «стек протоколов» также указывают на программное обеспечение, которым реализуется протокол.

Названия «протокол» и «стек протоколов» также указывают на программное обеспечение, которым реализуется протокол.

Новые протоколы для Интернета определяются IETF, а прочие протоколы — IEEE или ISO. ITU-T занимается телекоммуникационными протоколами и форматами.

Наиболее распространённой системой классификации сетевых протоколов является так называемая модель OSI, в соответствии с которой протоколы делятся на 7 уровней по своему назначению — от физического (формирование и распознавание электрических или других сигналов) до прикладного (API для передачи информации приложениями).

Общие сведения

Сетевые протоколы предписывают правила работы компьютерам, которые подключены к сети. Они строятся по многоуровневому принципу. Протокол некоторого уровня определяет одно из технических правил связи. В настоящее время для сетевых протоколов используется модель OSI (Open System Interconnection — Взаимодействие Открытых Систем, ВОС).

Модель OSI — это семиуровневая логическая модель работы сети. Модель OSI реализуется группой протоколов и правил связи, организованных в несколько уровней.

Модель OSI реализуется группой протоколов и правил связи, организованных в несколько уровней.

- На физическом уровне определяются физические (механические, электрические, оптические) характеристики линий связи.

- На канальном уровне определяются правила использования физического уровня узлами сети.

- Сетевой уровень отвечает за адресацию и доставку сообщений.

- Транспортный уровень контролирует очередность прохождения компонентов сообщения.

- Задача сеансового уровня — координация связи между двумя прикладными программами, работающими на разных рабочих станциях.

- Уровень представления служит для преобразования данных из внутреннего формата компьютера в формат передачи. Прикладной уровень является пограничным между прикладной программой и другими уровнями.

- Прикладной уровень обеспечивает удобный интерфейс связи сетевых программ пользователя.

Протоколы

Протокол TCP (Transmission Control Protocol) разбивает передаваемую информацию на порции и нумерует все порции. С помощью протокола IP (Internet Protocol) все части передаются получателю. Далее с помощью протокола TCP проверяется, все ли части получены. При получении всех порций TCP располагает их в нужном порядке и собирает в единое целое.

Протокол TCP (Transmission Control Protocol) разбивает передаваемую информацию на порции и нумерует все порции. С помощью протокола IP (Internet Protocol) все части передаются получателю. Далее с помощью протокола TCP проверяется, все ли части получены. При получении всех порций TCP располагает их в нужном порядке и собирает в единое целое.Наиболее известные протоколы, используемые в сети Интернет:

- HTTP (Hyper Text Transfer Protocol) — это протокол передачи гипертекста. Протокол HTTP используется при пересылке Web-страниц с одного компьютера на другой.

- FTP (File Transfer Protocol)- это протокол передачи файлов со специального файлового сервера на компьютер пользователя. FTP дает возможность абоненту обмениваться двоичными и текстовыми файлами с любым компьютером сети. Установив связь с удаленным компьютером, пользователь может скопировать файл с удаленного компьютера на свой или скопировать файл со своего компьютера на удаленный.

- POP (Post Office Protocol) — это стандартный протокол почтового соединения.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

- SMTP (Simple Mail Transfer Protocol) — протокол, который задает набор правил для передачи почты. Сервер SMTP возвращает либо подтверждение о приеме, либо сообщение об ошибке, либо запрашивает дополнительную информацию.

- UUCP (Unix to Unix Copy Protocol) — это ныне устаревший, но все еще применяемый протокол передачи данных, в том числе для электронной почты. Этот протокол предполагает использование пакетного способа передачи информации, при котором сначала устанавливается соединение клиент- сервер и передается пакет данных, а затем автономно происходит его обработка, просмотр или подготовка писем.

- TELNET — это протокол удаленного доступа. TELNET дает возможность абоненту работать на любой ЭВМ сети Интернет, как на своей собственной, то есть запускать программы, менять режим работы и т. д. На практике возможности лимитируются тем уровнем доступа, который задан администратором удаленной машины.

- DTN — протокол дальней космической связи, предназначенный для обеспечения сверхдальней космической связи.

Перечень сетевых протоколов

См. также статью: Таблица сетевых протоколов по функциональному назначению

Канальный уровень

- Ethernet

- Token ring

- FDDI

- HDLC

- GVRP

- PPP, PPTP, L2TP

- ATM

- xDSL

Сетевой уровень

- ICMP

- IPv4, IPv6

- IPX

- ARP

Транспортный уровень

- SPX

- TCP

- UDP (Unreliable/User Datagram Protocol)

- SCTP

- RDP (Reliable Data Protocol)

- RUDP (Reliable User Datagram Protocol)

- RTCP

Сеансовый уровень

- SSL

- NetBIOS

Уровень представления данных

- ASN.1

- XML-RPC

- TDI

- XDR

- SNMP

- FTP

- Telnet

- SMTP

- NCP

Прикладной уровень

- binkp

- DHCP (в модели OSI располагают на транспортном уровне)

- FTP

- Finger

- DNS

- Gnutella

- Gopher

- HTTP

- HTTPS

- IMAP

- IRC

- XMPP

- LDAP

- NTP

- NNTP

- POP3

- RDP (Remote Desktop Protocol)

- SSH

- SMTP

- Telnet

- SNMP

- SIP

Что такое протокол связи?

Что означает протокол связи?

Коммуникационные протоколы представляют собой формальные описания форматов и правил цифровых сообщений. Они необходимы для обмена сообщениями внутри вычислительных систем или между ними. Коммуникационные протоколы важны в телекоммуникационных и других системах, поскольку они обеспечивают согласованность и универсальность для отправки и получения сообщений.

Они необходимы для обмена сообщениями внутри вычислительных систем или между ними. Коммуникационные протоколы важны в телекоммуникационных и других системах, поскольку они обеспечивают согласованность и универсальность для отправки и получения сообщений.

Коммуникационные протоколы могут охватывать аутентификацию, обнаружение и исправление ошибок, а также сигнализацию. Они также могут описывать синтаксис, семантику и синхронизацию аналоговой и цифровой связи.

Протоколы связи реализованы аппаратно и программно. Существуют тысячи коммуникационных протоколов, которые повсеместно используются в аналоговых и цифровых коммуникациях. Без них компьютерные сети не могут существовать.

Techopedia объясняет протокол связи

Перед успешной передачей сетевые коммуникационные устройства должны согласовать многие физические аспекты данных, которые должны быть обменены. Правила, определяющие передачу данных, называются «протоколами».

Существует множество свойств передачи, которые может определять протокол. Например, свойства, адресуемые протоколами, могут включать:

- Размер пакета.

- Скорость передачи.

- Типы исправления ошибок.

- Методы квитирования и синхронизации.

- Сопоставление адресов.

- Процессы подтверждения.

- Управление потоком.

- Элементы управления последовательностью пакетов.

- Маршрутизация.

- Форматирование адреса.

К популярным протоколам относятся: протокол передачи файлов (FTP), TCP/IP, протокол пользовательских дейтаграмм (UDP), протокол передачи гипертекста (HTTP), протокол почтового отделения (POP3), протокол доступа к сообщениям в Интернете (IMAP), простая передача почты. протокол (SMTP).

Подробнее о протоколах связи

В нерегулируемой цифровой среде протоколы связи создают правила.

Например, в Интернете типы коммуникационных протоколов, созданные такими группами, как Консорциум Всемирной паутины или W3C и Инженерная рабочая группа Интернета или IETF, помогают обеспечить универсальные операции и ограничить различные виды ответственности и уязвимостей в этих технологиях.

Одним из хороших примеров являются протоколы аутентификации. Протоколы аутентификации работают против таких вещей, как распределенные атаки типа «отказ в обслуживании» (DDoS) и другие распространенные методы, с помощью которых заблудшие хакеры могут мешать обширным сетям или компрометировать или путать сетевой трафик.

Когда HTTP становится HTTPS или широкое использование SSL-сертификатов становится нормой, именно это и предполагается теми, кто устанавливает эти типы коммуникационных протоколов. Протоколы работают, чтобы «защитить» системы от различных видов злоупотреблений по своей сути, и это большая часть их ценности.

Другие протоколы связи регулируют использование пакетов данных в глобальных сетевых траекториях, что со своей стороны иногда напоминает физику элементарных частиц. Это не открытый кран, где у вас просто есть свободный поток информации, перетекающей из одной точки в другую.

Это не открытый кран, где у вас просто есть свободный поток информации, перетекающей из одной точки в другую.

Сообщение между отправителем и получателем состоит из отдельных дискретных блоков, где каждый отдельный пакет данных имеет собственный заголовок, основную информацию и траекторию маршрутизации. Все это должно быть синхронизировано и отлажено до мельчайших деталей, и именно здесь коммуникационные протоколы имеют такой мощный охват и такую важную роль.

Кроме того, используемые протоколы связи зависят от самой базовой технологии. С развитием технологий развиваются и протоколы. Вот почему вы увидите, как интернет-протоколы эволюционируют в последовательные версии самих себя, и почему мы, вероятно, увидим множество различных протоколов связи в развивающихся сетях завтрашнего дня.

Интернет вещей обещает стимулировать спрос на новые развивающиеся коммуникационные протоколы по мере того, как все большее количество устройств подключается к глобальной сети.

Коммуникационные протоколы и зачем они нужны

Коммуникационный протокол — это « набор правил, которым должны подчиняться все пользователи в сети устройств ».

Это очень громкое определение, но в то же время очень сухое. Это не говорит нам очень много.

Что именно делают протоколы? Зачем они нам нужны?

В этой статье мы рассмотрим ответы на эти два вопроса.

Что такое протокол?

Связь между любыми двумя устройствами может иметь место только в том случае, если они совместимы по своим связям с точки зрения аппаратного и программного обеспечения. Эта совместимость достигается за счет использования протокола .

Коротко говоря, протоколы связи — это набор правил, которым должны следовать объекты связи для обмена информацией .

Протоколы — это просто согласованные способы обеспечения того, чтобы два или более объекта связи, соединенные вместе, могли распознавать и общаться друг с другом.

Если подумать, протоколы, используемые в любой сетевой технологии, включая Bluetooth LE, очень похожи на правила дорожного движения, которые мы все соблюдаем в повседневной жизни.

Например, ведя машину к оживленному перекрестку, мы знаем, что делать, следуя протоколу, отображаемому светофором. Если горит зеленый, мы идем. И если он красный, мы останавливаемся.

В редких случаях, когда мы сталкиваемся с перекрестком без светофоров или знаков, у водителей возникает общее замешательство в отношении того, какой автомобиль должен ехать дальше, потому что нет протокола/консенсуса, которому нужно следовать.

Любой водитель может просто поехать, а затем другой водитель может подумать, что у него есть преимущество, и тоже поехать, что приведет к столкновению.

Без общепринятых протоколов сеть не работала бы должным образом, потому что производители оборудования и разработчики программного обеспечения действовали бы по-своему.

Это приведет к тому, что проприетарные продукты не смогут взаимодействовать друг с другом при соединении друг с другом.

Протоколы могут быть открытыми или проприетарными

Открытые протоколы — это протоколы, доступные для использования в любой системе, и любой может внедрить их без необходимости платить лицензионный сбор.

Обычно они разрабатываются в рамках совместного процесса, такого как орган по стандартизации или проект с открытым исходным кодом. Они нацелены на создание функциональной совместимости, позволяющей различным устройствам работать вместе.

Известными примерами открытых протоколов являются пакет TCP/IP и Bluetooth LE.

В отличие от этого, проприетарные протоколы принадлежат определенной компании и могут использоваться только по лицензии этой компании.

Они привязаны к поставщику, обычно закрыты и строго контролируются. Это дает владельцу протокола преимущество на рынке, поскольку он может контролировать, кто имеет доступ к технологии и как она используется.

Однако это также означает, что проприетарные протоколы зачастую менее гибкие и адаптируемые, чем открытые протоколы. Кроме того, поскольку они не являются общедоступными, независимым исследователям может быть сложно оценить их последствия для безопасности и конфиденциальности.

Кроме того, поскольку они не являются общедоступными, независимым исследователям может быть сложно оценить их последствия для безопасности и конфиденциальности.

Основные моменты, на которые обращаются протоколы

Добавление сетевых возможностей во встроенную систему — нетривиальная задача.

Почему?

Поскольку это влечет за собой отправку данных из защищенной среды (устройства) через враждебную среду (внешний мир) и взаимодействие с враждебной удаленной системой, которой может быть все равно, в каком состоянии находится ваше устройство, и которая может работать на другом часы или таймфрейм.

Теперь на помощь приходят протоколы, предоставляющие набор основных правил или общих знаменателей, которые обе системы могут согласовать и использовать для связи друг с другом.

Вот некоторые из основных моментов, которые решает протокол:

1. Совместимость на линейном уровне Одной из проблем при передаче данных является то, что разные части оборудования используют разные напряжения для представления единиц и нулей.

Например, некоторые устройства используют -5 вольт для представления 1, в то время как другие используют +5 вольт. Это может создать потенциальные проблемы при соединении устройств, поскольку сигнал -5 вольт может быть интерпретирован как 0 устройством, ожидающим сигнал +5 вольт.

Чтобы избежать этих конфликтов, устройства должны быть спроектированы так, чтобы быть совместимыми на линейном уровне, что означает, что они могут переключаться между различными уровнями напряжения для связи с другими устройствами.

Хотя это может показаться относительно простой концепцией, это одна из самых больших головных болей при обеспечении бесперебойной и надежной передачи данных.

Без надлежащих стандартов выполнить практически невозможно.

2. Временные отношенияВторым важным аспектом, который должны учитывать протоколы, являются временные отношения между устройствами.

Переходы уровня данных определяются часами отправителя (источника). Получатель обычно не имеет доступа к этим часам.

Получатель обычно не имеет доступа к этим часам.

В результате относительная синхронизация сигналов должна быть восстановлена/восстановлена в приемнике, чтобы точно определить начало и конец сообщения.

Поэтому протоколы должны определять, как приемник может реконструировать исходный тактовый сигнал из сигнала данных, чтобы правильно интерпретировать временные соотношения.

Этот процесс называется восстановлением часов.

3. Управление временем для нескольких пользователейЕще одна важная проблема, с которой приходится сталкиваться протоколам, — это управление временем для нескольких пользователей.

Помните, что в сети может быть много устройств, одновременно отправляющих и получающих данные.

Протоколы должны гарантировать, что все эти устройства имеют справедливый доступ к среде, через которую они обмениваются данными, и что ни один отдельный пользователь не доминирует в среде в течение чрезмерно длительного периода времени.

Четвертое важное соображение касается воздействия шума на линию.

В любой практической системе связи в линии всегда присутствует некоторый фоновый шум, который потенциально может повредить или разрушить передаваемые данные.

Задача протоколов — предоставить механизмы для обнаружения и/или исправления этих ошибок, чтобы данные принимались в исходной форме.

5. БезопасностьС увеличением числа взломов IoT безопасность стала серьезной проблемой для встроенных систем.

В протоколе должны быть предусмотрены меры безопасности, чтобы к передаваемым данным не могли получить доступ посторонние лица.

6. Регулятор мощности Если бы все передавали с мощностью выше максимальной, необходимой для удовлетворительного уровня производительности, это создало бы много помех в общем радиочастотном спектре, и никто не смог бы общаться правильно.

Задача коммуникационного протокола, использующего радиочастотный спектр, состоит в том, чтобы гарантировать, что каждый передатчик передает только с мощностью, необходимой для покрытия желаемого расстояния, и не более. Это позволяет другим использовать те же или соседние частоты без помех.

7. Планирование радиочастотного диапазона (расстояние между каналами и пропускная способность)Для протокола, использующего радиочастотный спектр (например, Bluetooth LE), учитываются два важных момента: расстояние между каналами и , какую пропускную способность может использовать каждый канал.

Каждый коммуникационный протокол должен использовать правильное расстояние между каналами и полосу пропускания для используемого диапазона радиочастот.

В противном случае системы, использующие протокол, не будут работать должным образом и могут создавать помехи для других пользователей радиочастотного спектра.

8. Форматирование сообщений

Форматирование сообщений Еще одна вещь, которую должен определять протокол, — это формат сообщения. Это включает в себя структуру сообщения и последовательность сообщений.

Структура сообщения — это способ расположения данных в сообщении.

Например, сообщение может иметь заголовок, за которым следует полезная нагрузка, а затем контрольная сумма.

Последовательность сообщений — это порядок их отправки.

Например, может потребоваться отправить одно сообщение перед другим сообщением, чтобы установить соединение.

Посмотрите, как Bluetooth LE структурирует свои пакеты и как он упорядочивает их.

9. Методы борьбы с проблемами надежностиСвязь считается надежной, если отправленная информация является полученной. Но поскольку используемые среды часто не надежны на 100%, необходимо использовать методы борьбы с ненадежностью.

В случае Bluetooth LE некоторые методы включают, среди прочего, использование расширенного спектра, RSSI в качестве оценки качества связи и хорошую схему модуляции (GFSK).

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.